标签:文章 adp 重启 pad 拷贝 none isp ack 分析

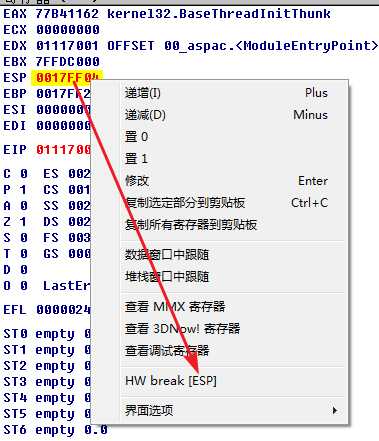

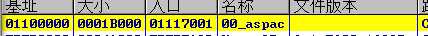

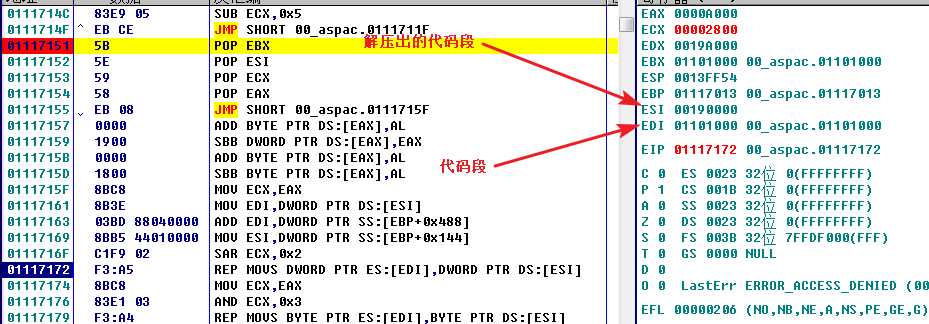

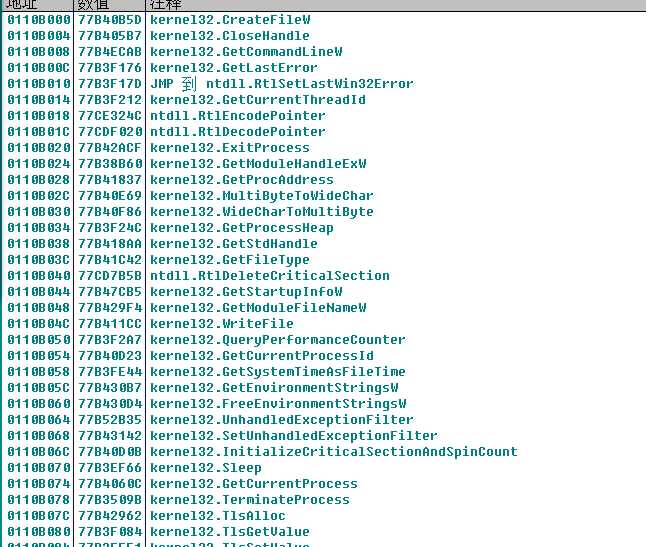

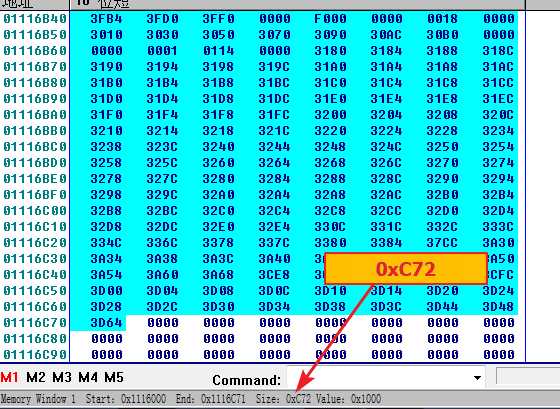

查看此时模块基址(exe的基址)

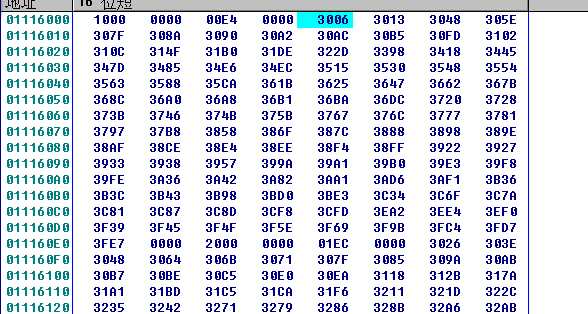

注意:本次为11000000(每次重启系统有可能不相同)

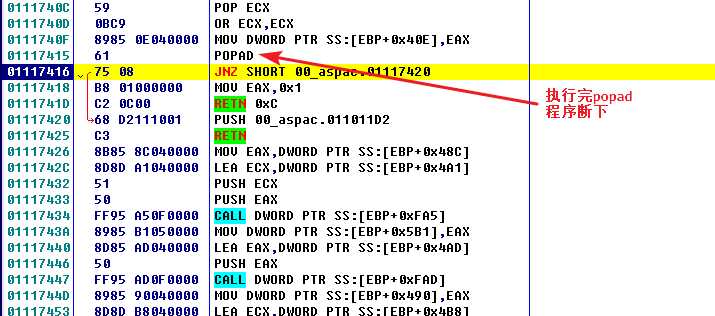

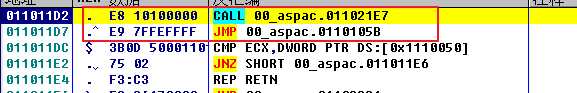

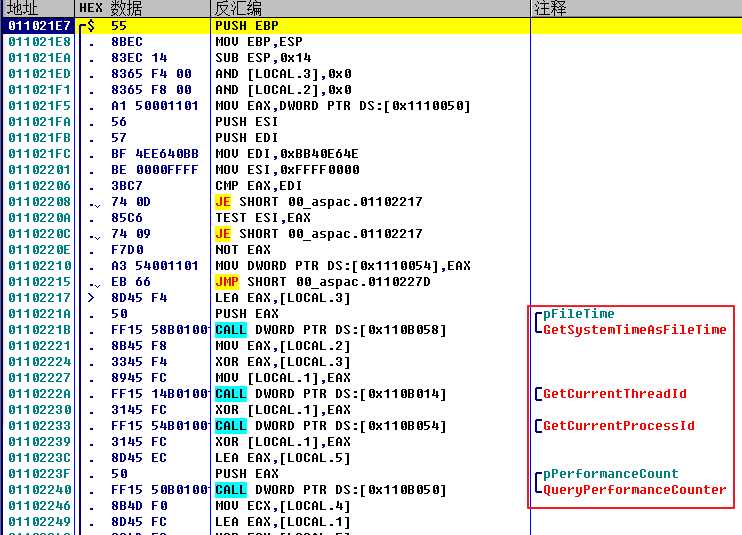

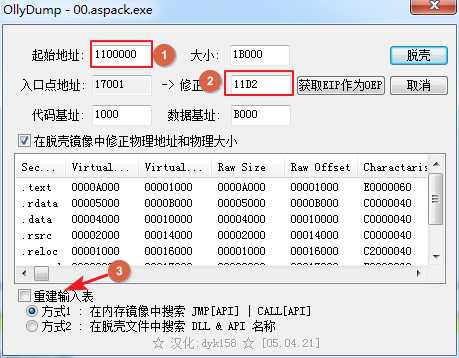

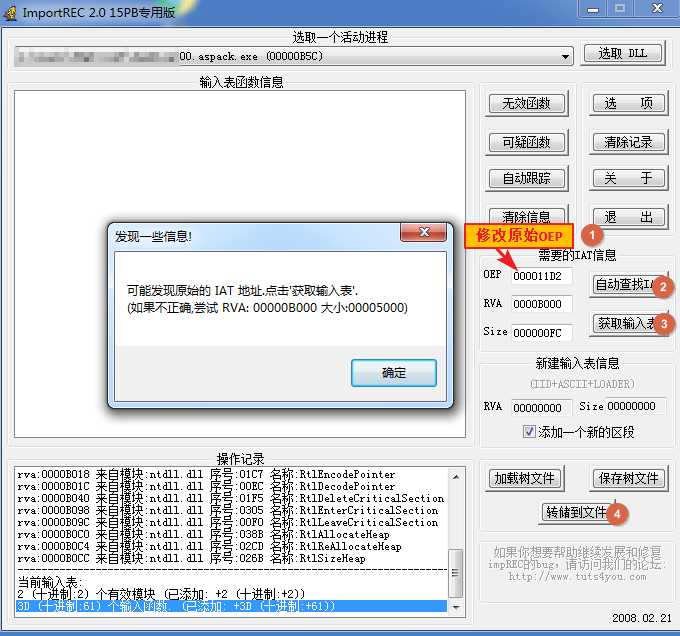

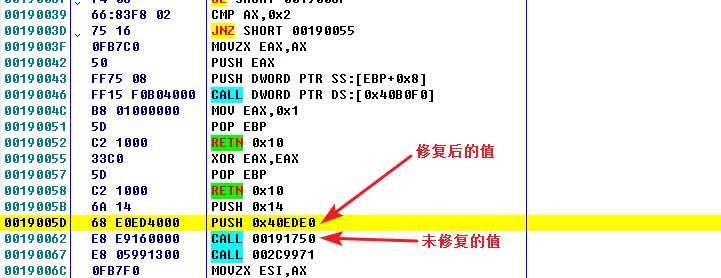

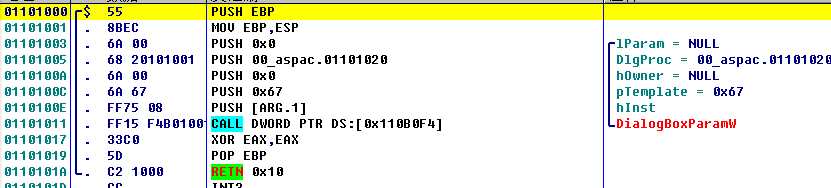

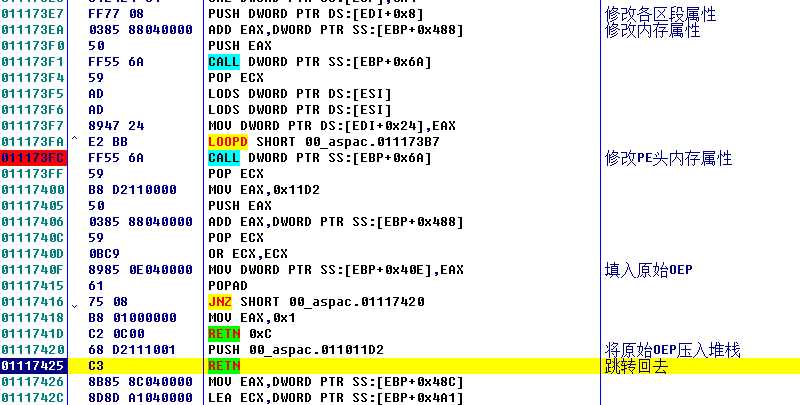

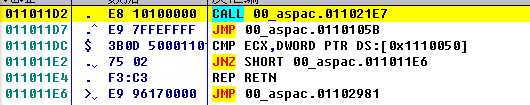

在原始OEP处dump文件,使用OD插件OllyDump

修改起始地址为基址,入口地址为原始OEP地址并取消重建输入表选项

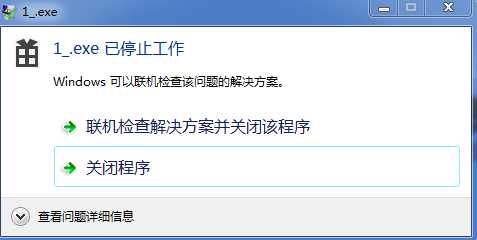

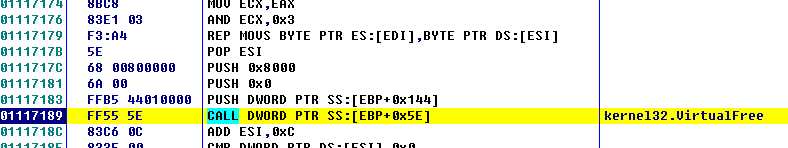

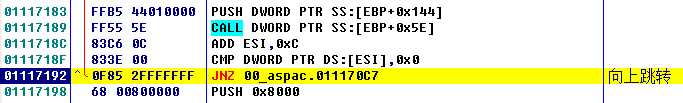

转储文件后运行脱壳程序

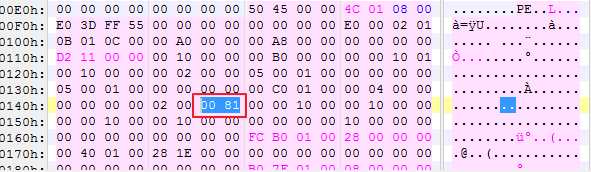

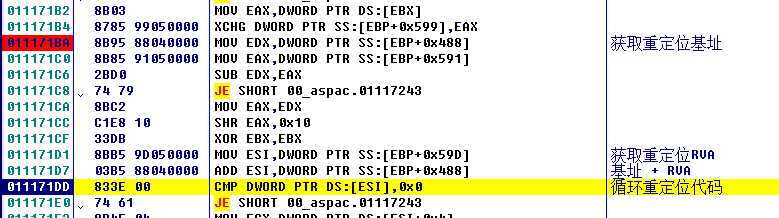

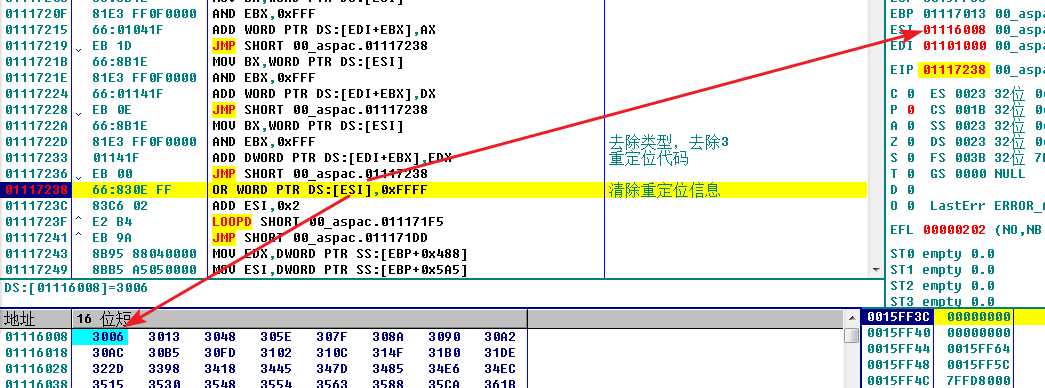

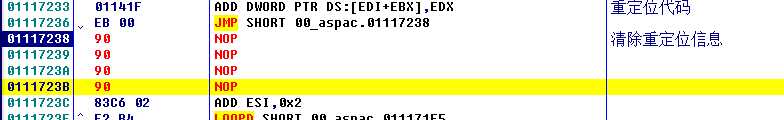

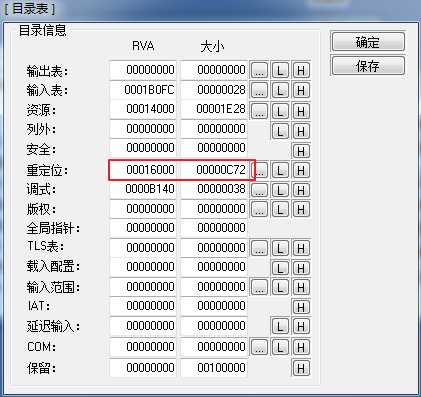

发现程序无法运行,并且导入表修复没有问题,那基本可以确定是随机基址的问题

标签:文章 adp 重启 pad 拷贝 none isp ack 分析

原文地址:https://www.cnblogs.com/PhantomW/p/9328102.html