标签:意图 结束 遇到 back alt 包含 方法 形参 编码

原文地址:https://blog.csdn.net/lixiangminghate/article/details/53333710

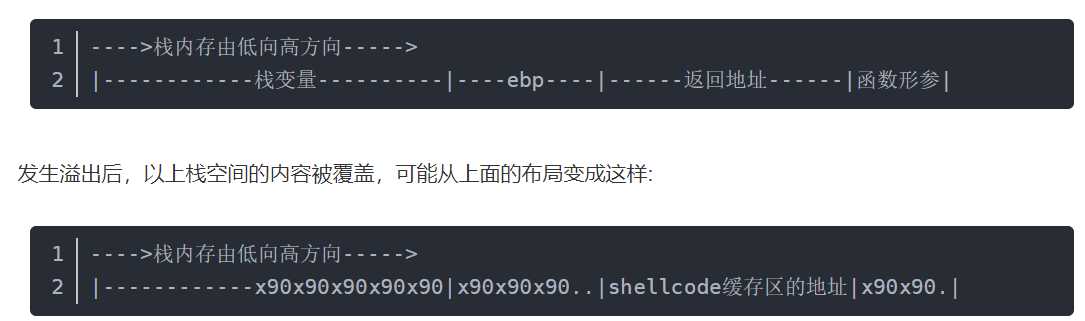

正常情况下,函数栈分布图如下:

即,返回地址被改为一段缓存区的地址。当函数执行结束,从栈中取返回地址准备执行时,取到的是shellcode的地址,最终跳进shellcode执行。这段shellcode的地址一般被硬编码为某个地址,这个地址可以存在于程序空间的任何地方,只要有执行权限。

就像写代码时用绝对路径读取配置文件的内容,偶尔会出错一样,为了解决这种错误,可能会用相对程序运行时的路径去获取配置文件的内容。硬编码shellcode的地址也会出错,于是先人提出一种相对定位shellcode地址的方法,这就是jmp esp。

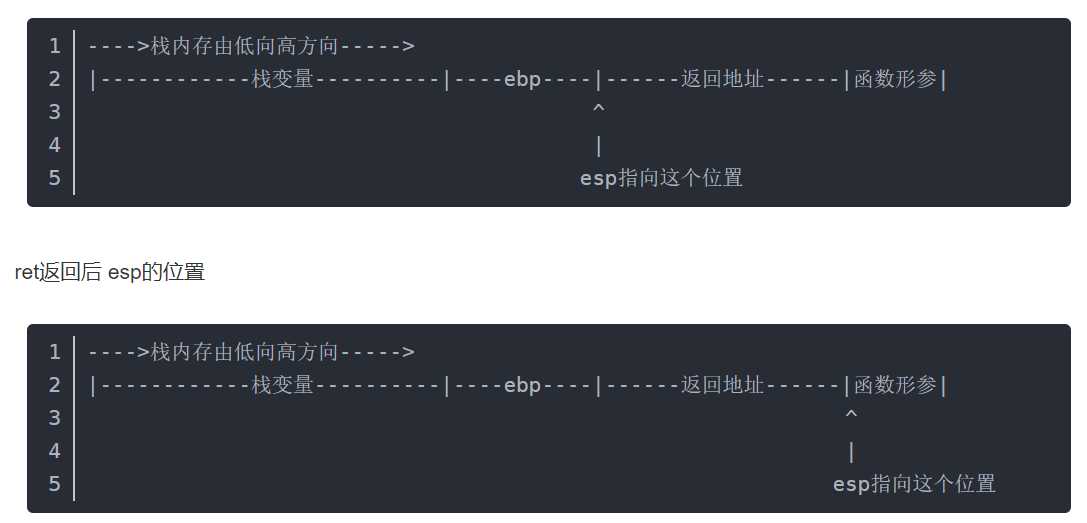

这用到了栈指针esp的一个特性:当函数执行ret指令后,Eip寄存器发生了跳转,但Esp还指向函数形参在栈中的地址。如示意图:

ret返回前 esp的位置:

相对于Eip的跳跃性----ret以后Eip指向天南地北了,Esp具有相对比较稳定的连续性----至少在刚才栈内存的附近。于是,当Eip在后续执行过程中,遇到了jmp esp指令,仍会回到上图中esp指向的函数形参位置执行,执行shellcode的剩余部分。

跳转后,执行的位置确定了,剩下的问题就是寻找用户可访问空间中,哪段内存地址包含了jmp esp这样的指令。于是OD可能提供了这样的插件,用于寻找这样的地址,比如找到0x00ABCDEF这个地址上包含了jmp esp指令。于是,栈溢出后,在返回地址处填入0x00ABCDEF。当被溢出的函数执行ret指令时,首先会跳转到0x00ABCDEF处取指执行。取到的结果是jmp esp,于是Eip被设置成Esp的值---即上图中本是存放函数形参,现在被shellcode覆盖的栈内存处继续执行

关于 [栈溢出后jmp esp执行shellcode] 原理分析

标签:意图 结束 遇到 back alt 包含 方法 形参 编码

原文地址:https://www.cnblogs.com/qy-blogs/p/9901595.html