标签:cap step apt erro sse cookie image 修改文件 抓包

低级别

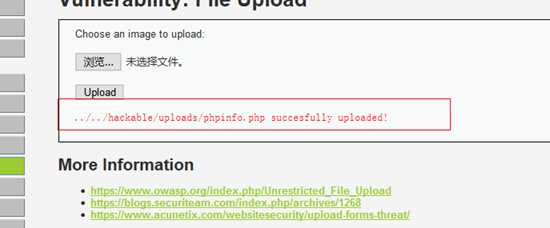

写好上传的内容

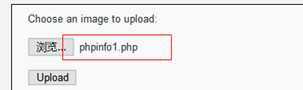

选择好上传的文件

上传成功。

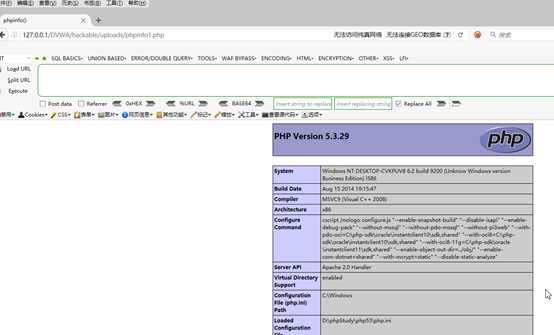

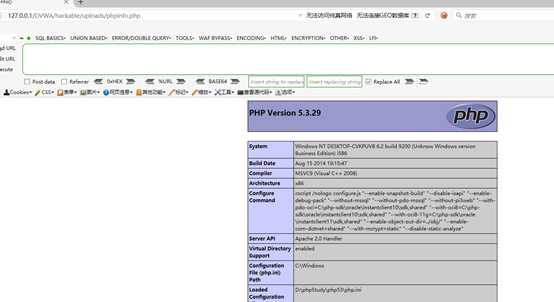

测试:访问文件,执行代码

中级别

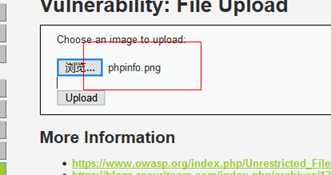

修改文件后缀为png

上传该文件

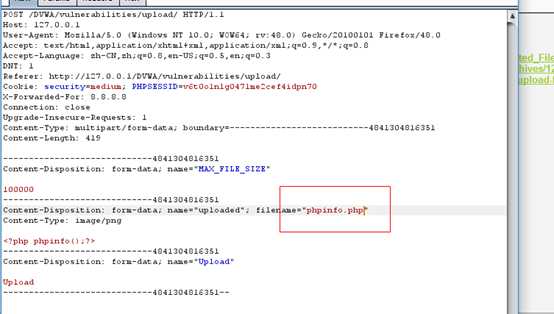

抓包修改文件后缀为php,然后允许数据包通过。

上传成功

测试:访问文件,执行代码

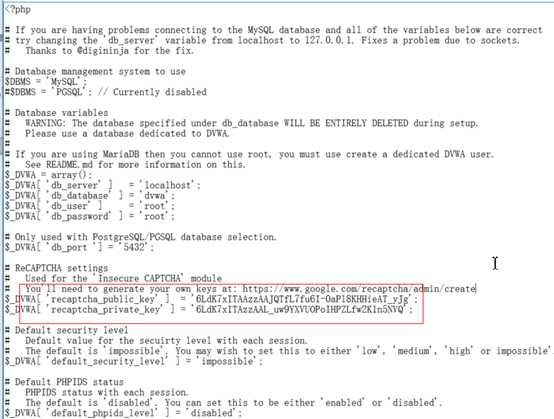

首先将秘钥添加到配置文件

低级别

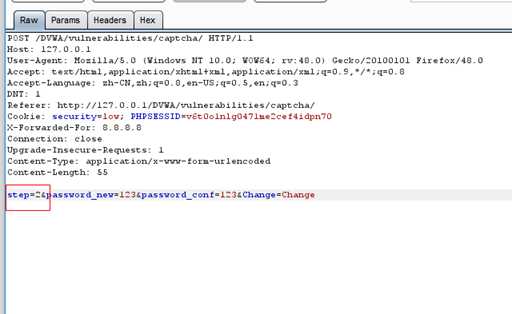

step值1,有验证,step值2,无验证,所以将数据包step值修改为2,然后发送即可绕过。

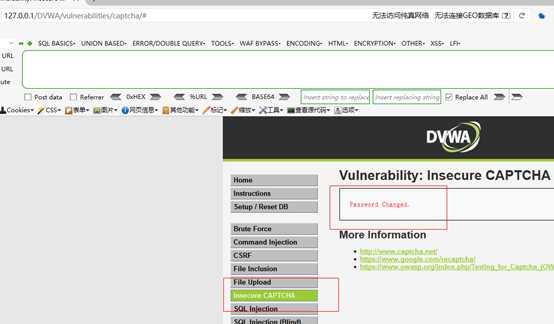

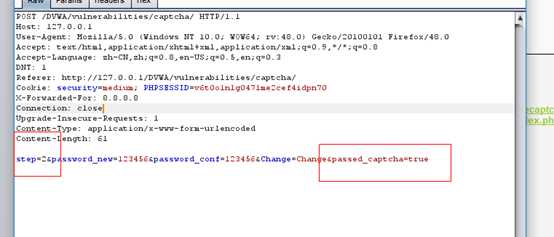

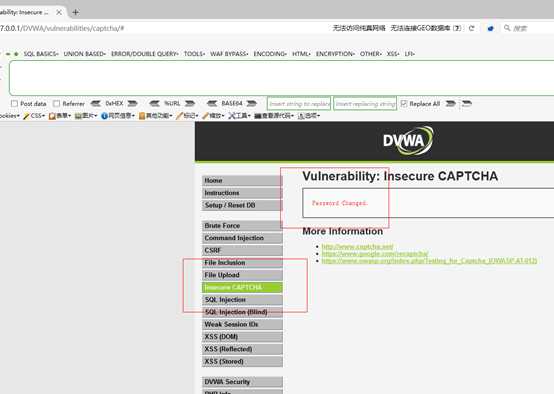

中级别

将数据包step值修改为2,并添加passed_captch=true,然后发送即可绕过。

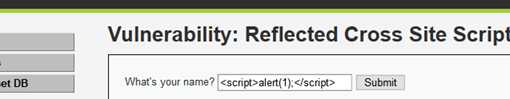

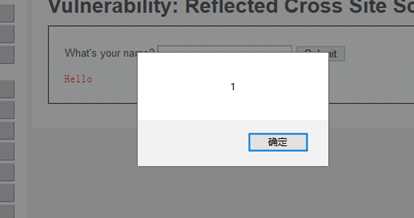

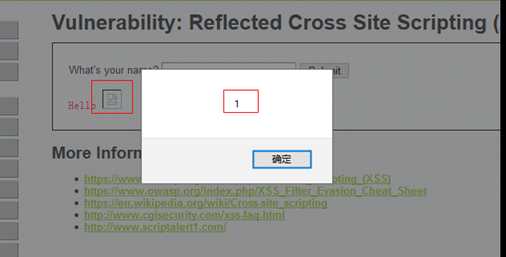

低级别

反射式XSS

<script>alert(1);</script>

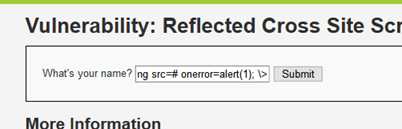

中级别

反射式XSS

使用代码:<img src=# onerror=alert(1); \>

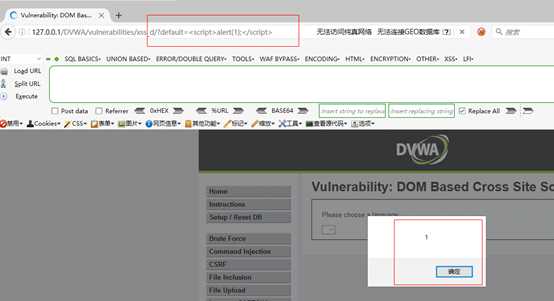

低级别

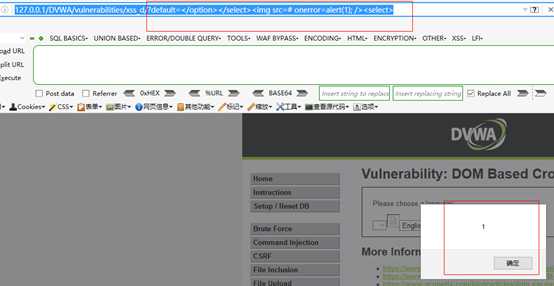

DOM XSS

利用标签节点进行闭合

中级别

DOM XSS

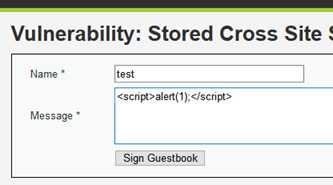

低级别

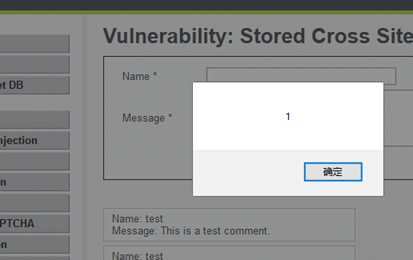

存储型XSS

中级别

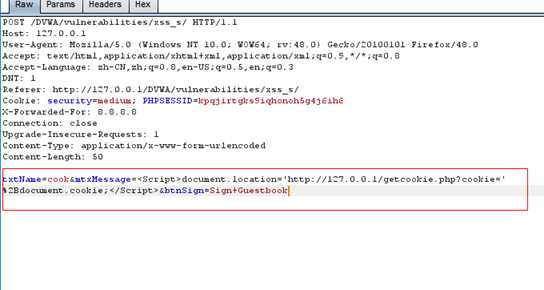

存储型XSS

首先获取数据包,并修改内容。

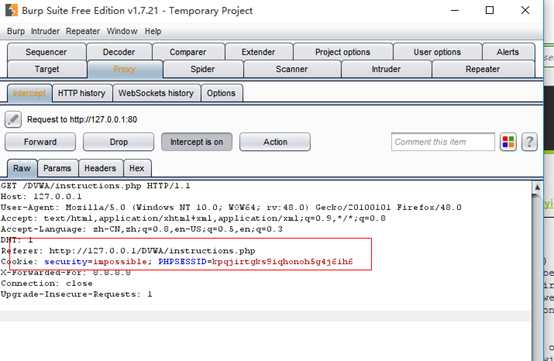

首先获取low的cookic值

Cookie: security=low; PHPSESSID=kpqjirtgks9iqhonoh5g4j6ih6

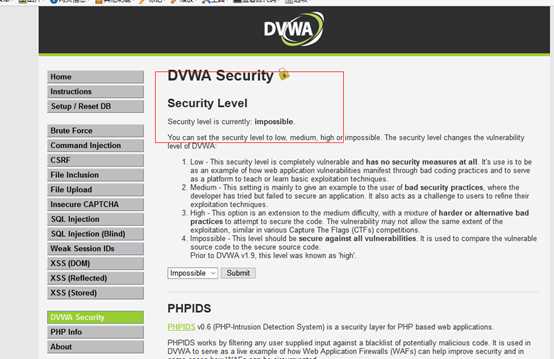

将难度改为impossible

启动代理模式,点击instruction,获取数据包。

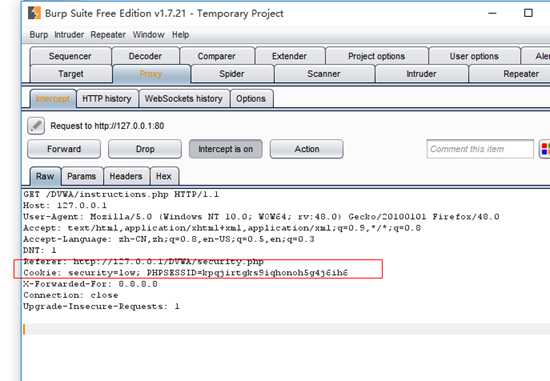

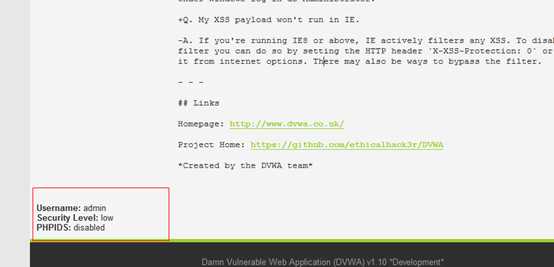

将impossible的cookic改为之前获取的low的cookic,然后允许数据包通过,进行验证。

标签:cap step apt erro sse cookie image 修改文件 抓包

原文地址:https://www.cnblogs.com/mutudou/p/12289737.html