标签:php文件 请求 人做 webshell 工作 应用软件 学习 理解 pes

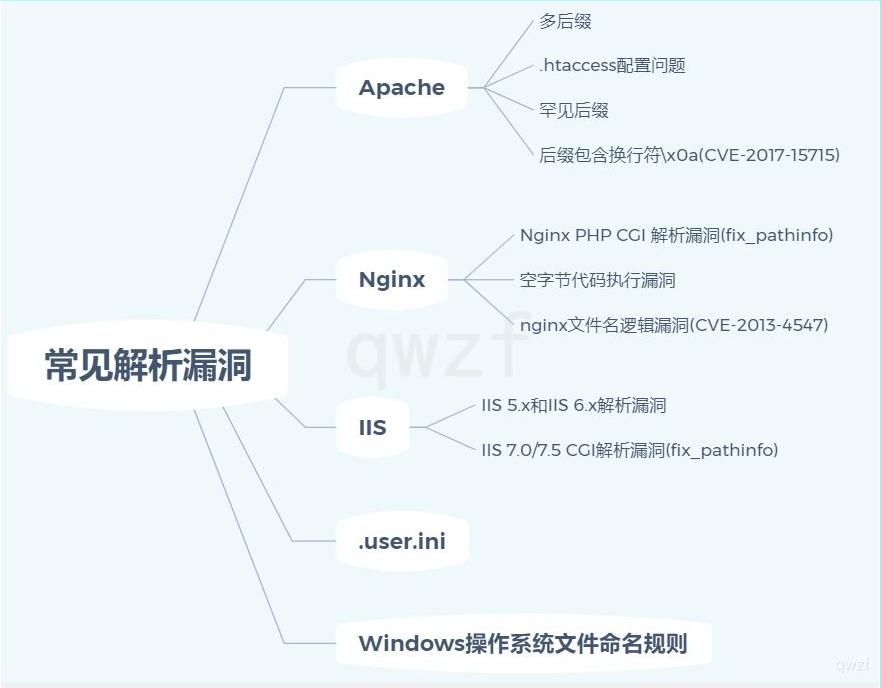

??什么是解析漏洞?为什么要学习解析漏洞?顾名思义,解析漏洞是服务器解析时产生的漏洞,是拿webshell时的关键点,如果网站存在解析漏洞,可显著增大hacker们的攻击面,而且,了解了解析漏洞,也会对文件上传,文件包含这类基础漏洞有更深的理解,比如有人做题不明白只是加了个\x00就让图片被解析了php,明明是php文件为什么我改成php3,php4,php5,phtml一样可以被正常解析,了解解析漏洞后,这些都将很好理解了。

影响版本

原理

标签:php文件 请求 人做 webshell 工作 应用软件 学习 理解 pes

原文地址:https://www.cnblogs.com/Dark1nt/p/14813106.html