标签:task 参数 windows 哪些 AC 添加 执行 user 网上

哪些组织负责DNS,IP的管理?

互联网名称与数字地址分配机构(The Internet Corporation for Assigne- Names an- Numbers,ICANN)拥有承担域名系统管理,IP地址分配,协议参数配置,以及主服务器系统管理等职能。

负责协调管理DNS各技术要素以确保普遍可解析性,使所有的互联网用户都能够找到有效的地址。

设立三个支持组织:什么是3R信息?

注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)。

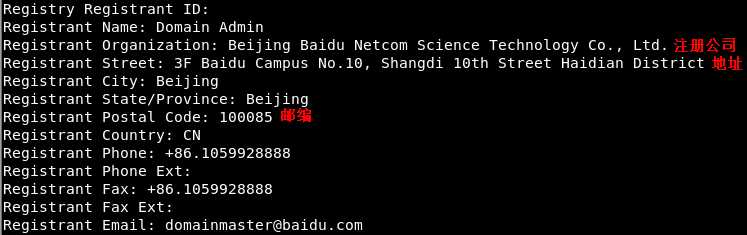

以百度网址为例,使用whois查询域名注册信息,得到3R注册信息(包括注册人的名字、组织、城市等信息):

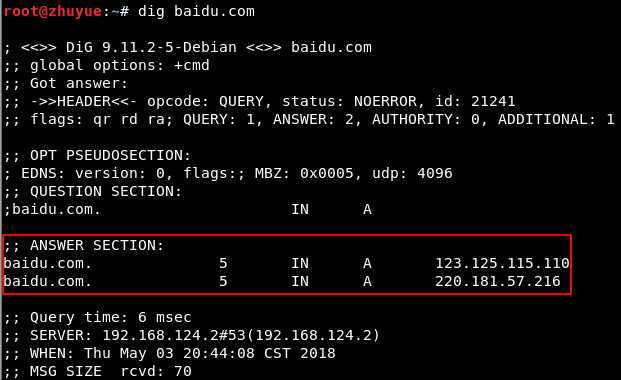

首先以百度为例进行dig查询,得到网址对应的IP地址:

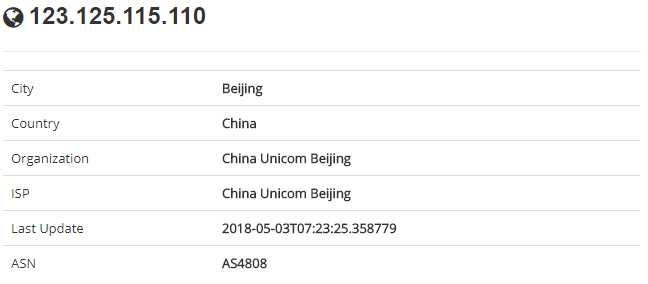

使用shodan搜索引擎进行查询,得到一些注册信息:

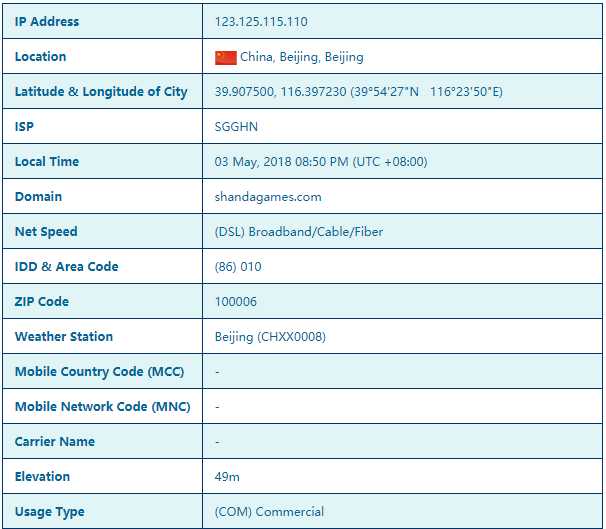

使用IP2Location进行地理位置查询:

通过shodan进行IP反域名查询:

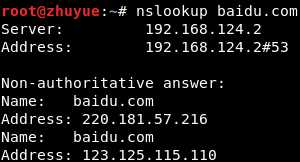

与dig不同,nslookup可以得到DNS解析服务器保存的缓冲区结果,但不一定准确,而dig可以从官方DNS服务器上查询精确的结果:

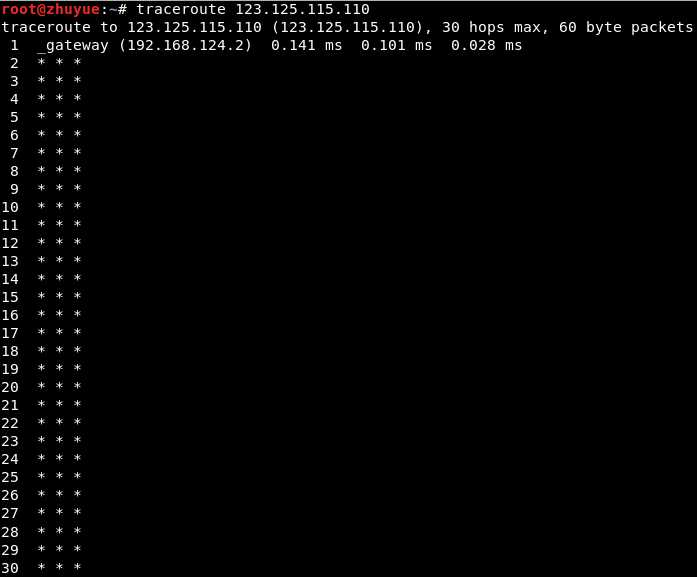

使用traceroute命令探测到百度经过的路由

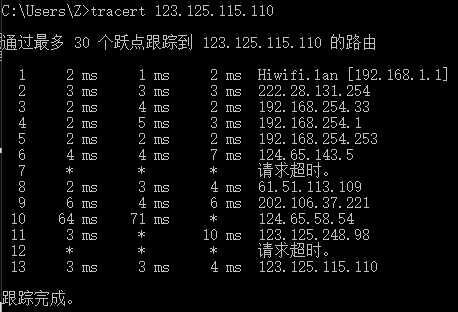

在Windows下使用tracert命令重新进行探测,通过网上的ip查询工具查询到路由所在地,分析数据包所走的路线:

利用百度等搜索引擎查询信息,在站点范围为edu.cn的网站搜索有关信息搜集的doc文档:

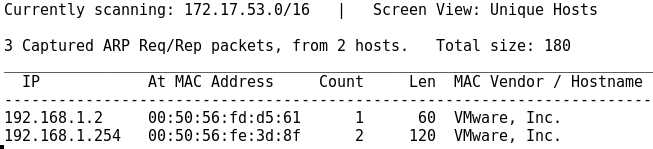

通过执行netdiscover命令直接对私有网段进行主机探测:

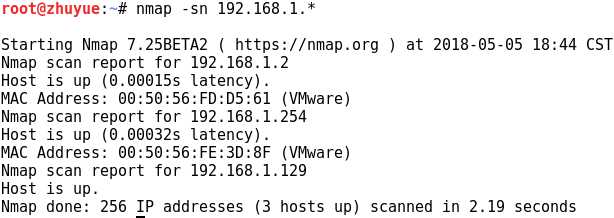

使用nmap –sn命令扫描活动的主机:

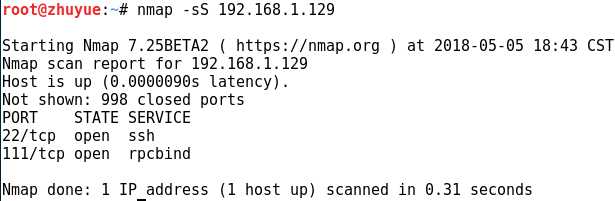

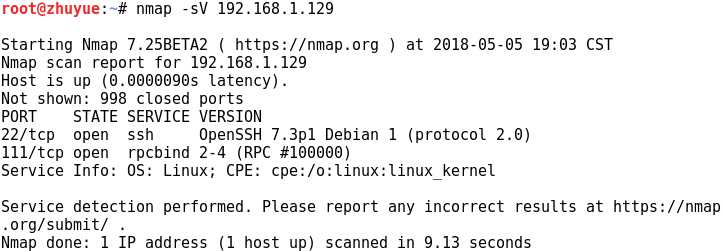

使用TCP SYN方式对目标主机192.168.1.129进行扫描,可以看到,该主机在扫描的默认1000个TCP端口中有988个关闭的端口,列表显示了开放的2个TCP端口:

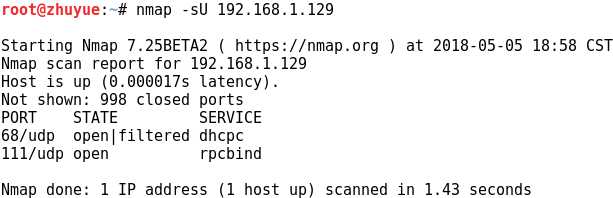

扫描采用UDP协议的端口信息:

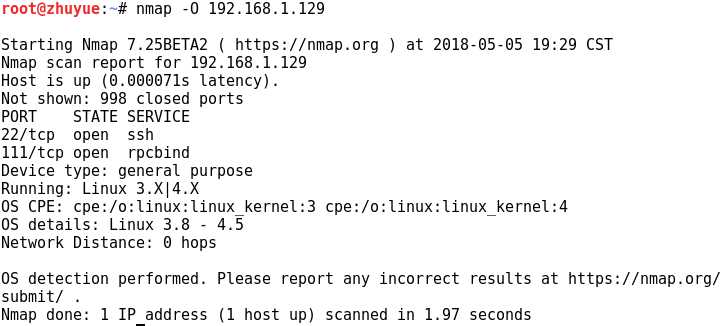

对操作系统进行扫描,可以看到目标主机使用的操作系统是Linux:

对目标机特定服务的版本信息的扫描:

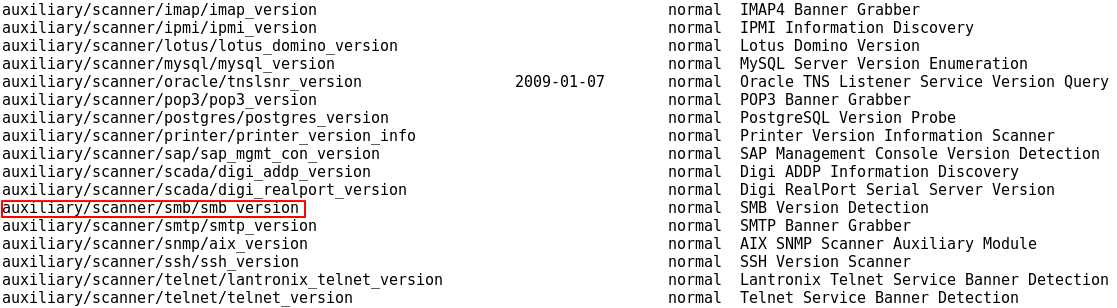

使用msfconsole指令进入msf,再输入search _version指令查询可提供的查点辅助模块:

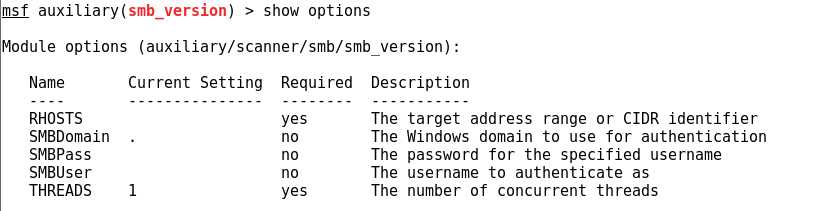

输入use auxiliary/scanner/smb/smb_version指令使用辅助模块,查看需要配置的参数:

配置好RHOSTS参数后,使用exploit指令开始扫描,可以发现目标主机的smb版本信息:

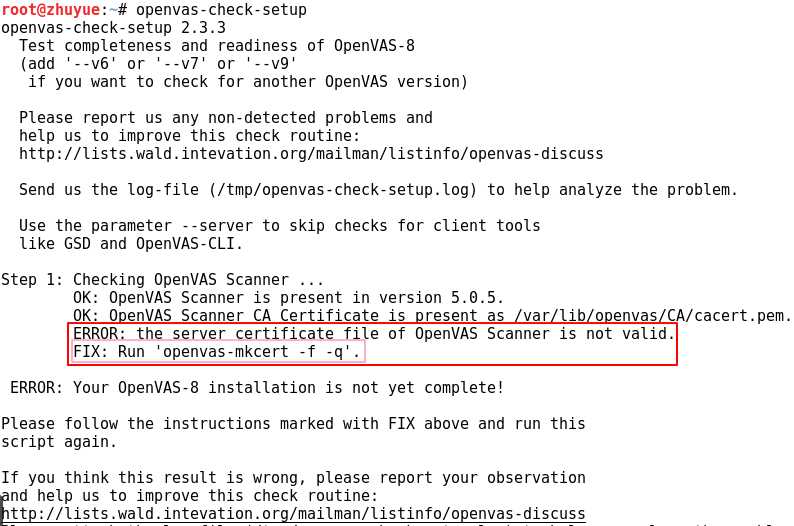

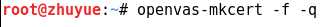

先输入指令openvas-check-setup检查安装状态,提示出现错误:

根据错误信息提示运行命令进行修复,直到安全状态显示正常:

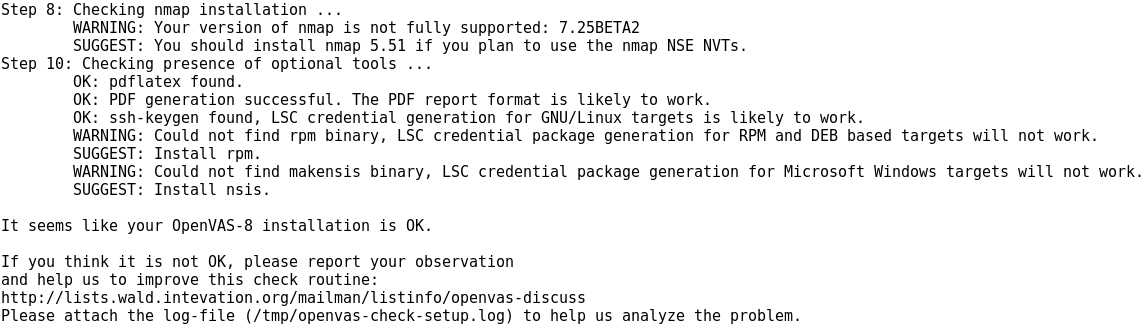

使用命令openvasmd --user=admin --new-password=20155330添加admin用户,然后输入openvas-start开启openvas:

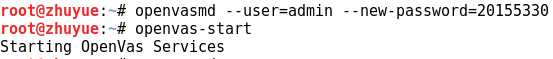

在浏览器中访问https://127.0.0.1:9392/,需要通过点击Advanced对网页添加信任后进入。输入刚才设置的用户名和密码进行登录:

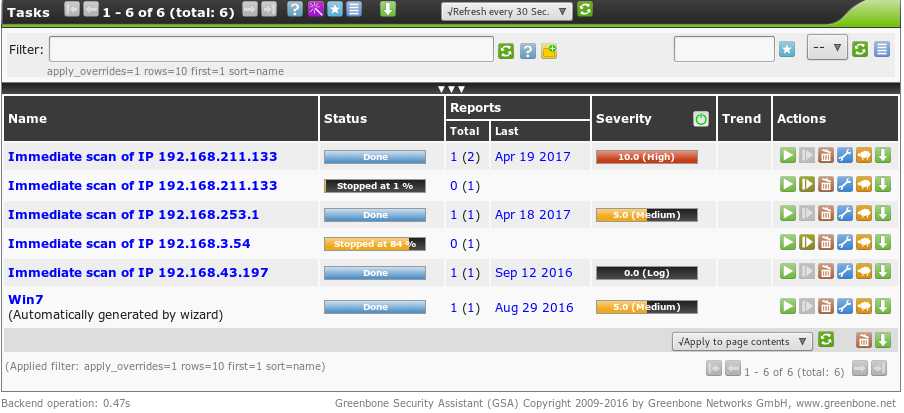

查看Task列表中扫描的主机:

选择第一个IP为192.168.211.133的主机,点击done查看漏洞级别及数量,可以看到有4个高危漏洞、5个中等级别漏洞:

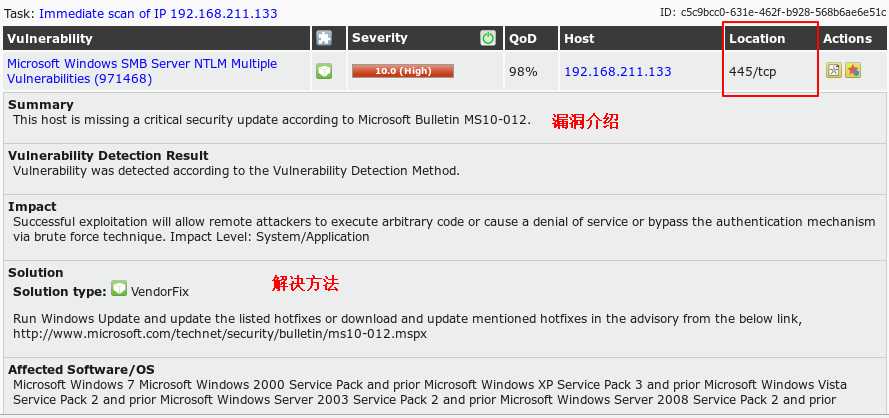

点击其中一个漏洞进行查看。该漏洞为445端口存在的MS10-012高危漏洞,如果攻击者已创建特制的 SMB数据包并将该数据包发送至受影响的系统,则漏洞可能允许远程执行代码。解决的方案是在Windows Update上进行修补程序或下载并更新补丁。

通过这次实验,对Linux操作系统的信息搜集方式有了一定的了解。

同时,由这次实验对个人信息的保护产生了警醒。除了不要在网络上随意发布个人信息外,一些官方网站也应该加强对网站用户信息的隐私保护。

除此之外,从操作系统的漏洞检查结果也可以知道,在使用操作系统时应该及时进行更新,以防攻击者通过漏洞对自己的机器进行攻击,从而造成信息泄漏或是更严重的事故发生。

20155330 《网络对抗》 Exp6 信息搜集与漏洞扫描

标签:task 参数 windows 哪些 AC 添加 执行 user 网上

原文地址:https://www.cnblogs.com/ashin-kl/p/8996390.html