标签:info bubuko 遇到 line 打扰 解锁 read 反汇编 二进制

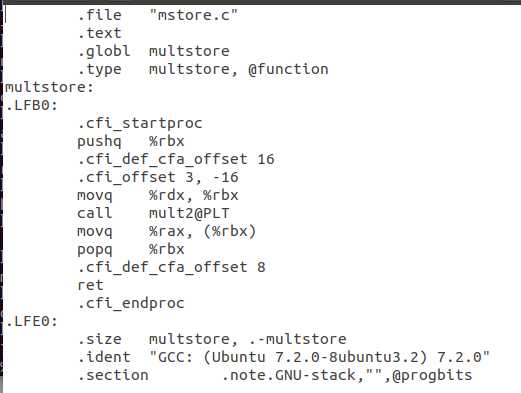

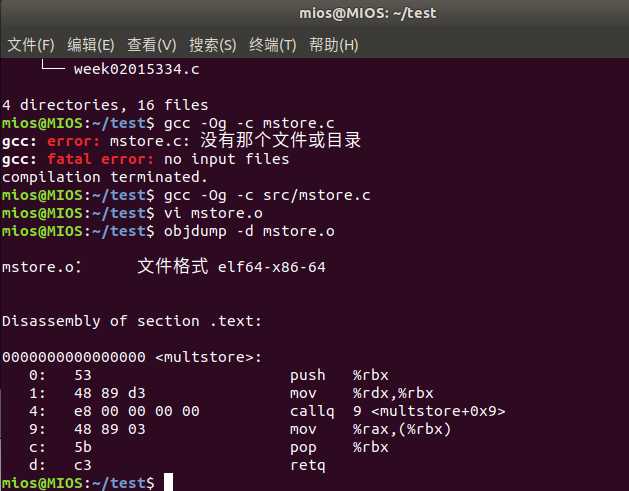

gcc -Og -o xxx.c学习-Og会告诉编译器使用会生成符合原始c语言代码的整体结构的机器代码的优化等级。gcc -Og -S xxx.c学习(-S 选项可以查看C语言编译器产生的汇编代码)gcc -Og -c学习(可以产生二进制文件 )objdump -d xxx.o(反汇编,可以产生一种类似汇编代码的格式)

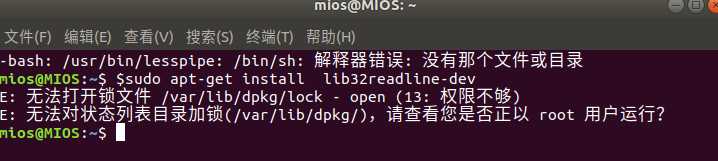

sudo apt-get install -y lib32z1 libc6-dev-i386时遇到如图下问题

输入图中命令强制解锁。

安装$ sudo apt-get install -y lib32readline-gplv2-dev时遇到如图问题

将lib32readline换成lib32readline6即可。

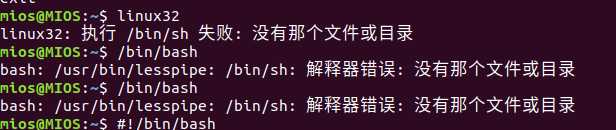

linux32时候遇到如图问题。

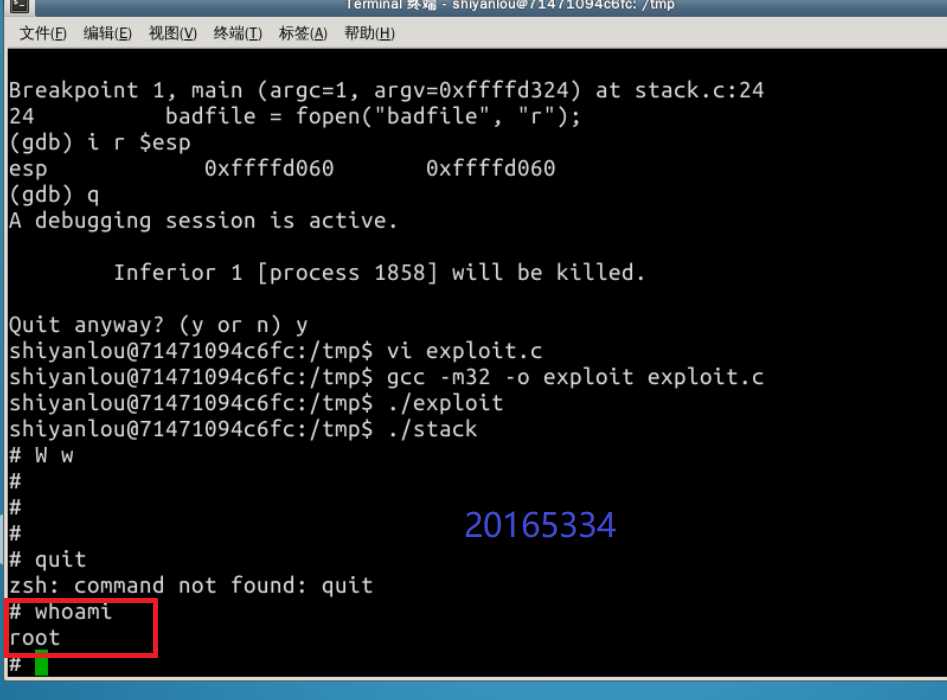

估计可能是输入格式的问题,至今没有解决。打扰了...于是我只好去实验楼做了,整个过程像开挂,完成了实验。

2018-2019-1 20165334《信息安全系统设计基础》第三周学习总结及缓冲区溢出漏洞实验

标签:info bubuko 遇到 line 打扰 解锁 read 反汇编 二进制

原文地址:https://www.cnblogs.com/ltl123/p/9787029.html