标签:win 出现 .com telnet 实验 分享 shadow 获取 过滤器

Wireshark简介Wireshark(前称Ethereal)是一个免费开源的网上数据包分析软件。网上数据包分析软件的功能是截取网上数据包,并尽可能显示出最为详细的网上数据包数据。在过去,网上数据包分析软件是非常昂贵,或是专门属于营利用的软件,Wireshark的出现改变了这一切。在GNU通用公共许可证的保障范围底下,用户可以以免费的代价获取软件与其代码,并拥有针对其源代码修改及定制的权利。Wireshark是目前全世界最广泛的网上数据包分析软件之一。—— 维基百科

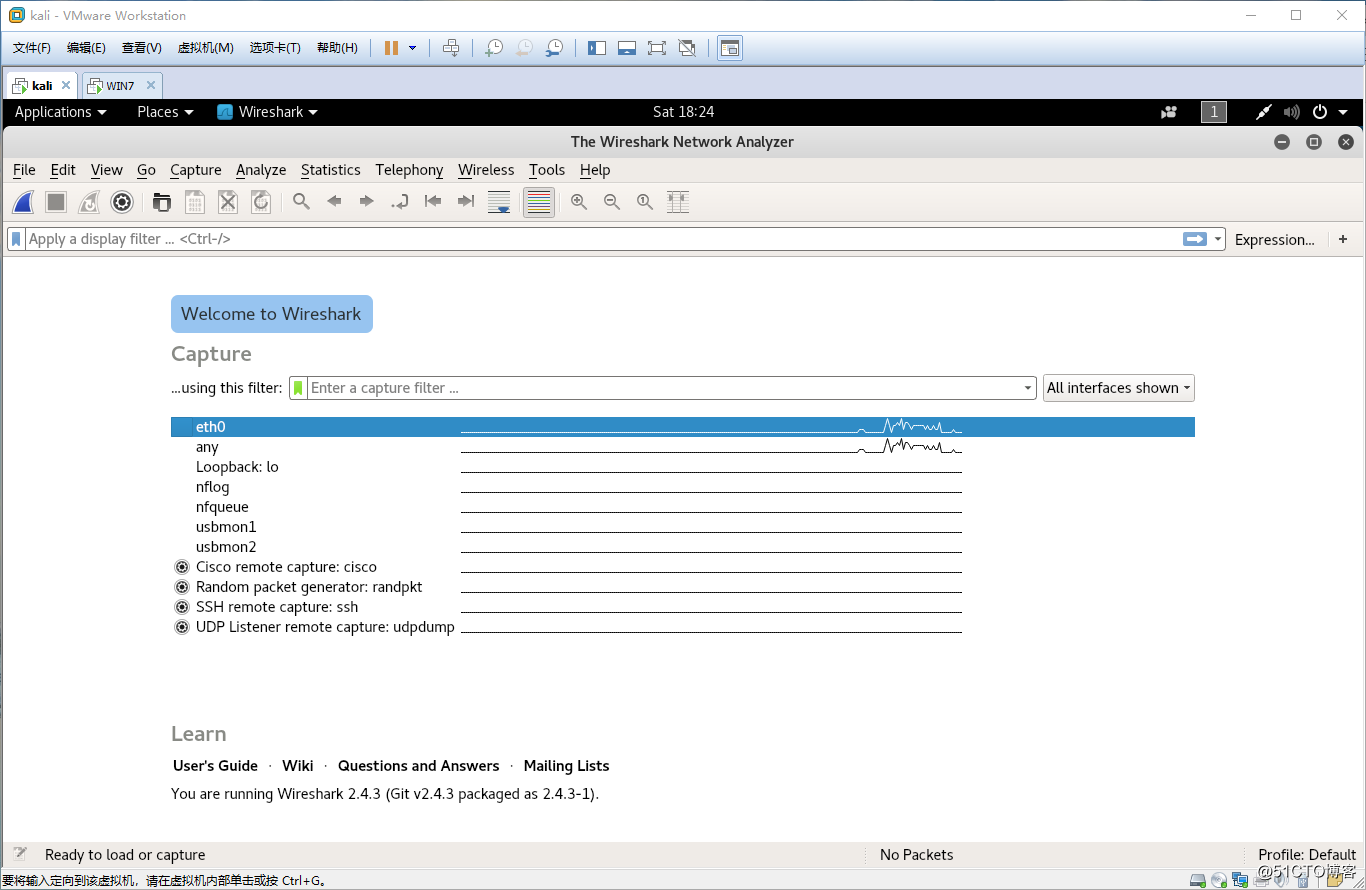

这里我们使用kali内置的Wireshark 2.4.3

选择eth0网卡

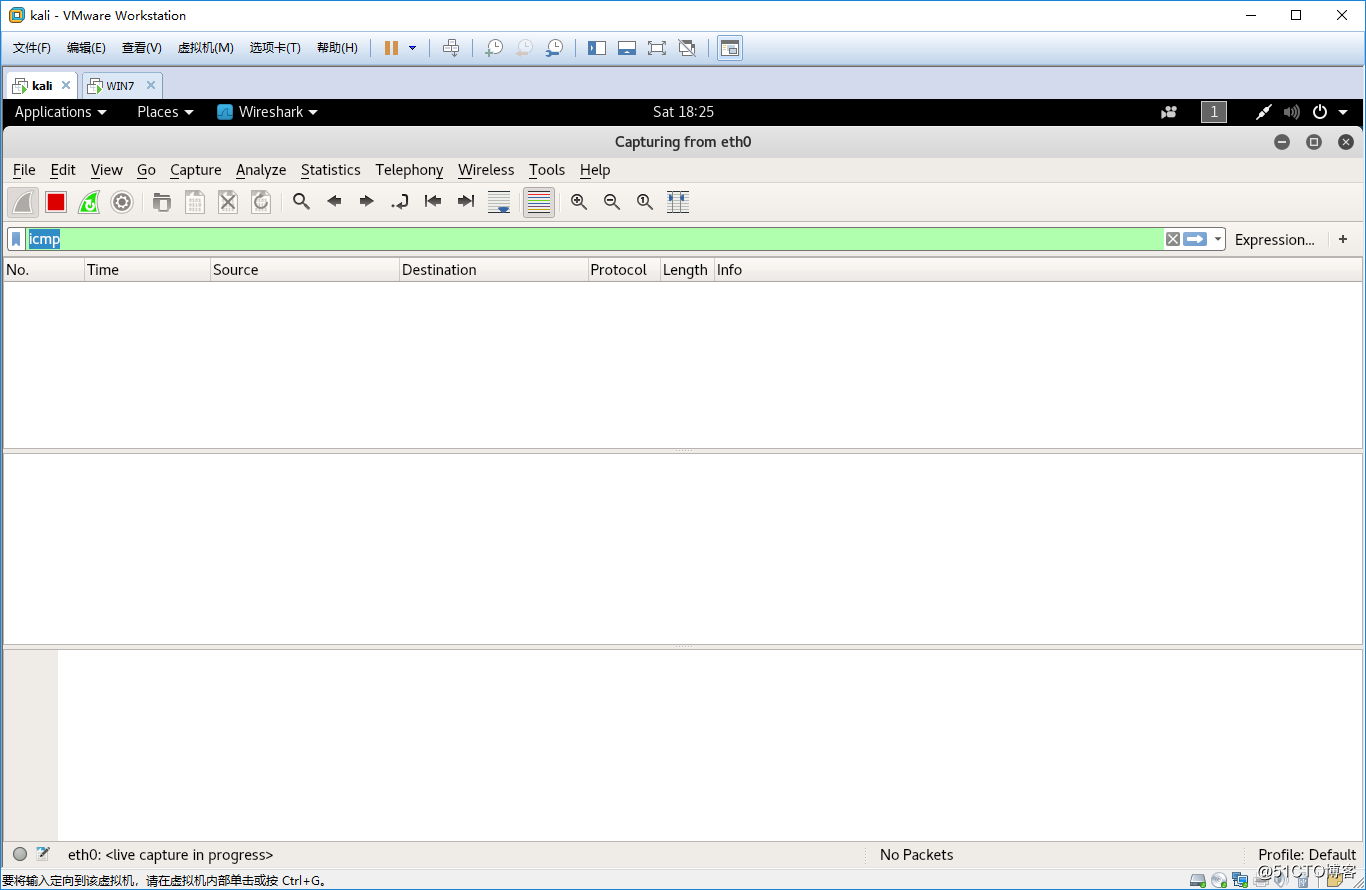

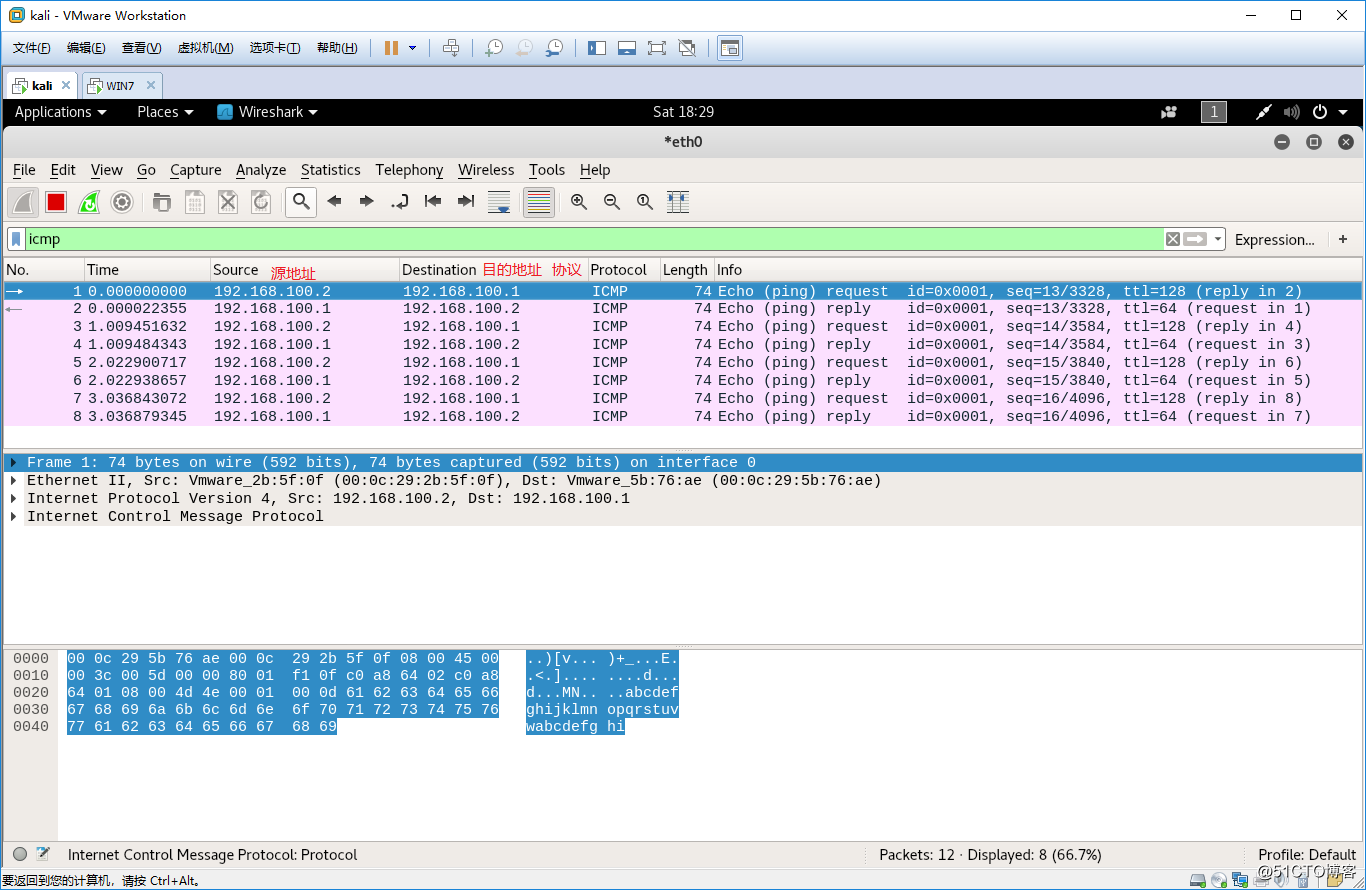

过滤器设置只显示icmp协议的数据包

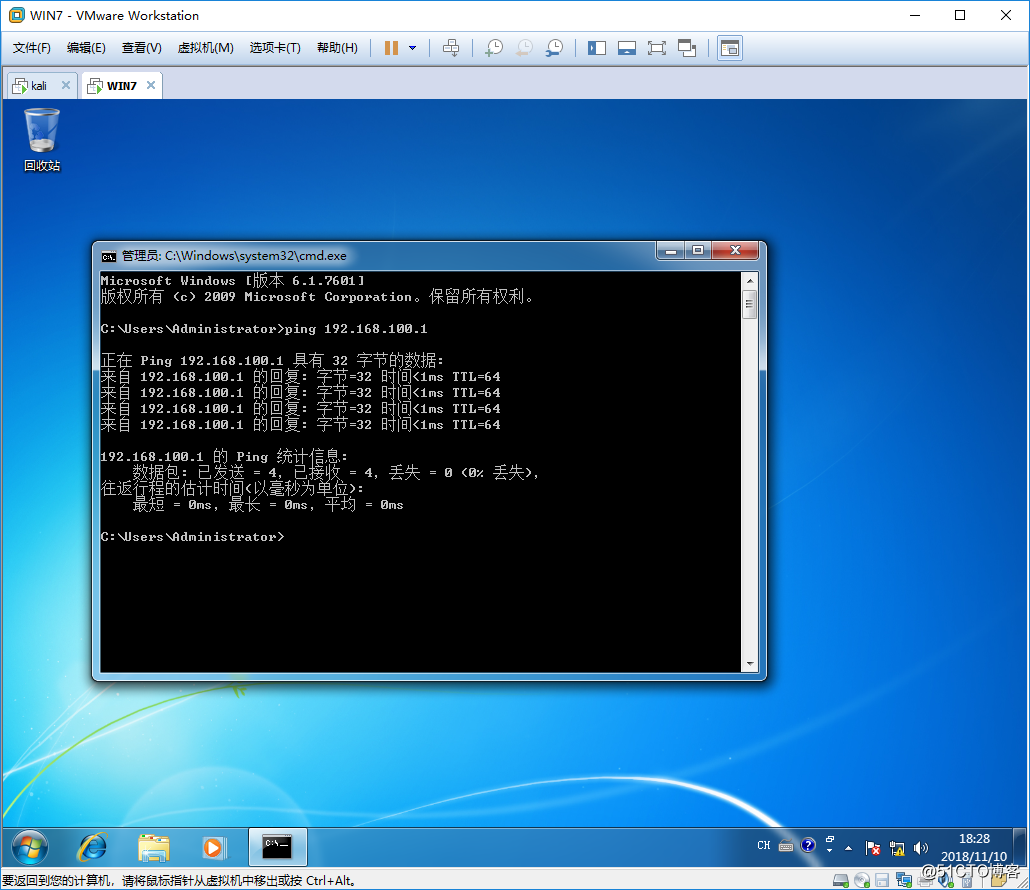

用实验机ping kali 可以看到Wireshark已经捕获到了数据包

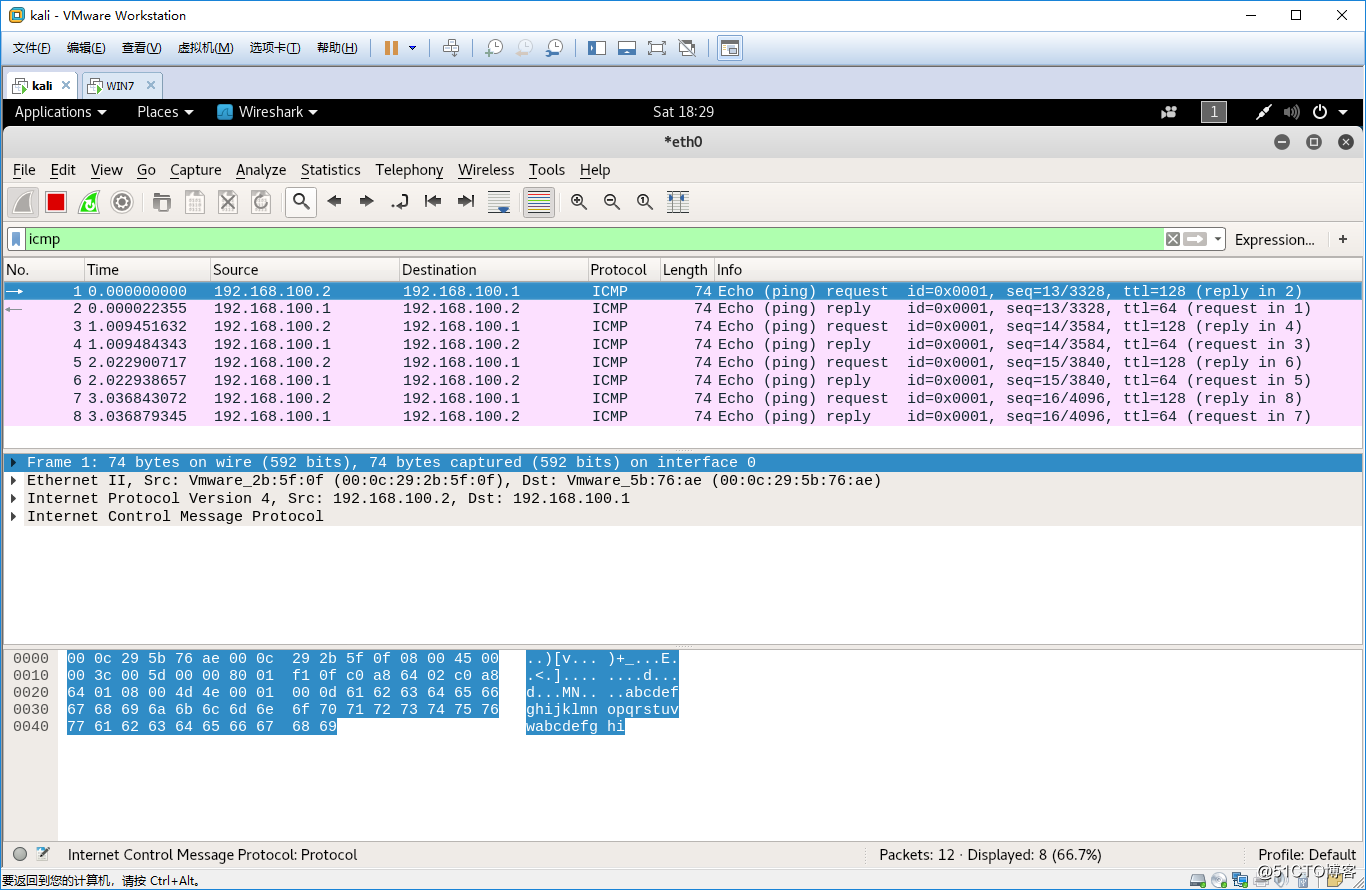

可以看到Wireshark已经捕获到了数据包

可以看出实验机向kali发出了三个ttl=128icmp请求包,kali依次回复了三个ttl=64的icmp回复

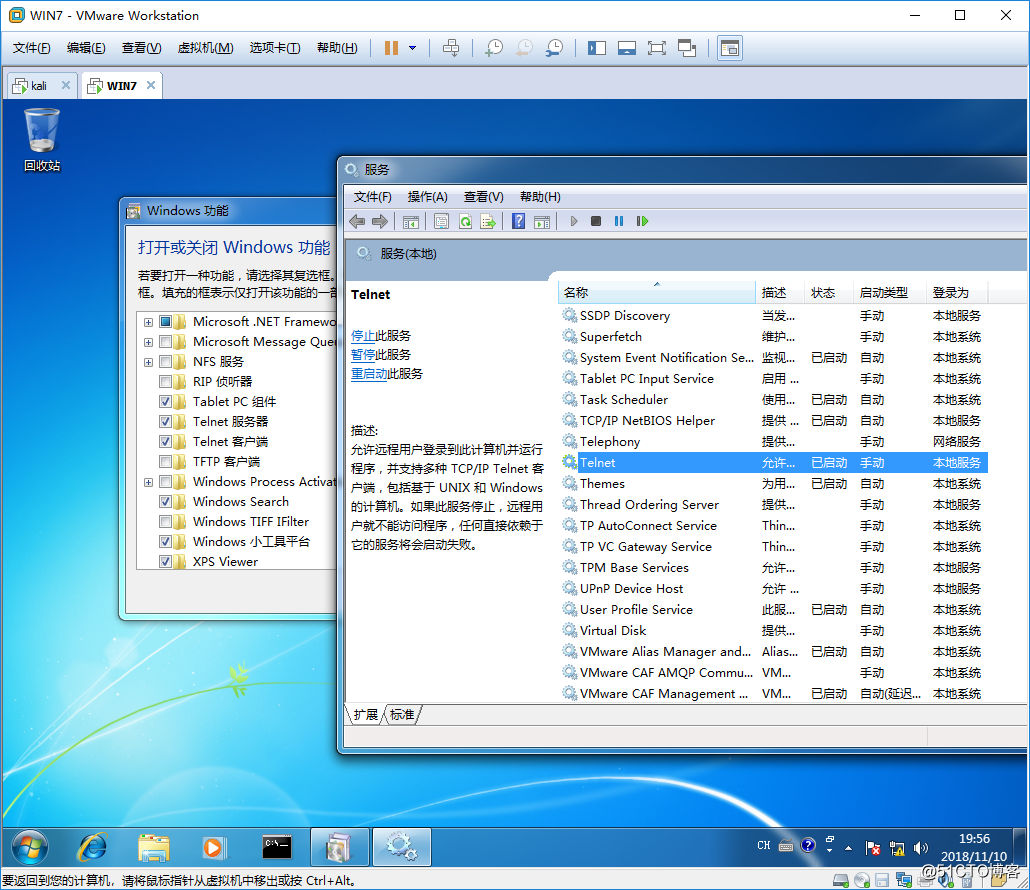

首先我们在WIN7上开启Telnet功能,并启动Telnet服务

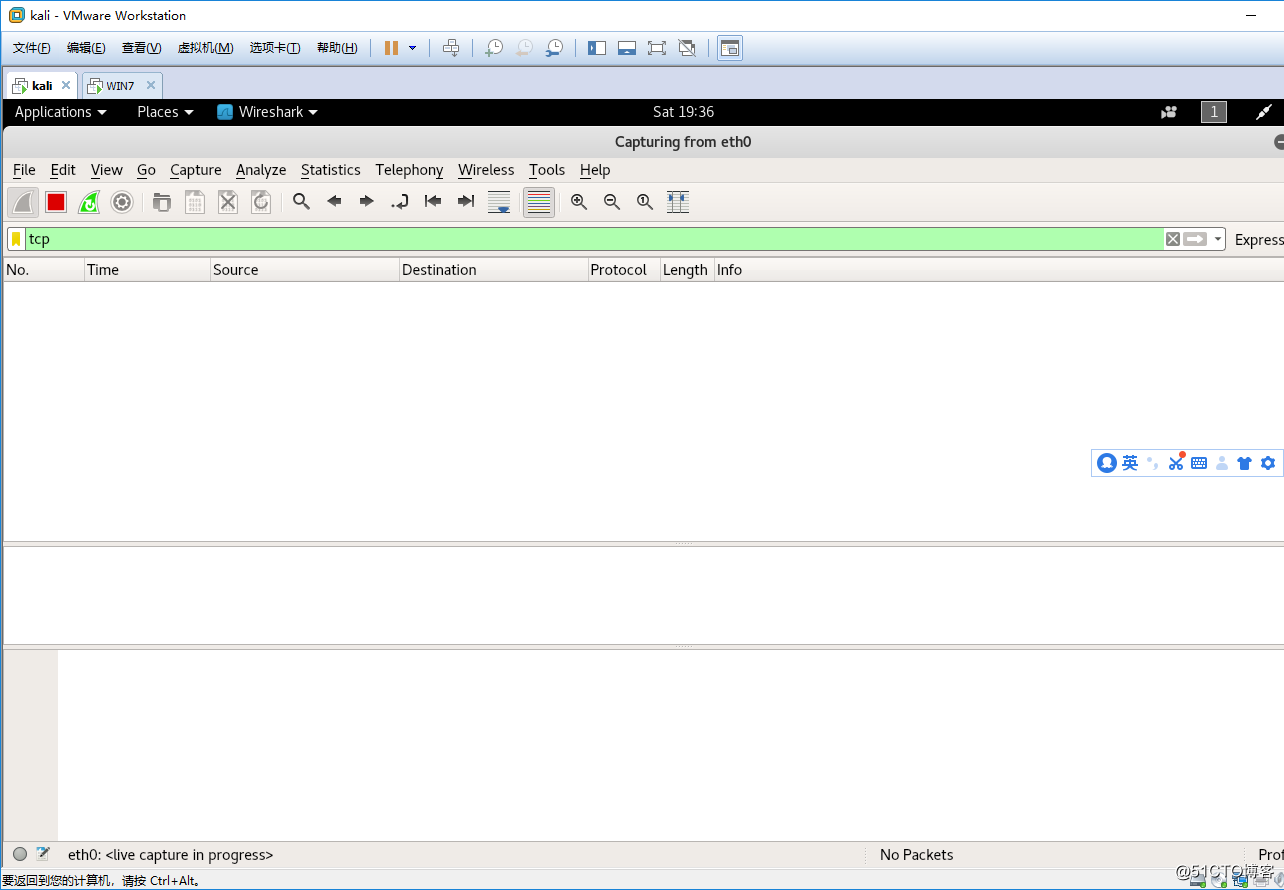

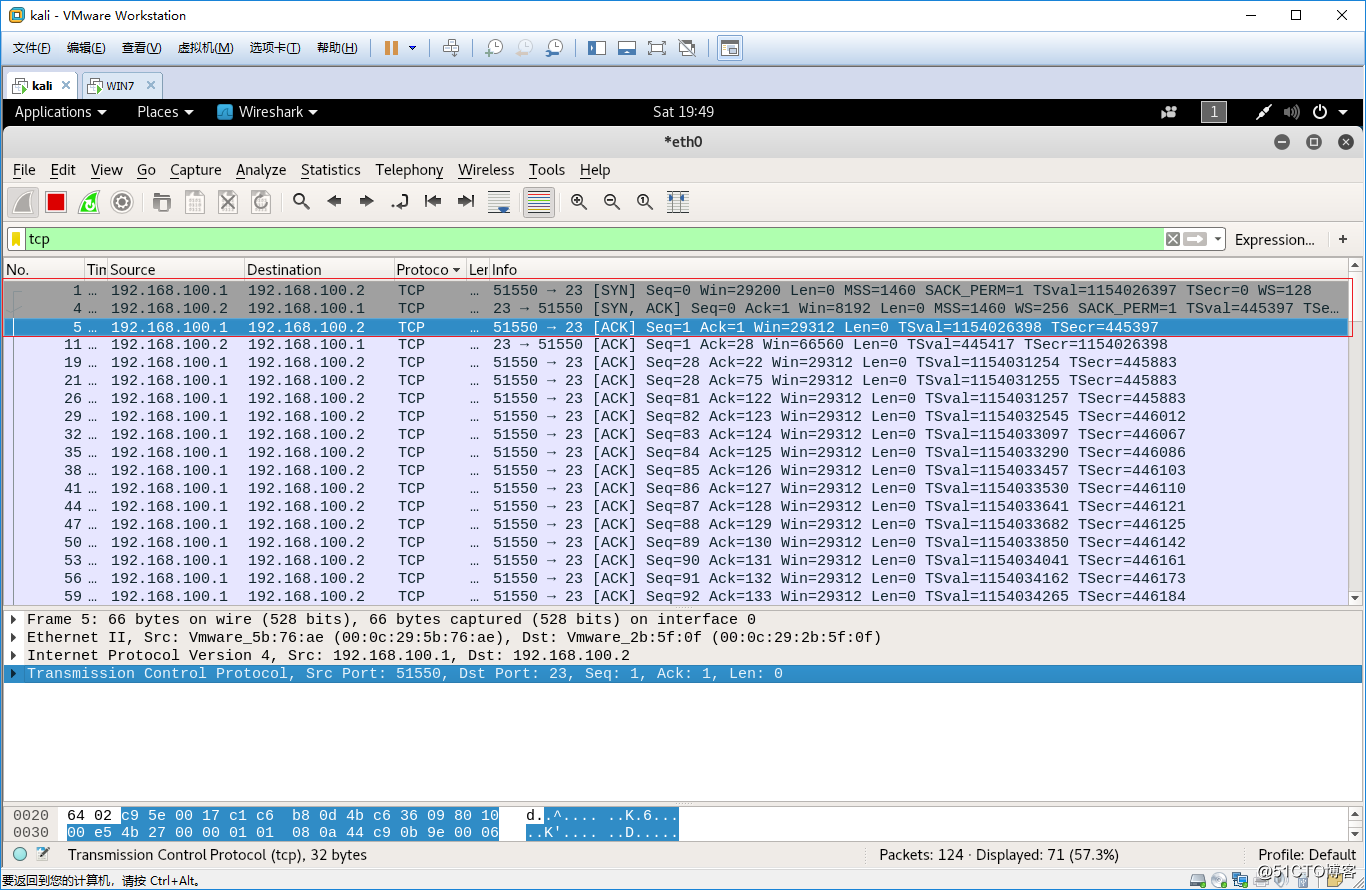

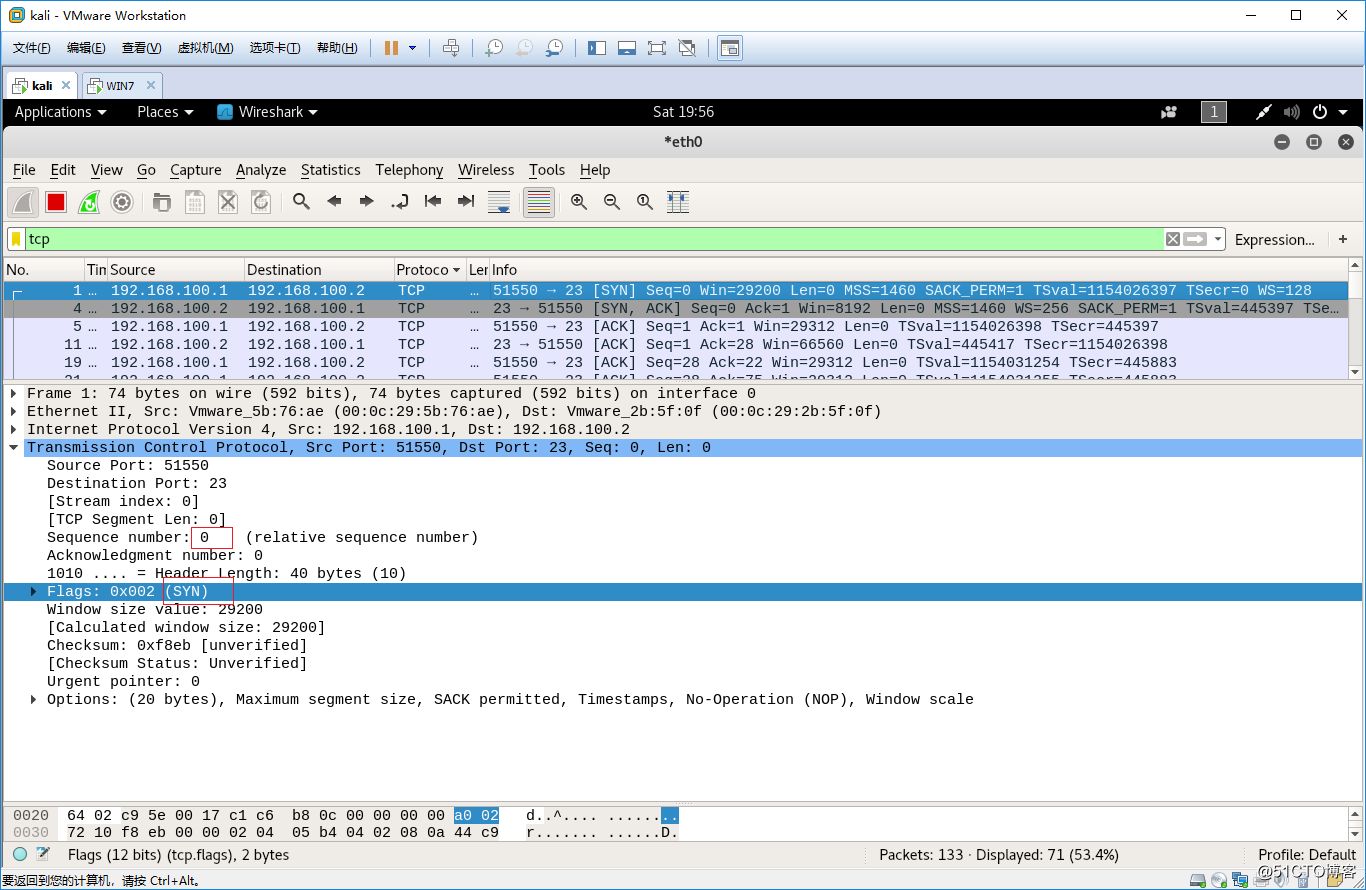

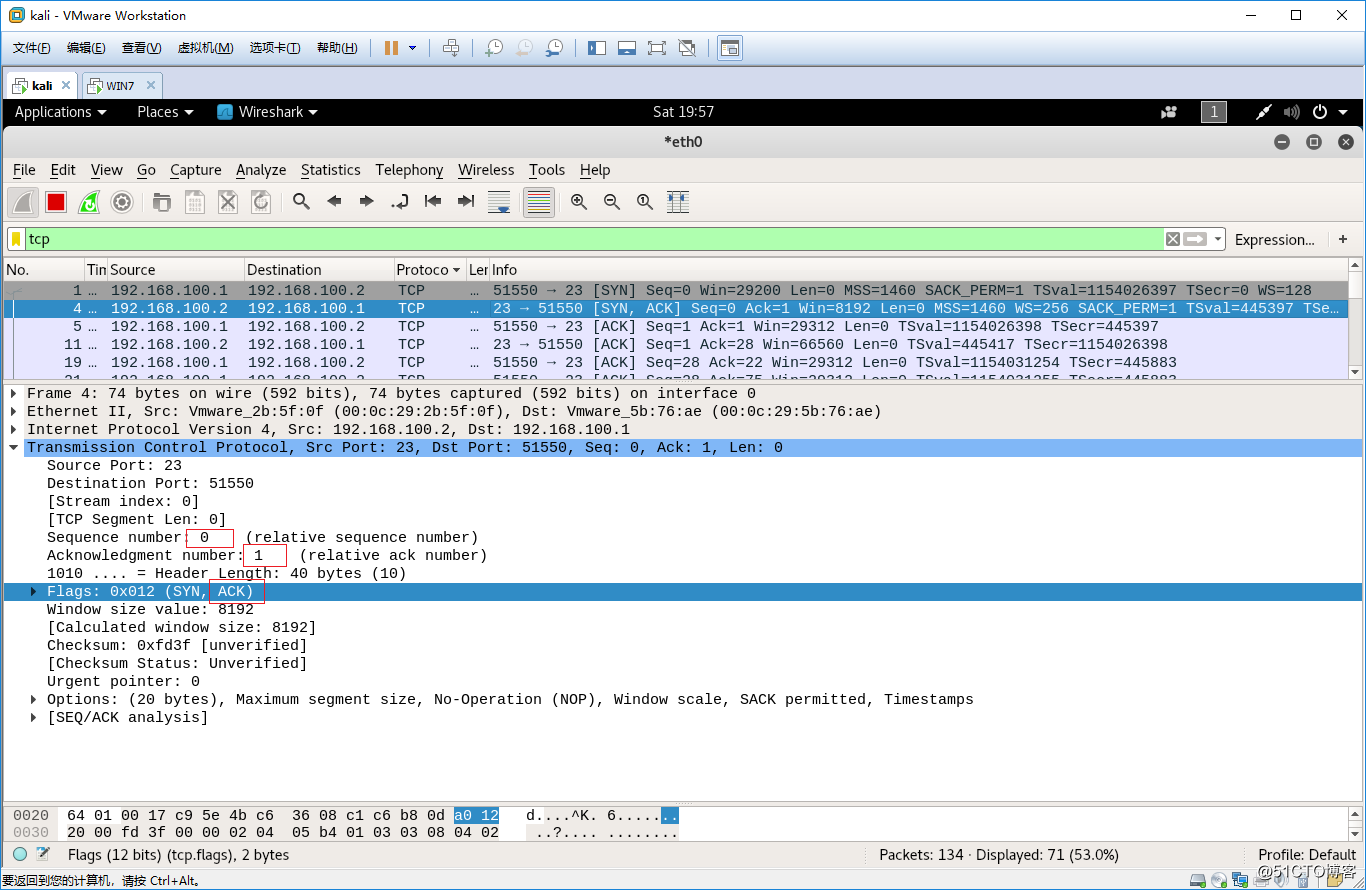

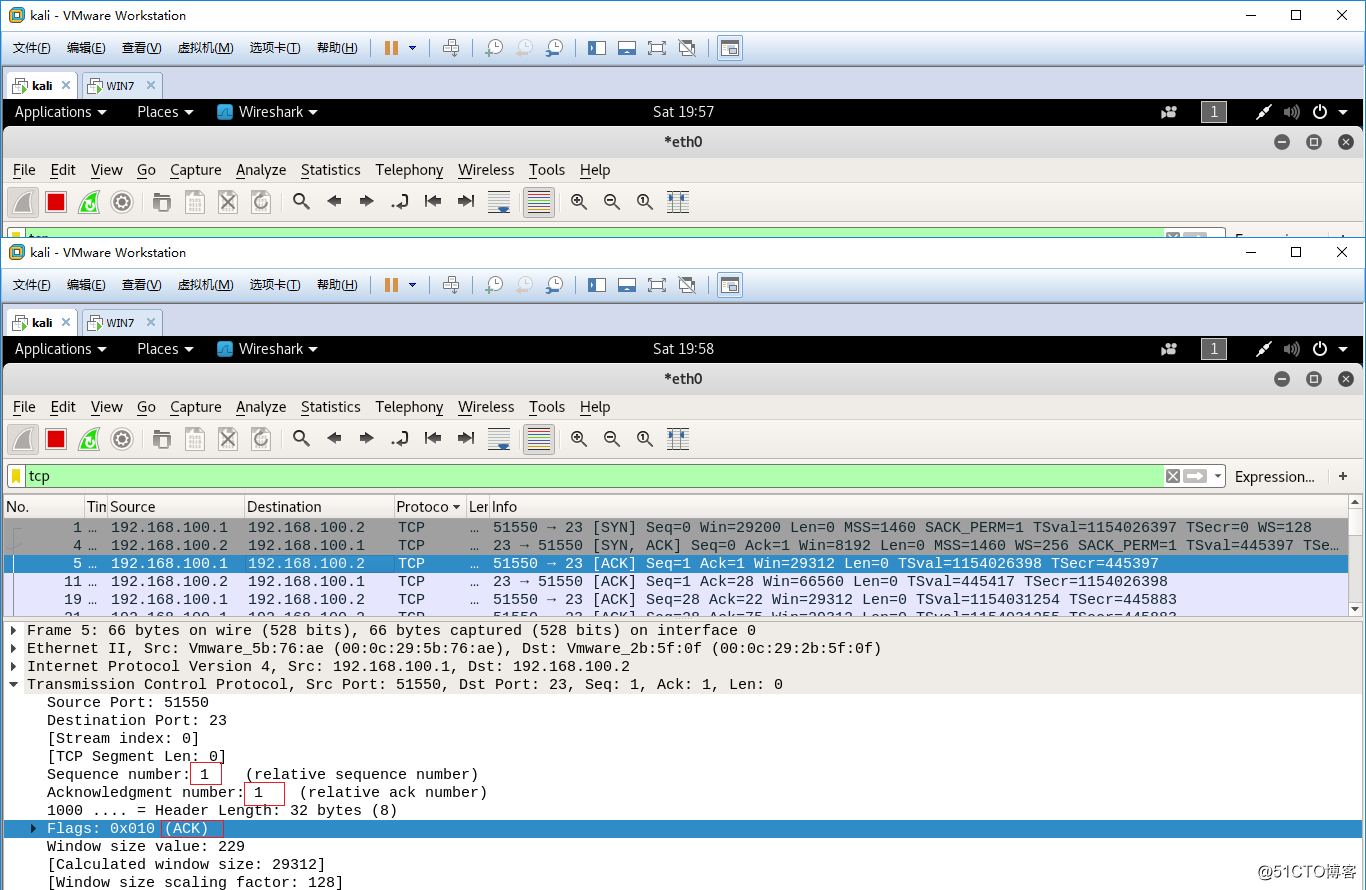

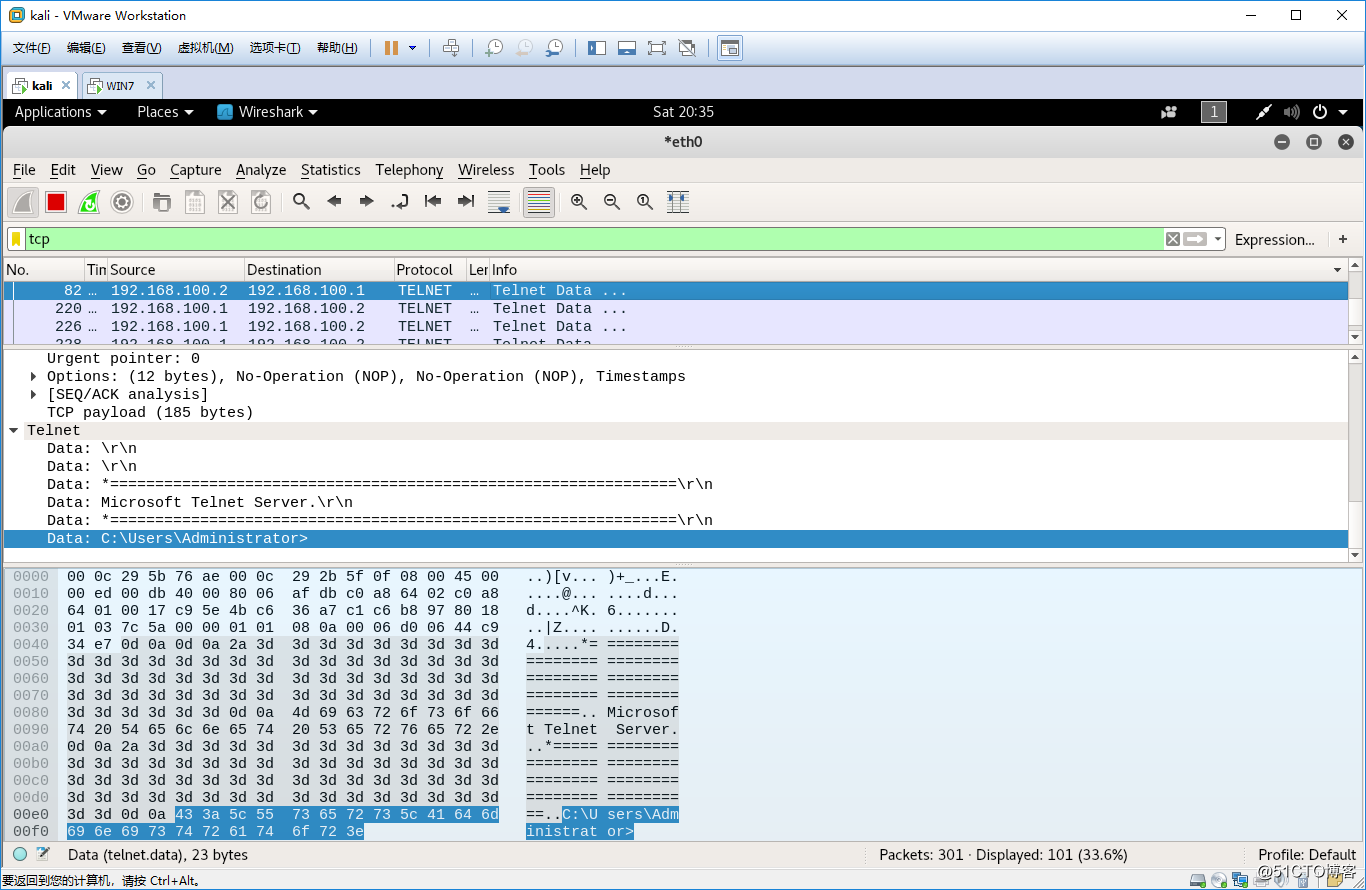

开始抓tcp协议的数据包

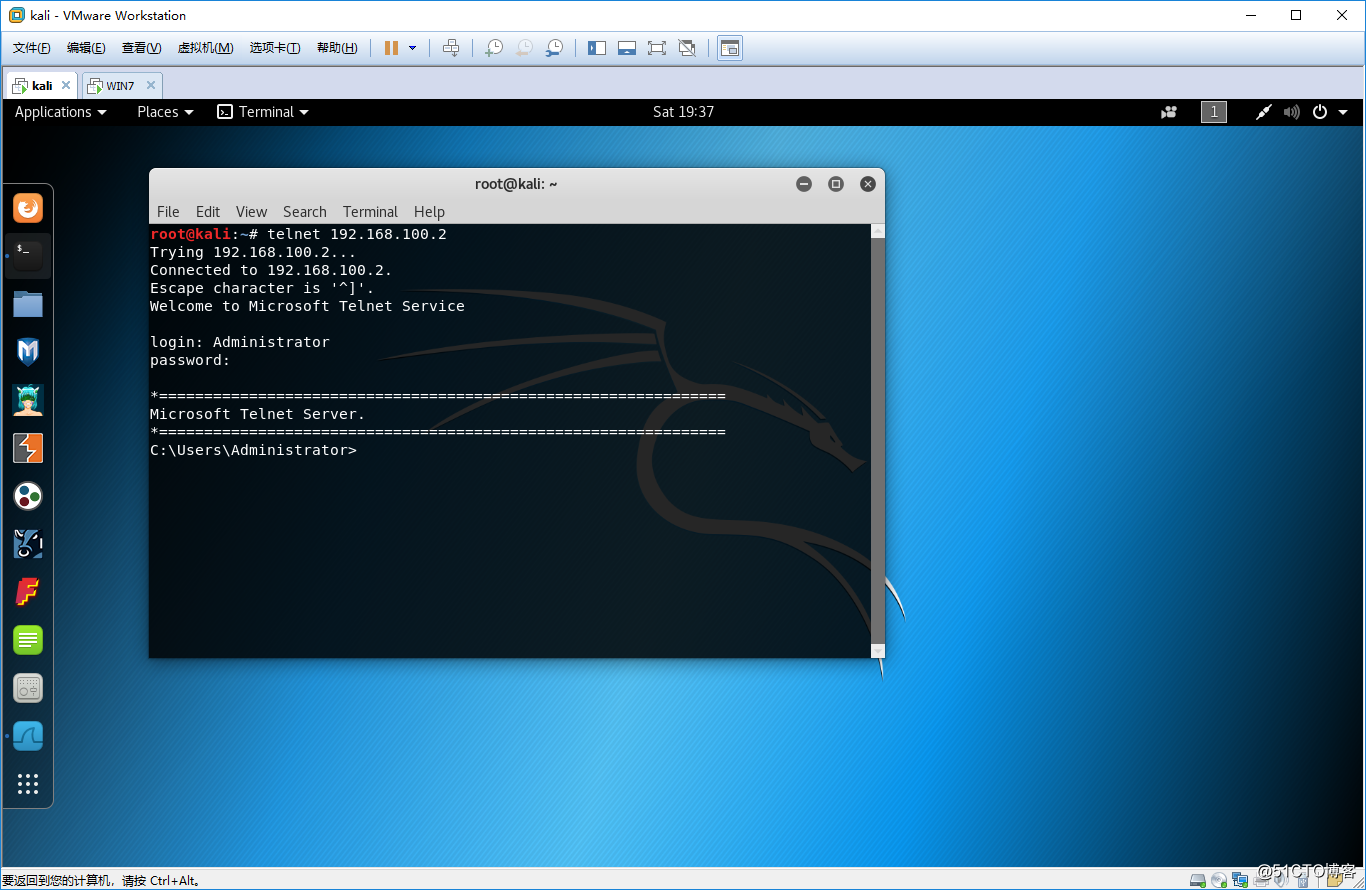

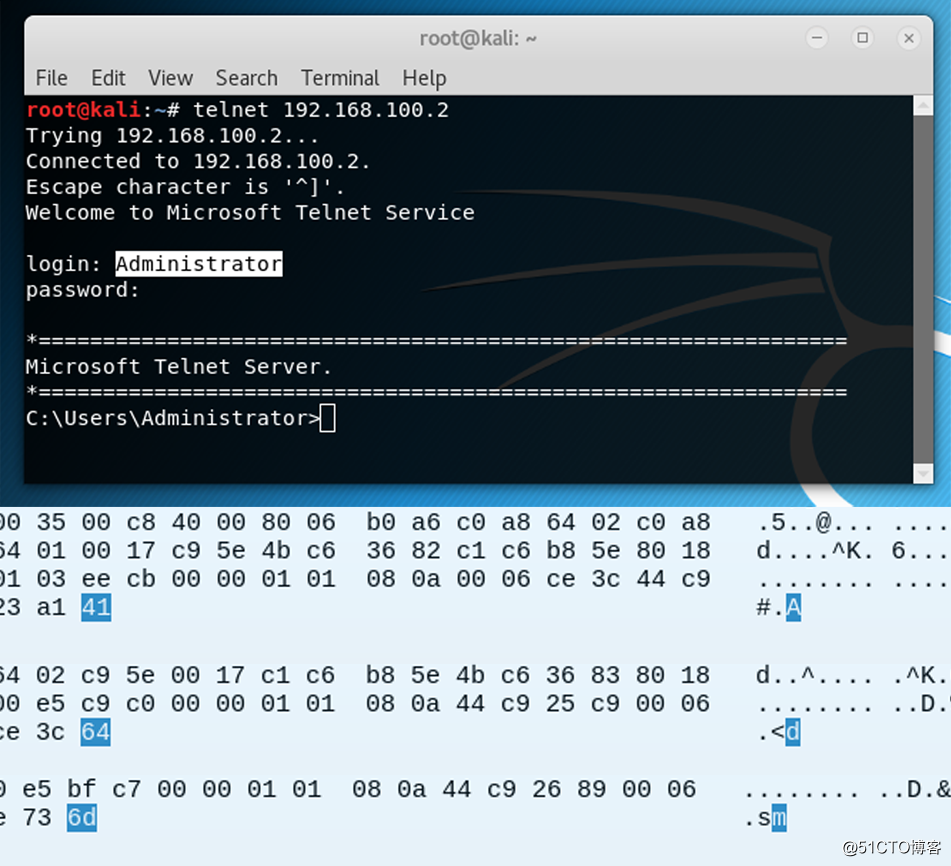

在kali上Telnet到Win7

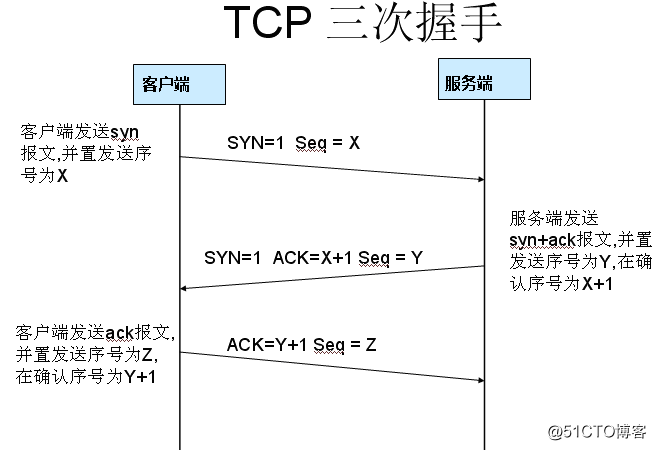

前面三个数据包为kali与Win7建立tcp三次握手过程

TCP第一次握手

TCP第二次握手

TCP第三次握手

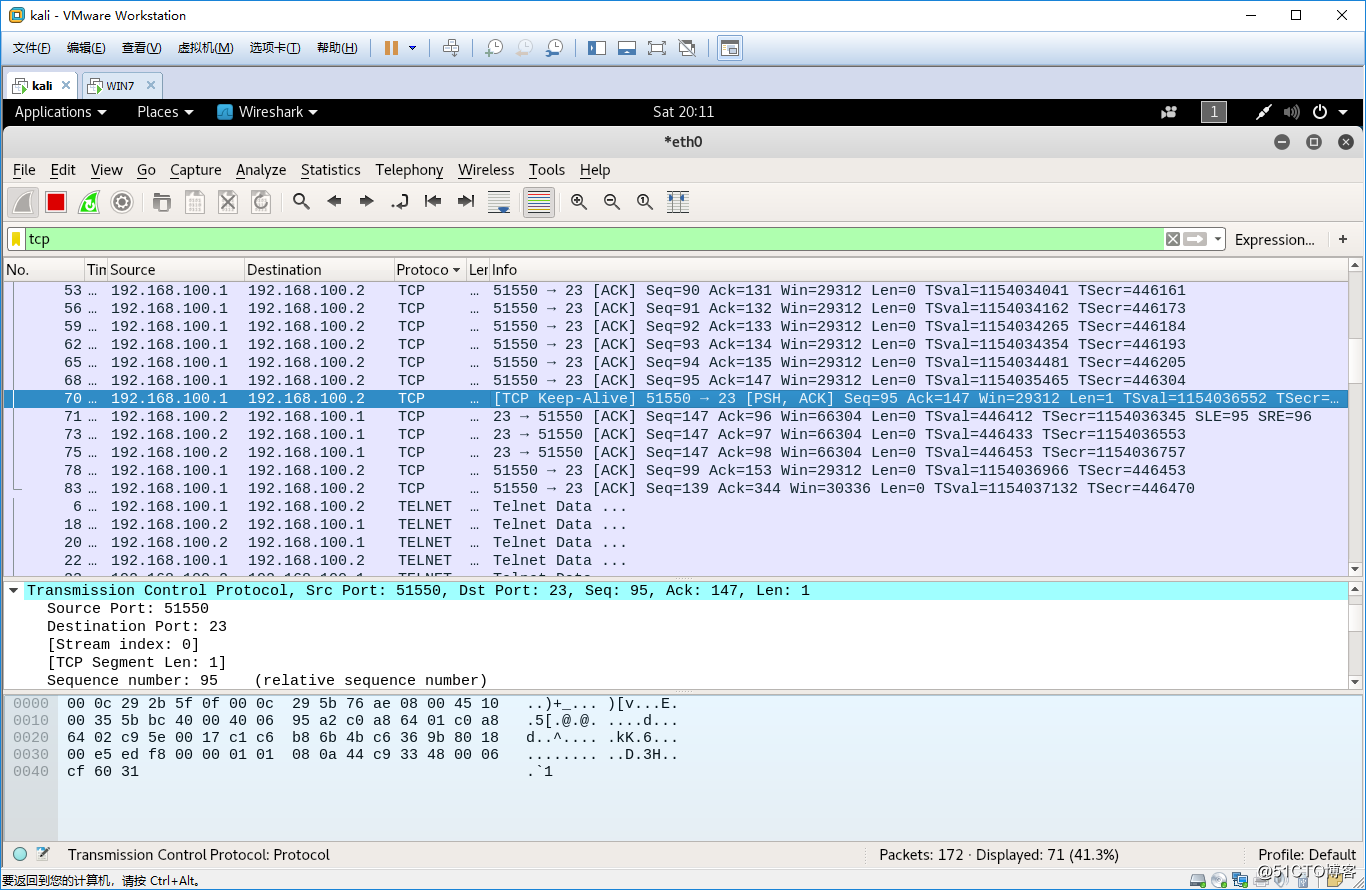

TCP连接建立之后,服务端与客户端互相交换一些信息,包括服务端的配置信息,主机的应答等等...

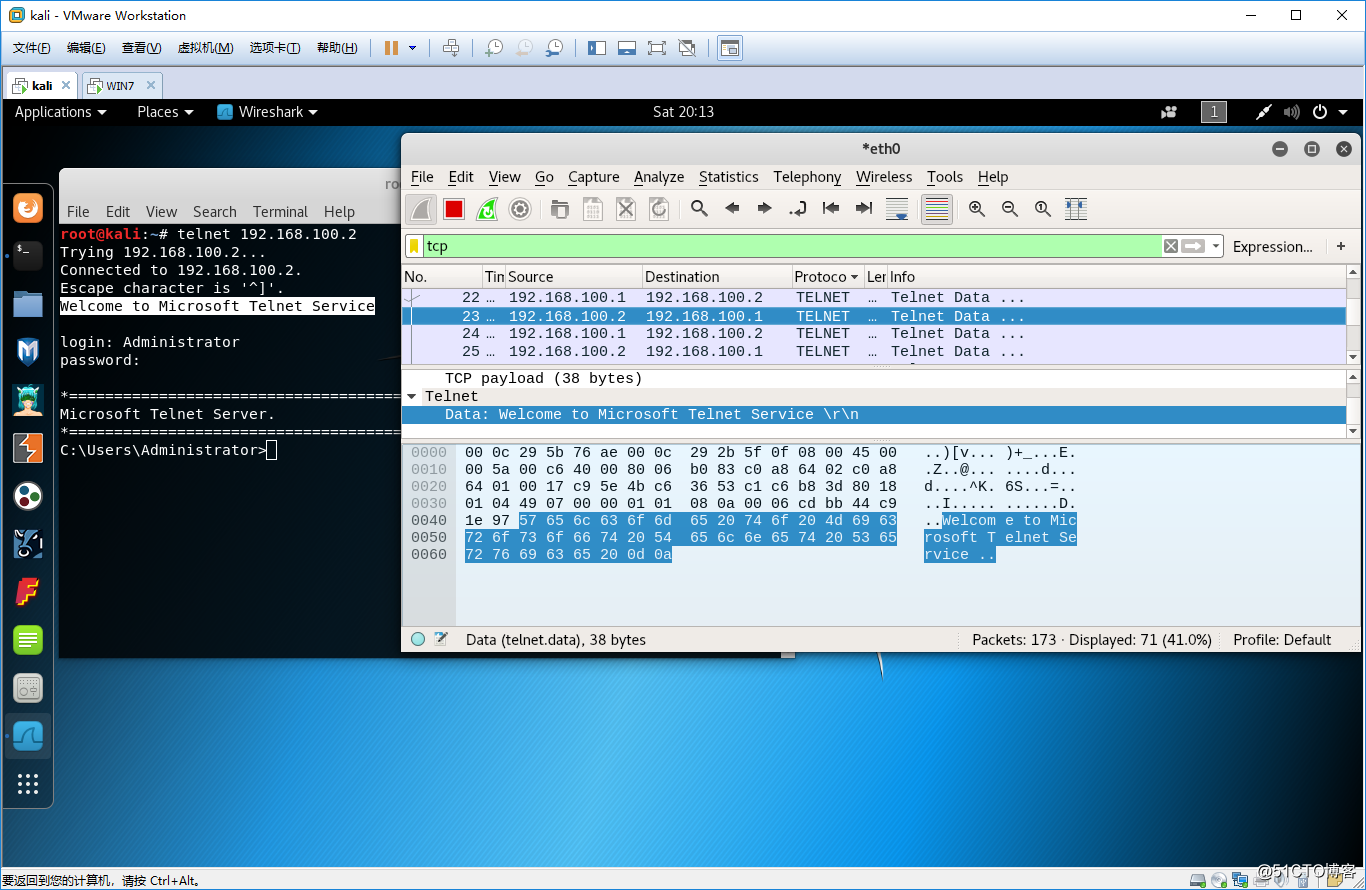

当双方信息得到确认之后,服务端发送欢迎信息

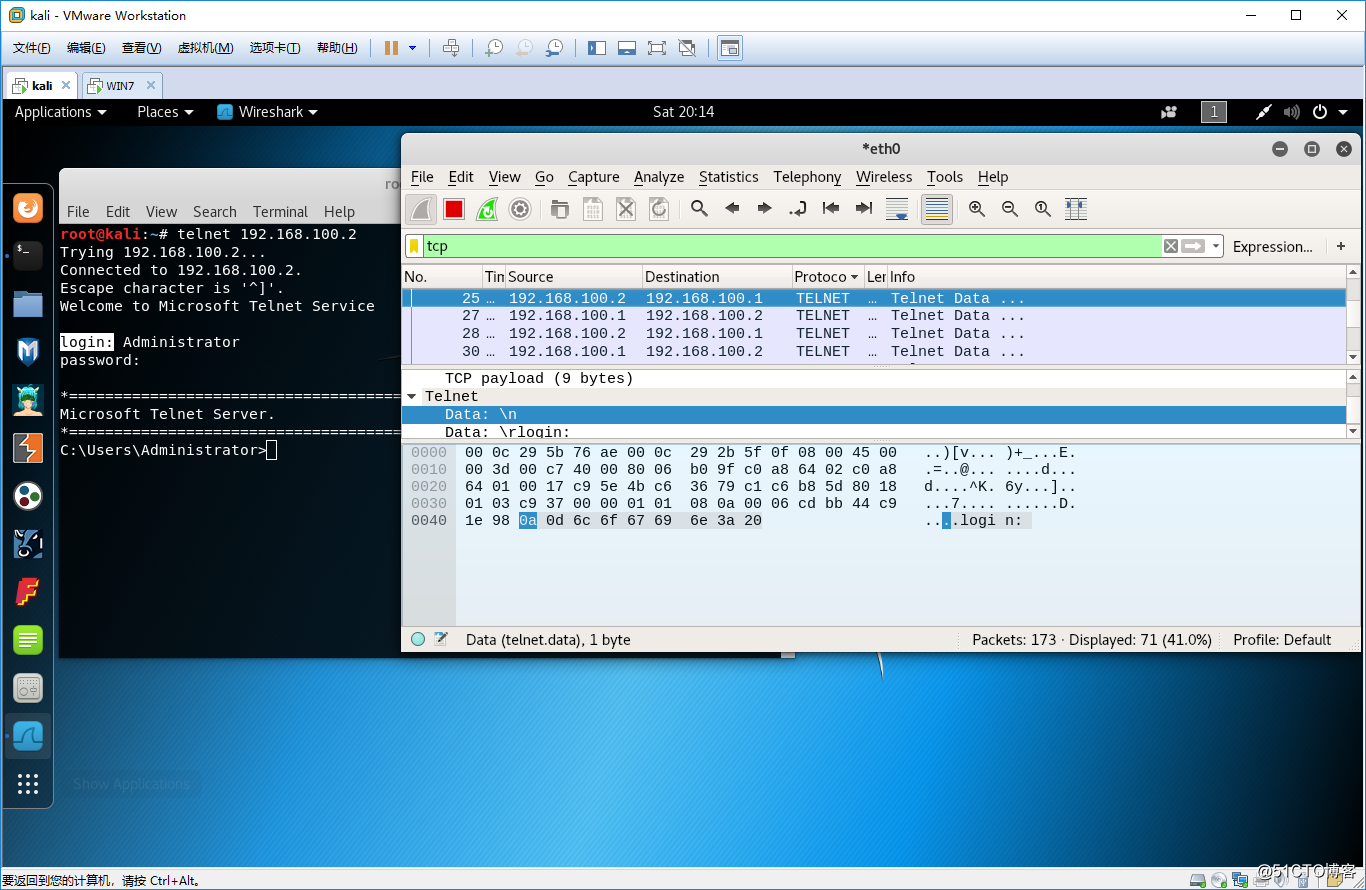

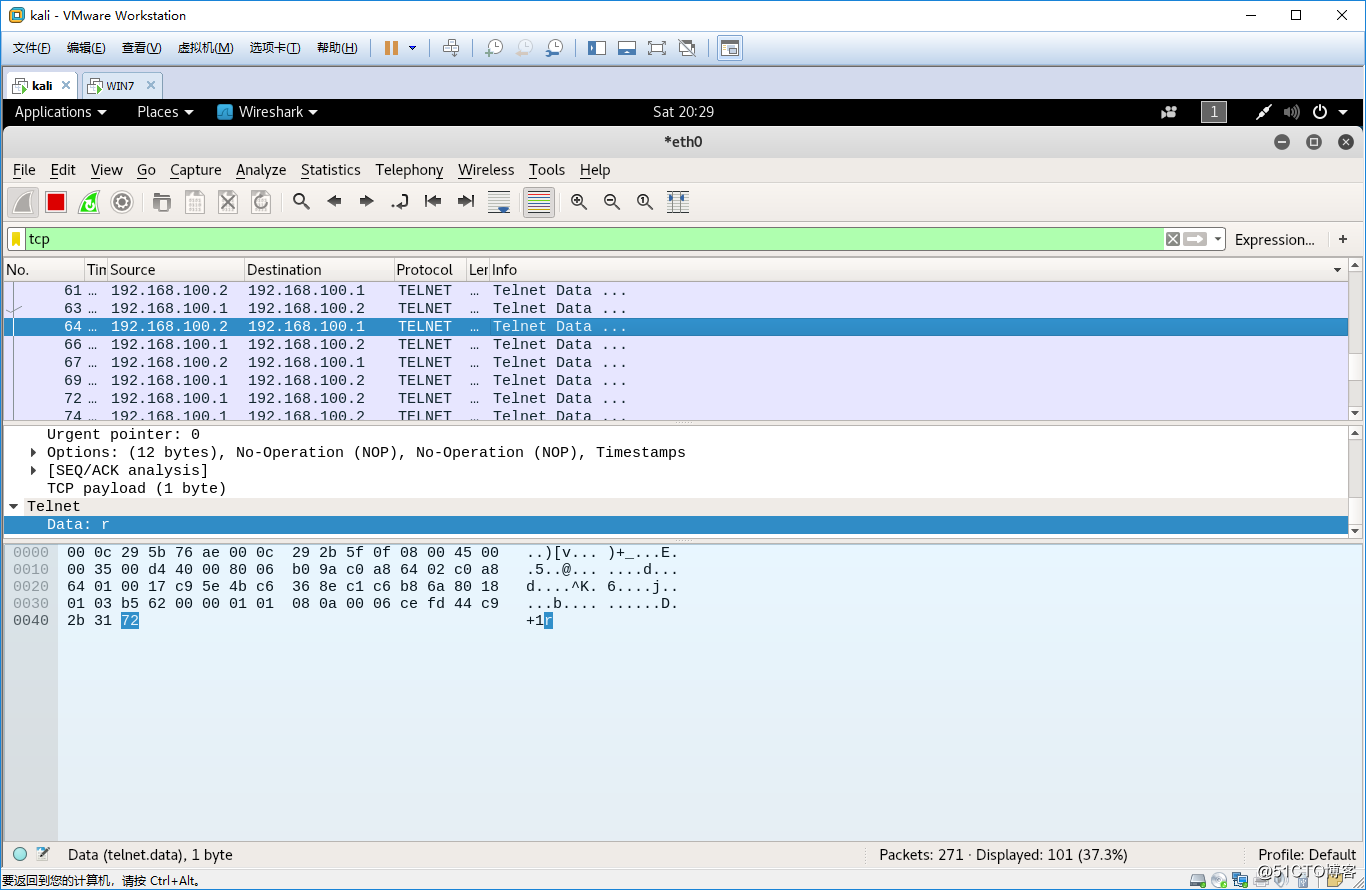

login:\n 登录输入

客户端输入一个字符就发送一个Telnet报文,然后服务端返回一个应答,之后客户端发送一个TCP报文

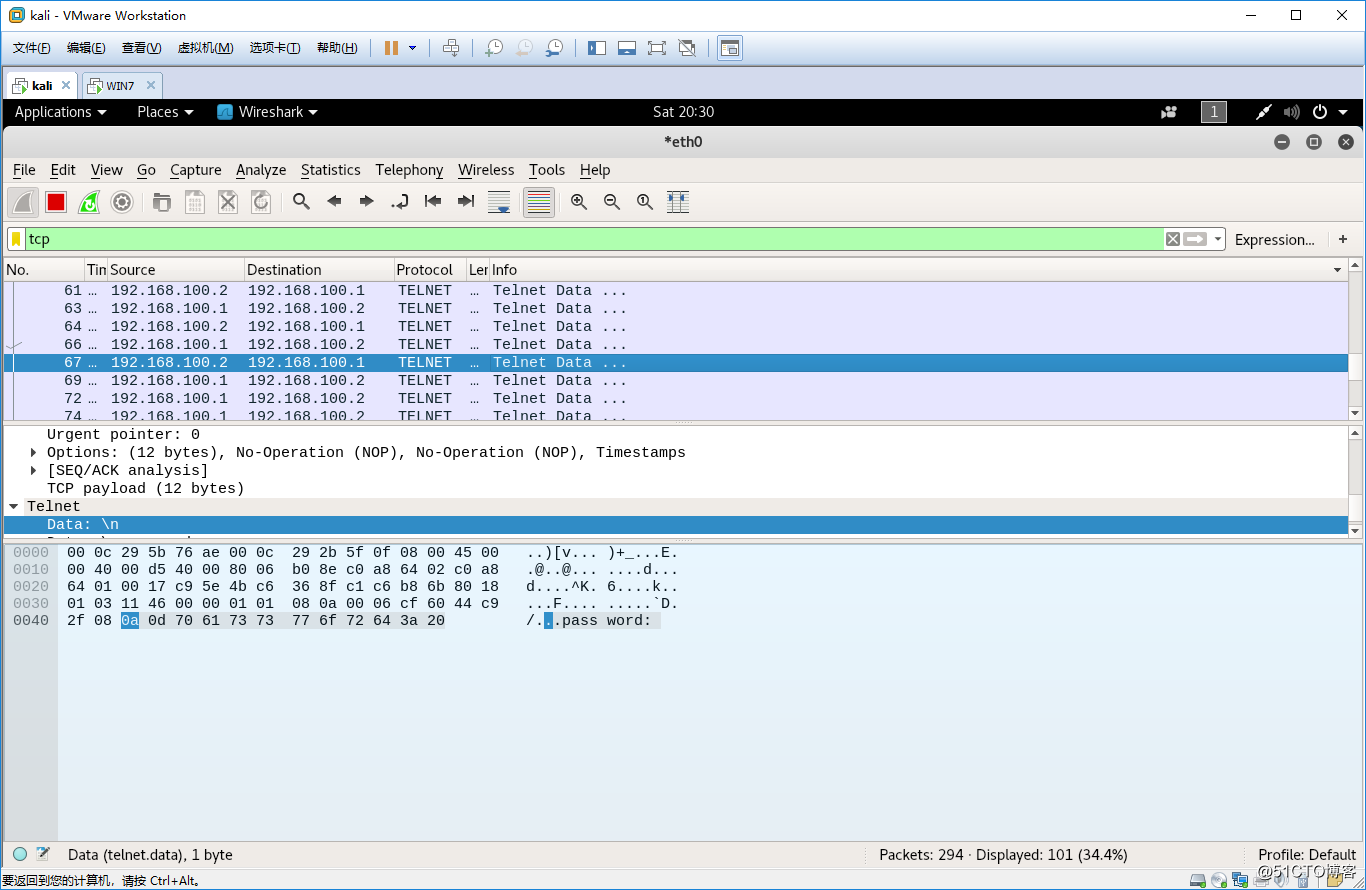

回车之后 服务端返回password:

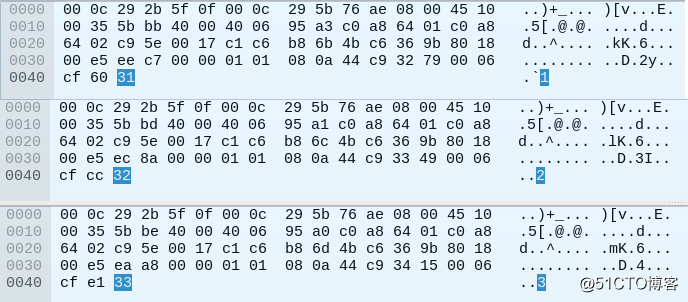

客户端输入密码

为什么说Telnet不安全就体现在这里,因为Telnet采用明文传输 很容易捕获到账号密码

登录成功连接到服务端(Win7)

标签:win 出现 .com telnet 实验 分享 shadow 获取 过滤器

原文地址:http://blog.51cto.com/12804405/2315394