标签:文件监控 不难 war 连接方式 英文 opened 移动 服务 mon

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

系统运行监控

恶意软件分析

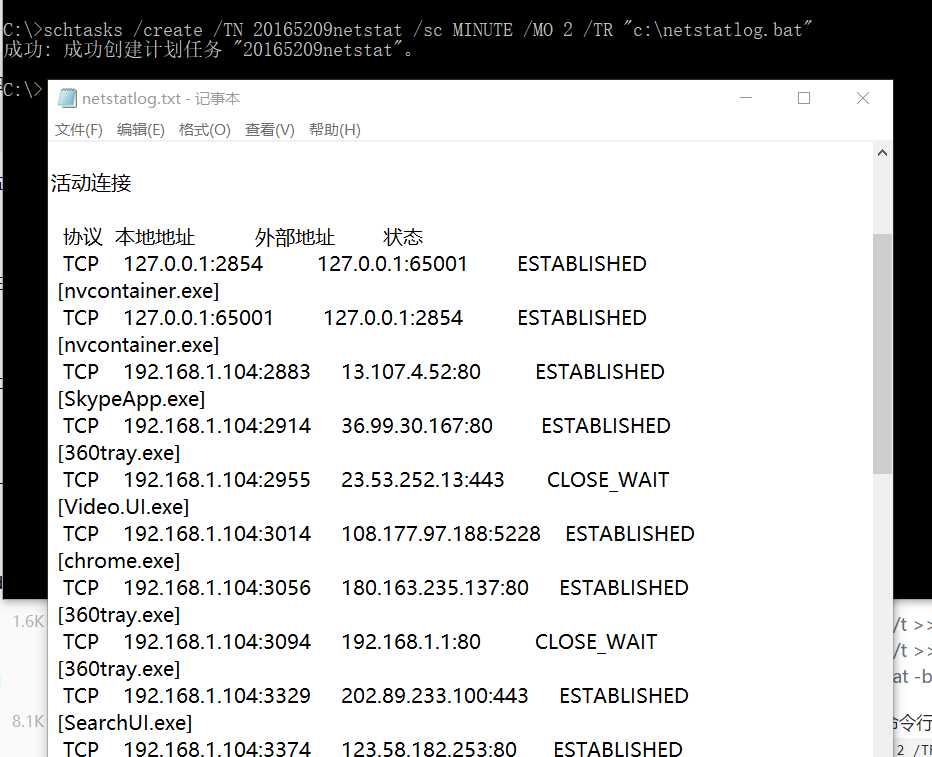

在C盘下新建一个 netstatlog.bat 和 netstatlog.txt。当执行 netstatlog.bat 时,即可将记录的联网结果格式化输出到 netstatlog.txt 中。(如果C盘不能创建,可以在其他地方建完移动到C盘)

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

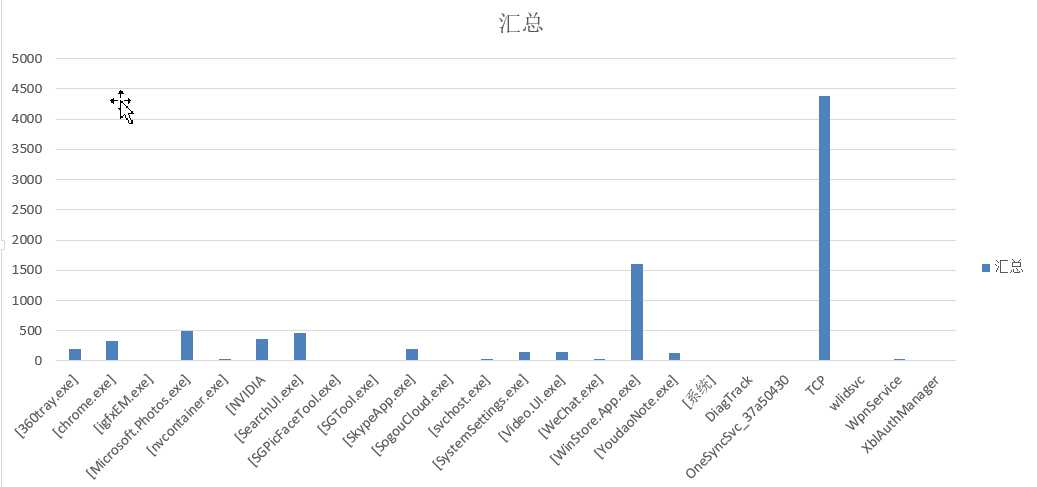

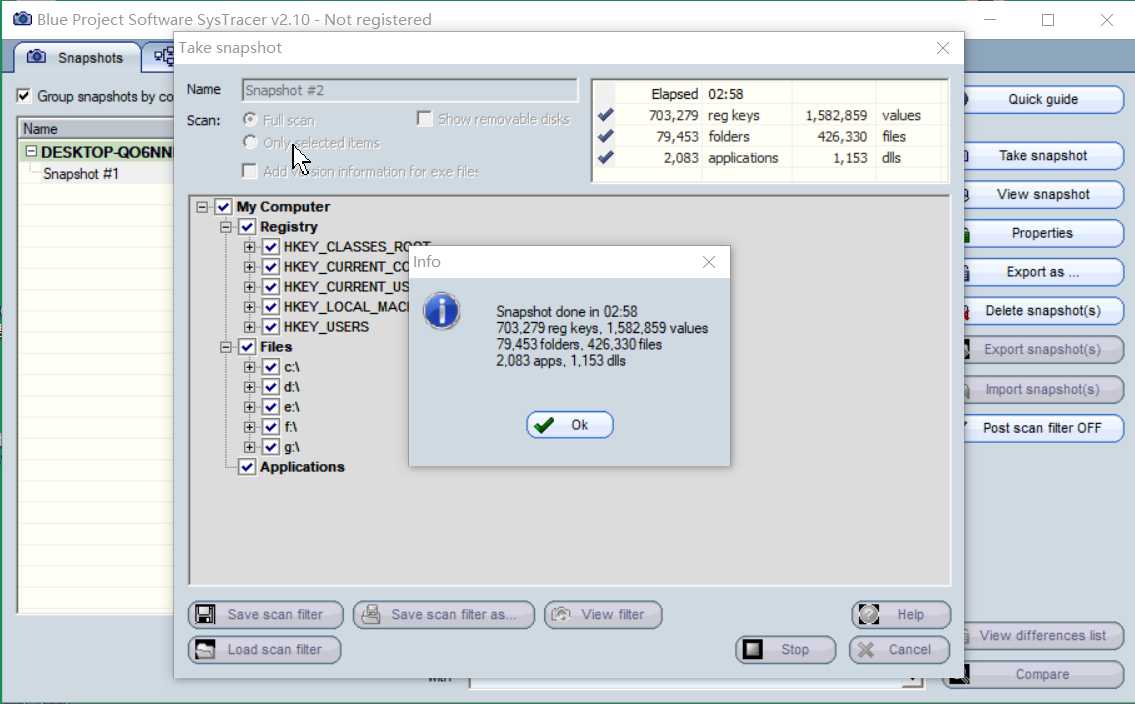

schtasks /create /TN 20165209netstat /sc MINUTE /MO 2 /TR "c:\netstatlog.bat"创建一个每隔两分钟记录计算机联网情况的任务。打开 netstatlog.txt 文件,查看联网进程。

[Nvcontainer.exe]对于Windows不是必需的,并且经常会导致问题。Nvcontainer.exe通常是存放在C:\Program Files\NVIDIA Corporation\NvContainer)。它是服务“NvContainerLocalSystem”:NVIDIA根功能的容器服务。这是Verisign签名的文件。Nvcontainer.exe不是Windows系统文件。该程序没有可见的窗口。该文件具有数字签名。该过程使用端口连接到LAN或Internet。Nvcontainer.exe能够监控应用程序。nvcontainer.exe也可能是恶意软件所伪装,或造成的一些恶意软件。因此,您应该检查PC上的nvcontainer.exe进程,看它是否是威胁。

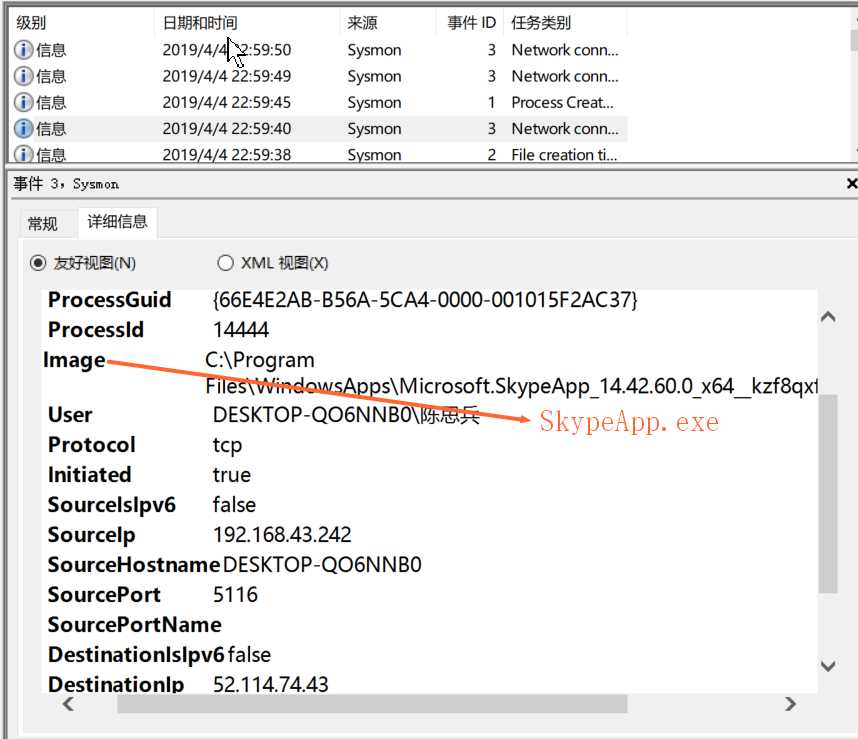

SkypeApp.exe对于Windows操作系统不是必需的,并且导致相对较少的问题。SkypeApp.exe通常是存放在“C:\Program Files \WindowsApps\Microsoft.SkypeApp_14.33.41.0_x64__kzf8qxf38zg5c。它不是Windows系统文件。该软件在开放端口上侦听或发送数据到LAN或Internet。某些恶意软件伪装成SkypeApp.exe,尤其是当它位于C:\Windows或C:\Windows \System32文件夹中时。

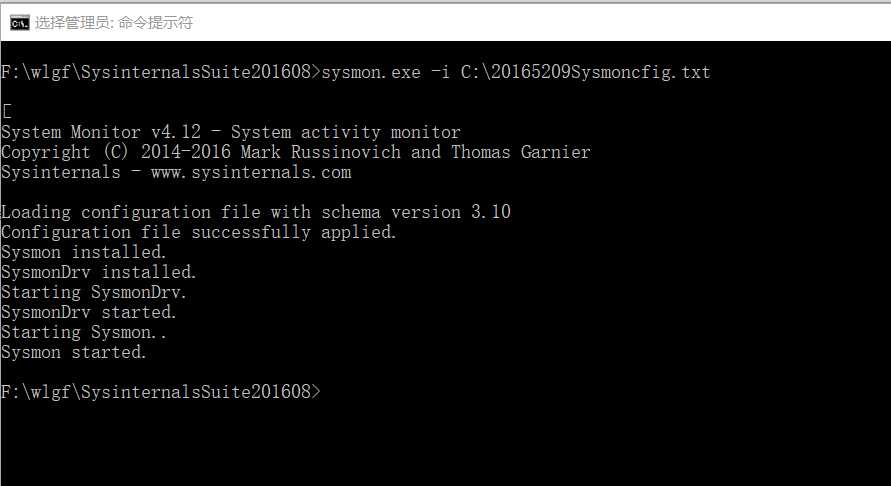

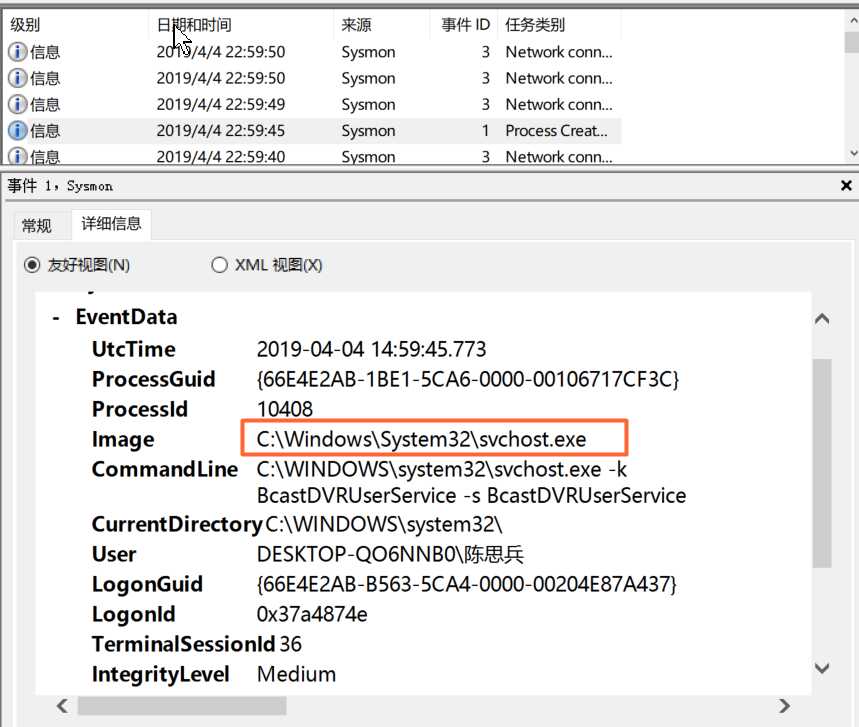

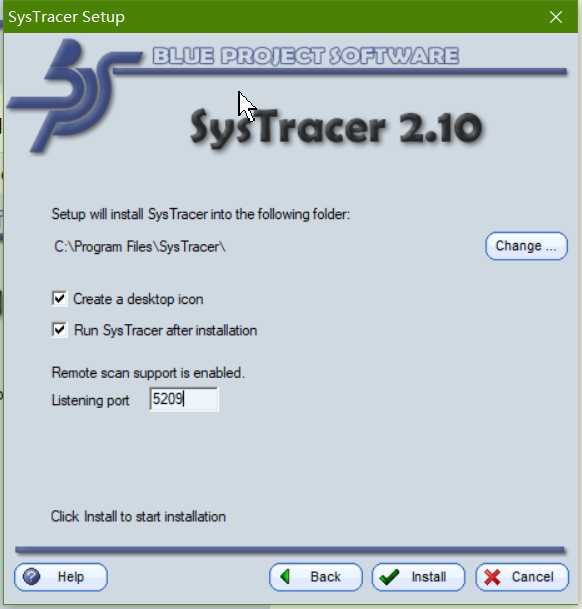

sysmon.exe -i C:\20165209Sysmoncfig.txt安装sysmon(要以管理员身份运行)sysmon.exe -c C:\20165209Sysmoncfg.txt更新一下。

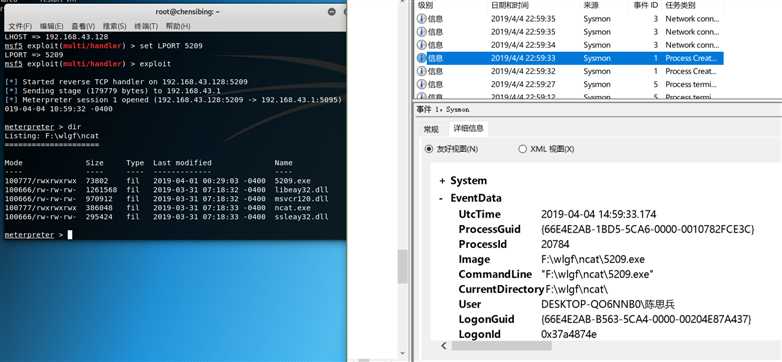

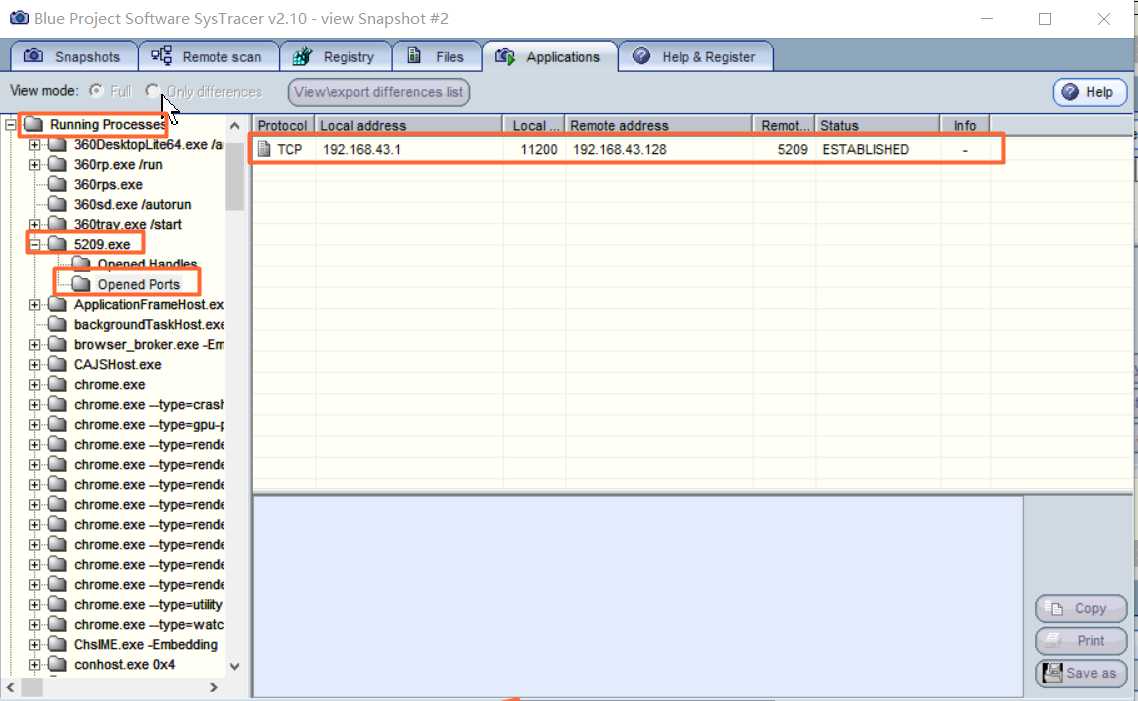

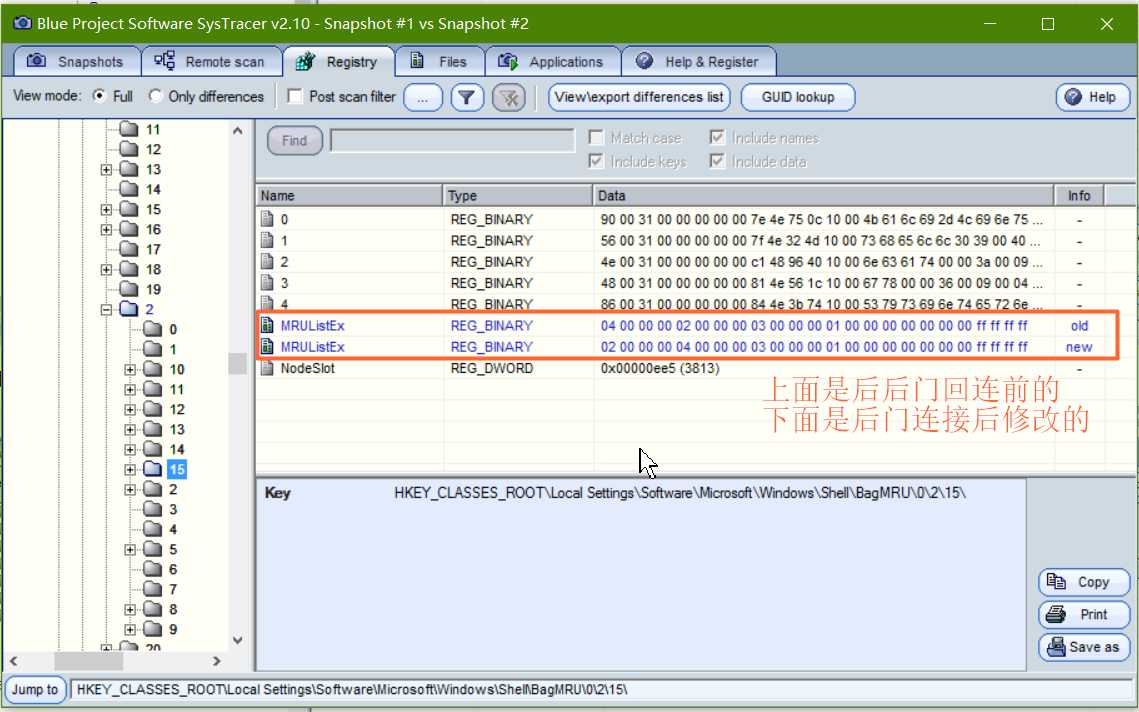

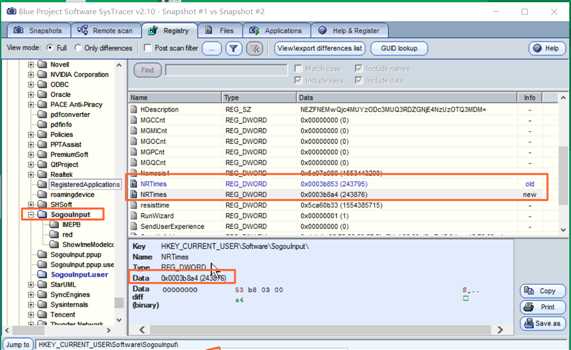

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件

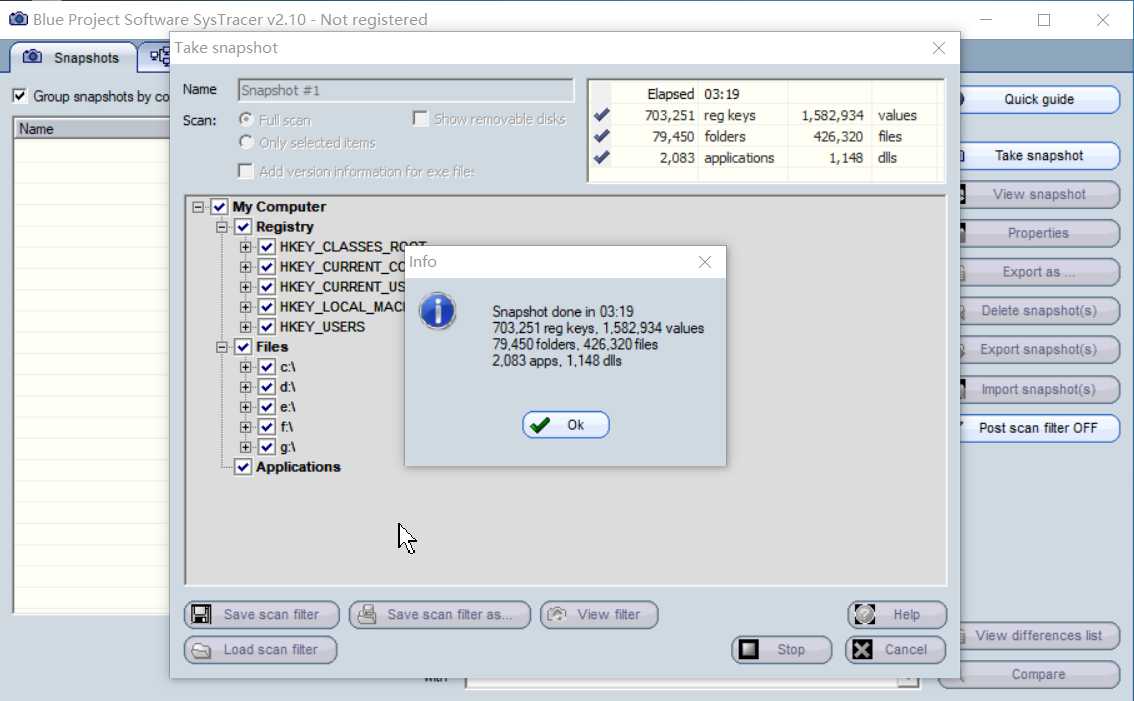

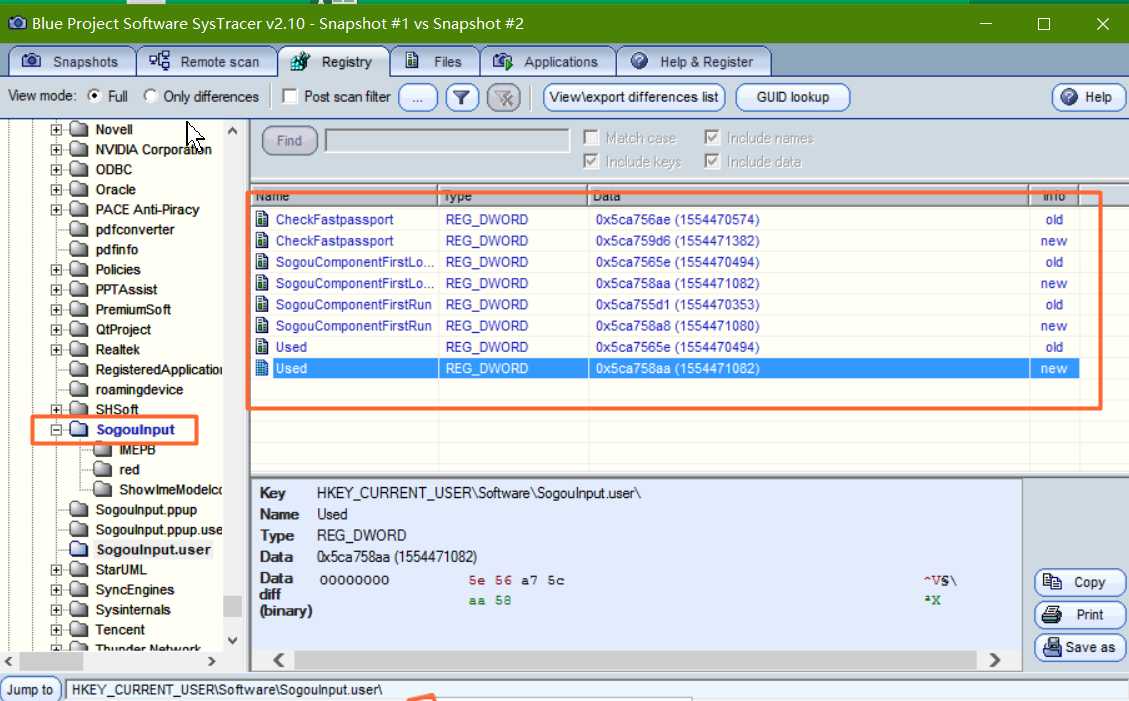

(1)读取、添加、删除了哪些注册表项

(2)读取、添加、删除了哪些文件

(3)连接了哪些外部IP,传输了什么数据(抓包分析)

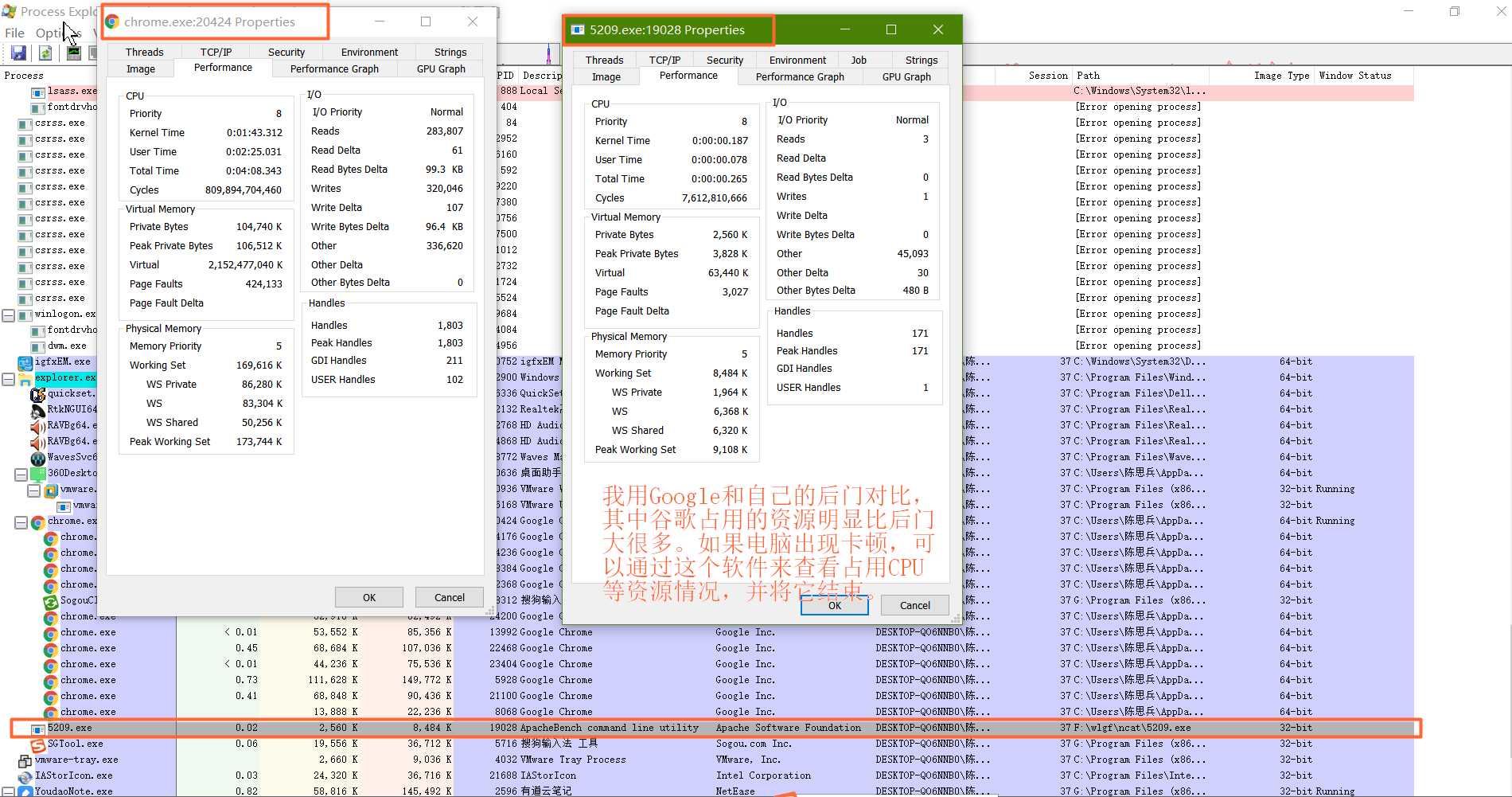

Image Path:显示进程的文件路径

Command Line:显示进程命令行参数

Image Type:显示进程是64位进程还是32位的

session ID:显示进程当前所在的Session ID

User Name:显示进程当前的权限,是系统用户权限还是网络管理员权限还是普通管理员权限

实验本身的操作并不难,但是对于疑似的进程进行辨别和分析还是相对不容易的。但是通过本次实验,了解了更多关于恶意代码的知识,它们模仿各种系统进程,混过杀毒软件的监控,偷偷进行非授权行为。

2018-2019-2 20165209 《网络对抗技术》Exp5:MSF基础应用

标签:文件监控 不难 war 连接方式 英文 opened 移动 服务 mon

原文地址:https://www.cnblogs.com/tutu233/p/10660595.html