标签:运行程序 程序 img server flag res serve 通信 div

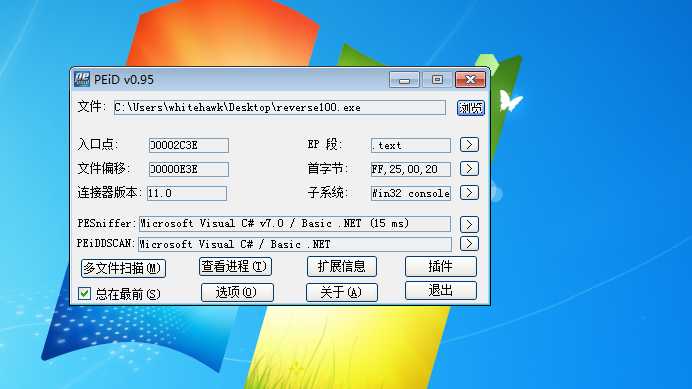

查壳,.NET,直接ILSpy

运行程序,一闪而逝。

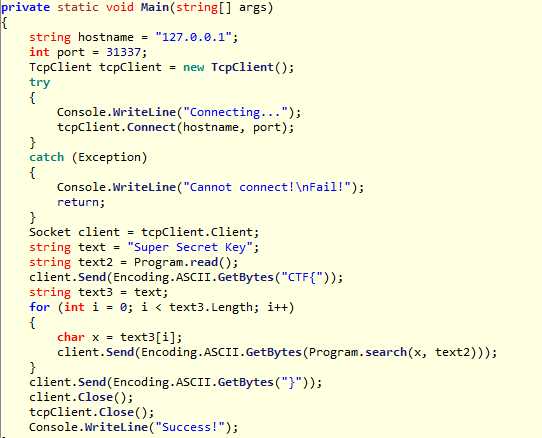

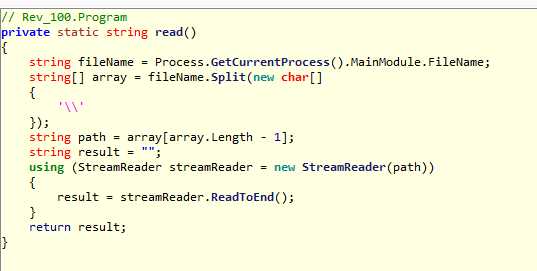

tcp通信,然后底下逻辑很明显,但是需要知道read和search函数是干嘛的。

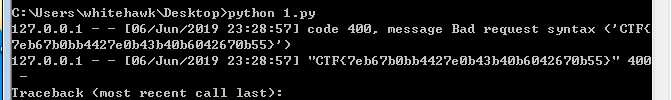

好吧,看不懂这个函数,看了看大佬的思路,监听http通讯。

import http.server server_address = (‘127.0.0.1‘, 31337) handler_class = http.server.BaseHTTPRequestHandler httpd = http.server.HTTPServer(server_address, handler_class) httpd.serve_forever()

拿到flag。

CTF{7eb67b0bb4427e0b43b40b6042670b55}

标签:运行程序 程序 img server flag res serve 通信 div

原文地址:https://www.cnblogs.com/whitehawk/p/10987344.html