标签:失误 alt 安全 group http 登录 设置 visudo lis

Linux服务器在实际操作中并不建议直接使用root进行登录,因为root的权限最高,一旦失误造成的破坏也是巨大的,因此我们还要限制别的用户随意切换到root用户。因此我们要为普通用户提供一种身份切换或权限提升机制,以便必要的工作时的需要。这里Linux系统为我们提供了su与sudo两种命令。

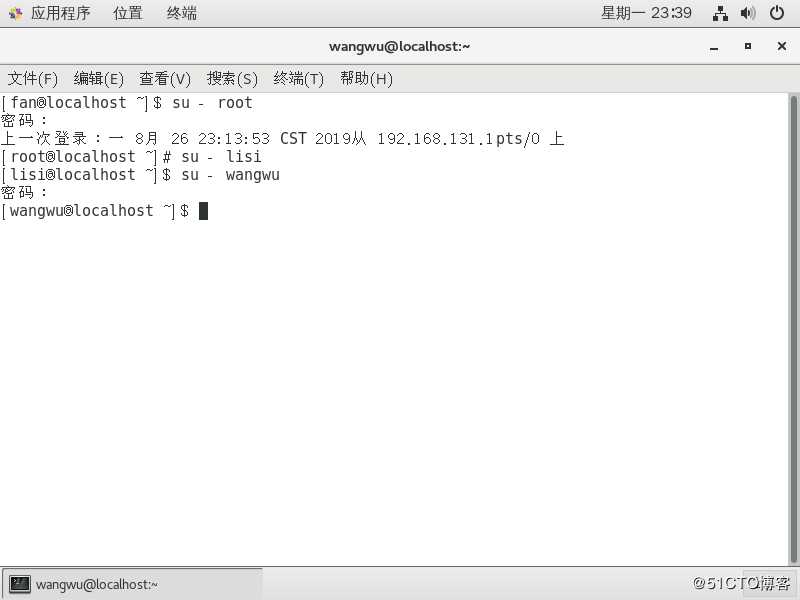

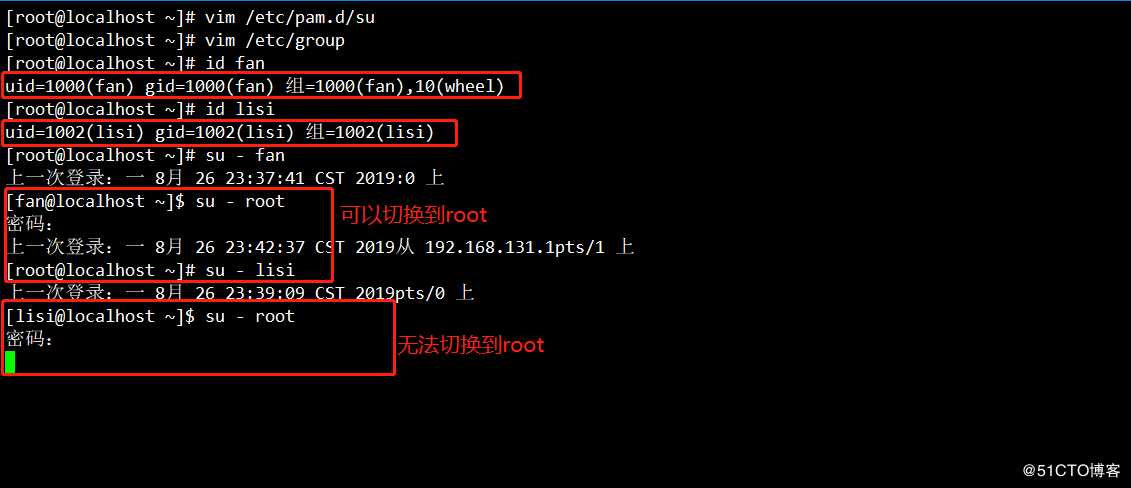

但是这样的话所有用户都可以使用su命令,反复尝试别的用户的登录密码,包括root用户。因此存在着巨大的安全隐患,因此我们可以使用pam_wheel认证模块加大对su命令的限制力度,使得只用wheel组的用户可以使用su命令进行切换。

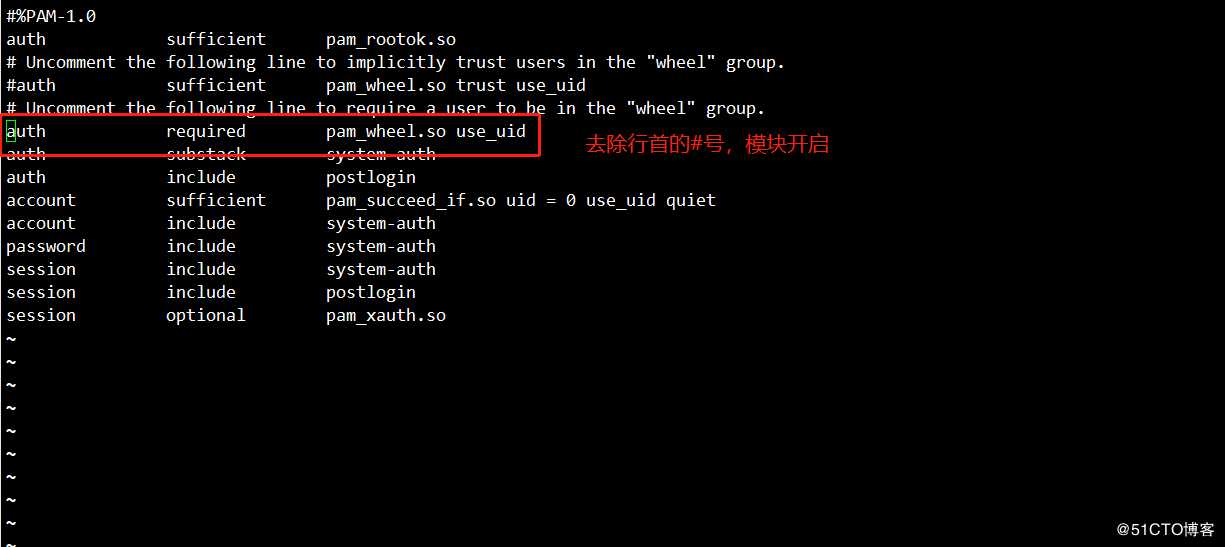

进入/etc/pam.d/su文件的文本编辑模式后,将pam_wheel的认证模块进行开启。

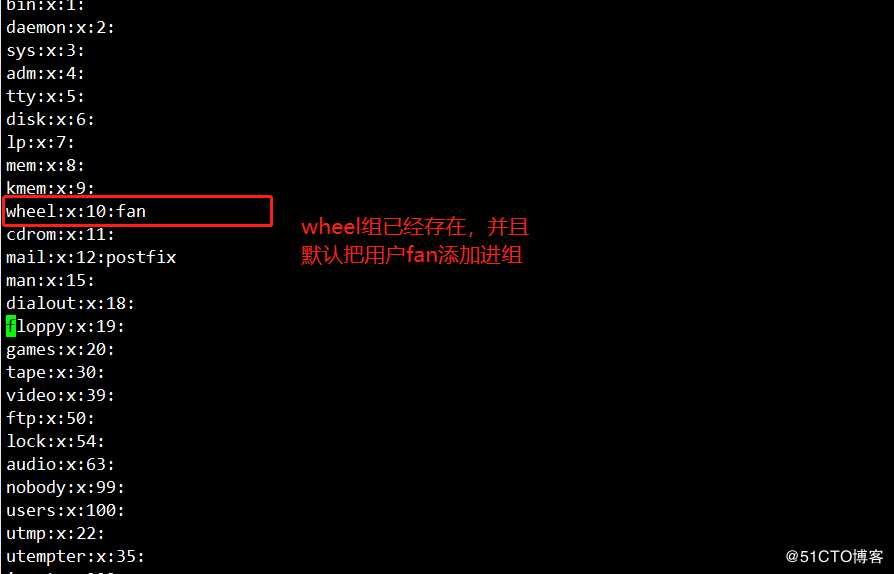

使用命令vim /etc/group对已有组进行查看,此时wheel组已经存在了,而且已经把默认把fan用户添加进了wheel组。

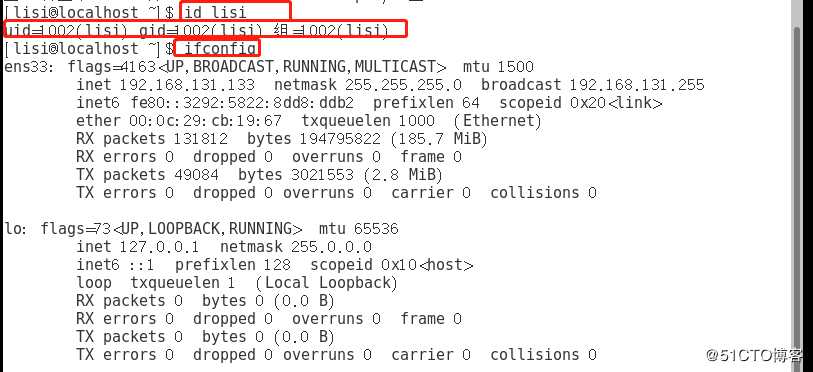

对用户所属组发现可以知道我们此时fan用户是属于wheel的,而lisi用户并不属于wheel组,之后我们在让两个使用su命令进行用户切换,实验结果我们可以得知属于wheel组的用户可以使用su命令进行用户切换,反之则不能切换。

2、sudo命令

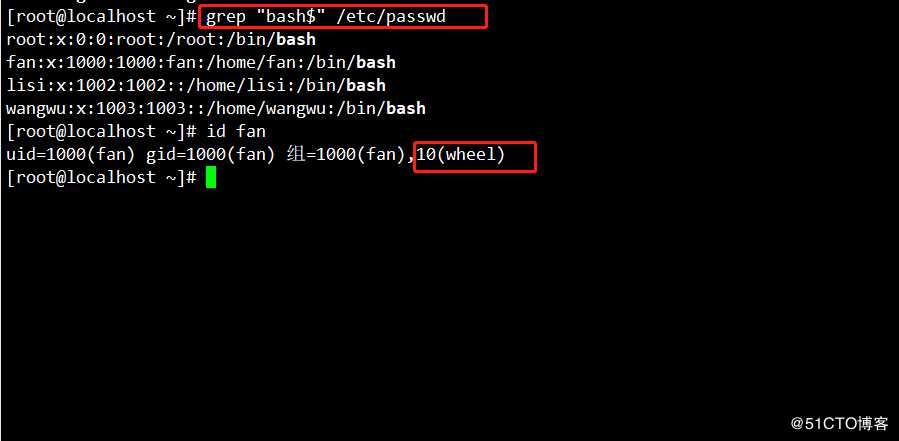

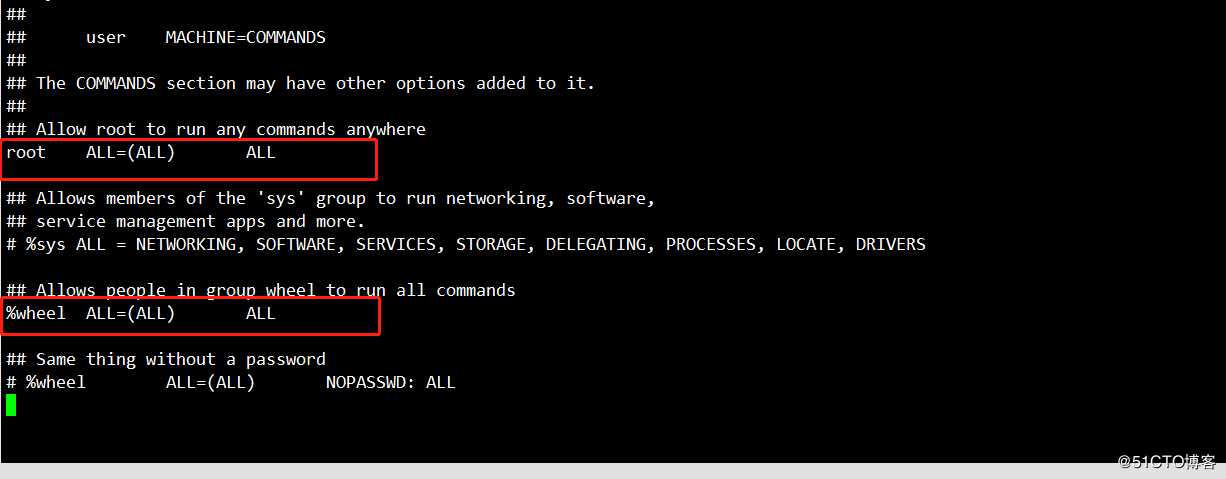

查看所有可以登录终端的用户,其中fan用户属于wheel组,之后进入文件/etc/sudoers查看可以得知wheel组的用户类似于root用户拥有所有权限。

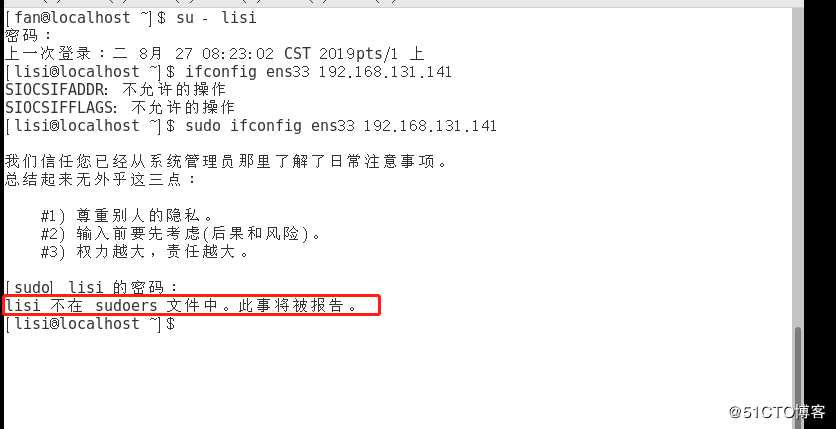

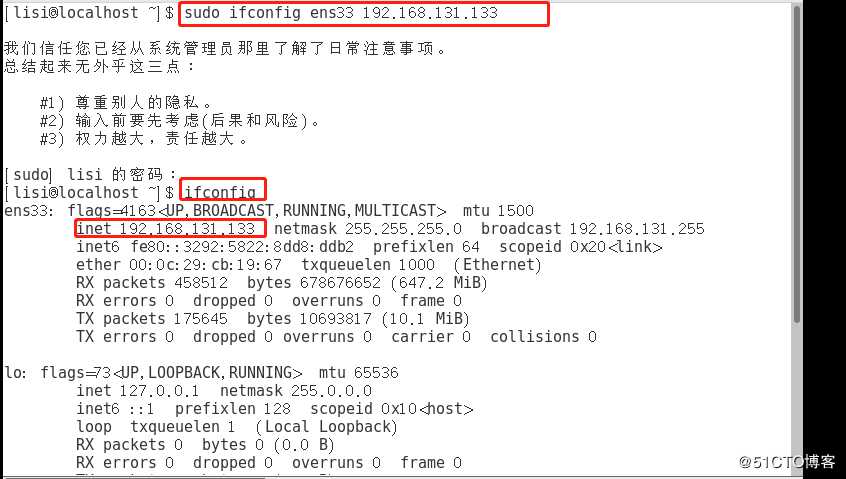

我们的lisi用户并不属于wheel用户,此时我们使用lisi用户对系统的IP地址进行修改,但是我们发现使用lisi用户并不能对其进行修改。

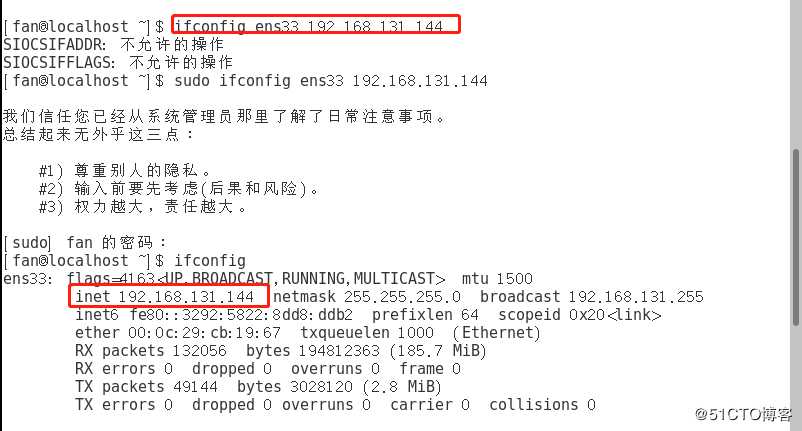

之后我们在切换属于wheel组的fan用户进行ip地址的修改,发现fan用户拥有对IP地址修改的权限并可以对其修改。

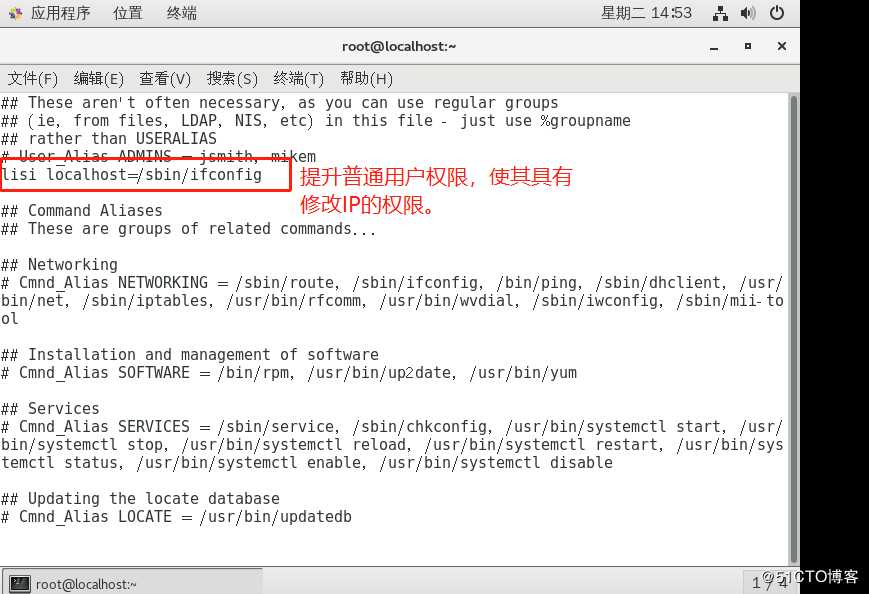

但我们如果有些不属于wheel组但又必要的工作需要我们拥有一些管理员的权限,这就需要我们使用命令visudo进入该文件手动进行配置了。

这时我们的lisi用户就已经拥有对ip进行修改的权限了。

标签:失误 alt 安全 group http 登录 设置 visudo lis

原文地址:https://blog.51cto.com/14449528/2432956