标签:size src 网络 中间人攻击 image 原理 png 获取 连接

重放攻击:

重复的会话请求就是重放攻击。可能是因为用户重复发起请求,也可能是因为请求被攻击者获取,然后重新发给服务器。

重放攻击的危害:

请求被攻击者获取,并重新发送给认证服务器,从而达到认证通过的目的。

我们可以通过加密,签名的方式防止信息泄露,会话被劫持修改。但这种方式防止不了重放攻击。

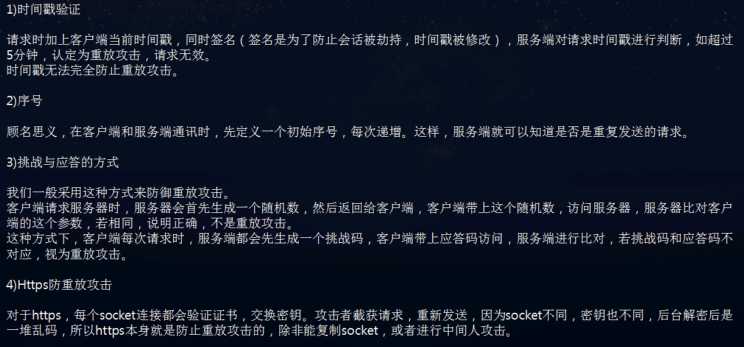

重放攻击的防御(保证请求一次有效):

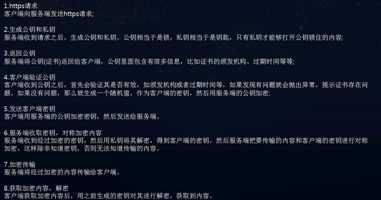

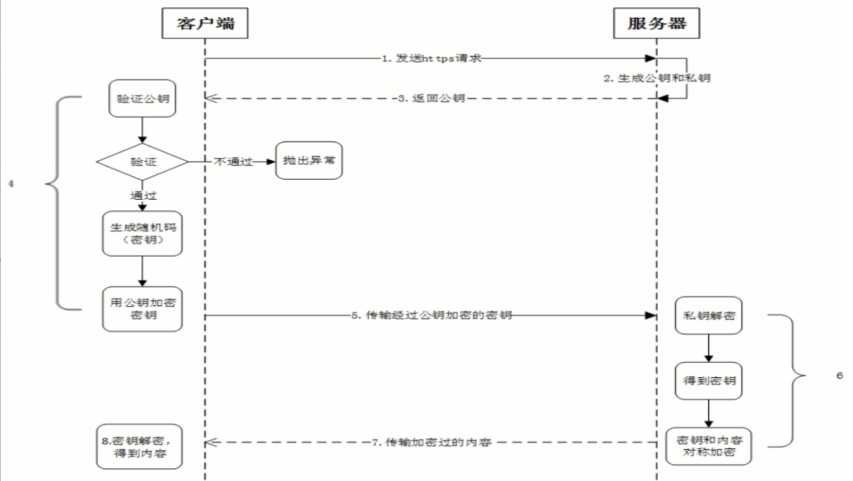

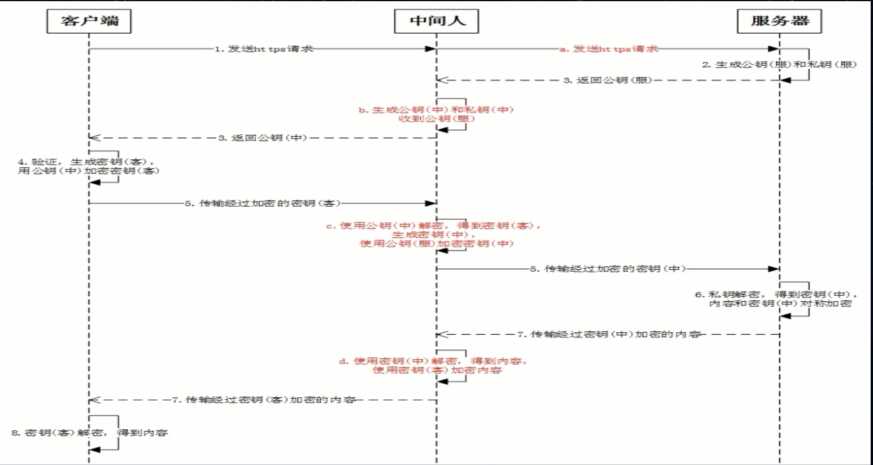

HTTPS连接过程(https协议就是http+ssl协议):

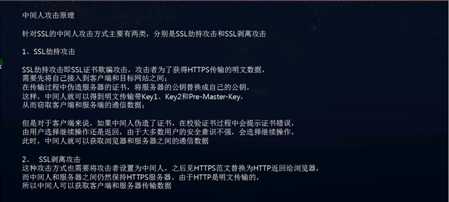

中间人攻击原理:

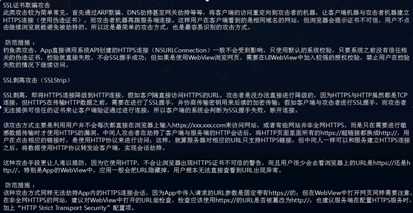

HTTPS中间人攻击防御:

SSL会话劫持成功的必要条件:

HTTPS的作用:

1.保密:访问者的连接被加密,隐藏URL、Cookie和其他敏感元数据。

保证真实性:访问者是与“真实的”网站发生对话,而不是通过模仿者或者“中间人”进行对话。

2.保证可信性:访问者和网站之间发送的数据没有被篡改和修改。

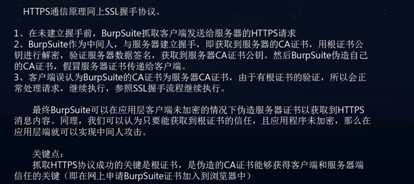

为什么HTTPS仍然会不安全?

加密是发生再应用层和传输层之间,在传输层看到的数据是经过加密的。加密数据只有在客户端和服务端才能得到明文,客户端和服务端的通信过程是安全的。

而在浏览器的调试工具里可以看到请求信息,而且还是明文,是因为这里的数据是应用层的,还未经过加密。

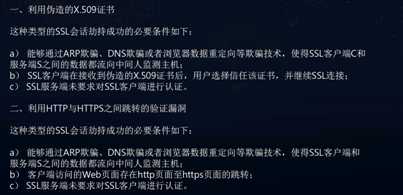

HTTPS抓包过程分析(TLS与SSL在传输层对网络连接进行加密):

标签:size src 网络 中间人攻击 image 原理 png 获取 连接

原文地址:https://www.cnblogs.com/happystudyhuan/p/12286076.html