标签:whois 检测 相关 策略 地区性 msf 枚举 try ant

1、为什么要做信息收集

1、 各种搜索技巧的应用

2、 DNS IP注册信息的查询

3、 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

4、 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

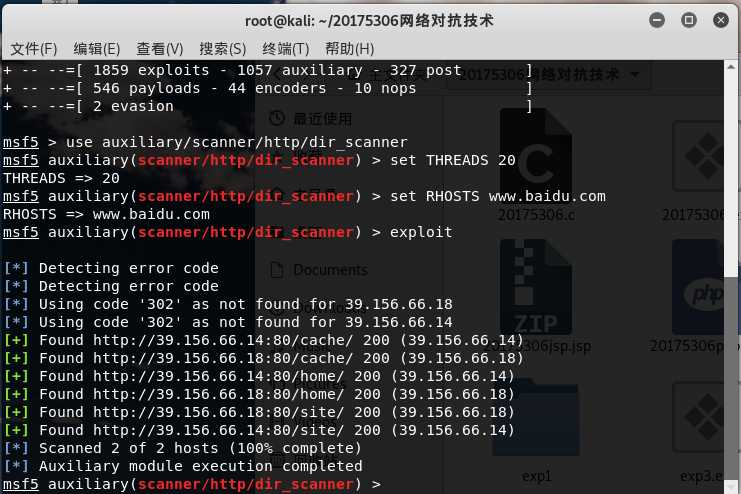

1、 搜索网址目录结构

msfconsoleuse auxiliary/scanner/http/dir_scannerset THREADS 20set RHOSTS www.baidu.comexploit

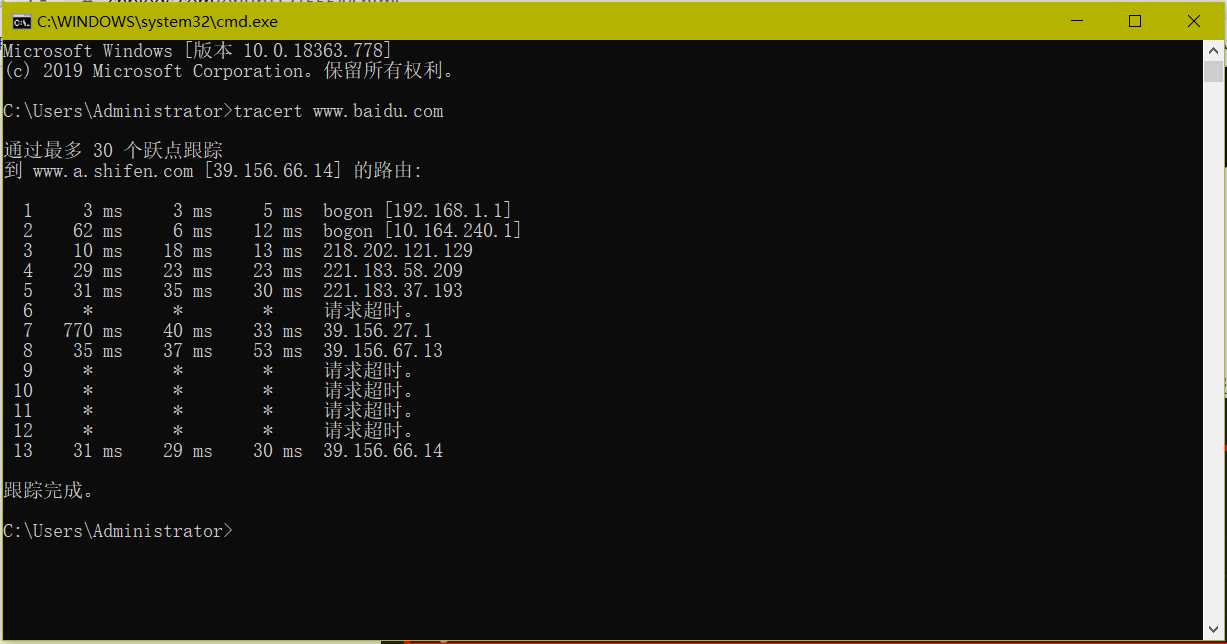

2、 使用traceroute命令进行路由侦查

traceroute命令利用ICMP协议定位用户计算机和目标计算机之间的所有路由器。traceroute命令能够遍历到数据包传输路径上的所有路由器。tracert www.baidu.com。

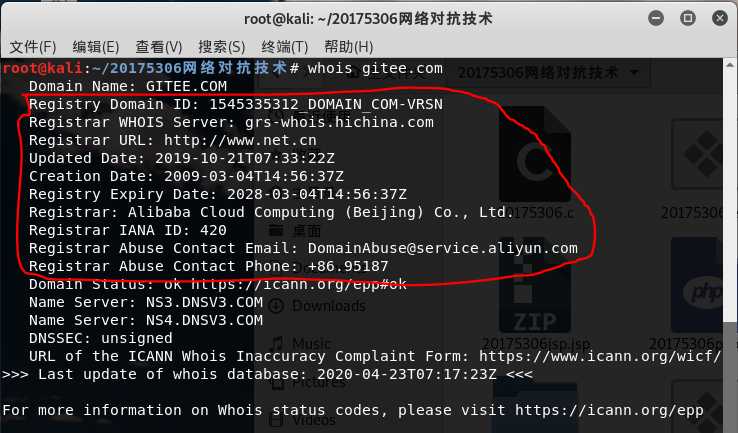

1、whois查询

whois用来进行域名注册信息查询。whois gitee.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

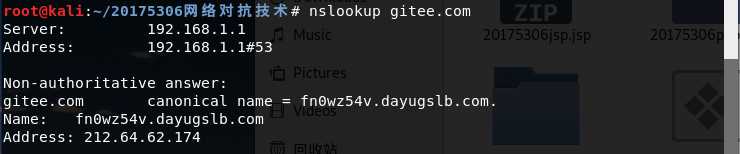

2、 nslookup,dig域名查询

nslookup

1.nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。

2.在终端输入nslookup gitee.com

dig

1.dig可以从官方DNS服务器上查询精确的结果。

2.在终端输入dig gitee.com

除此之外,dig命令还有很多查询选项,每个查询选项被带前缀(+)的关键字标识。例如:

1.+[no]search:使用 [不使用] 搜索列表或 resolv.conf 中的域伪指令(如果有的话)定义的搜索列表。缺省情况不使用搜索列表。

2.+[no]trace:切换为待查询名称从根名称服务器开始的代理路径跟踪。缺省情况不使用跟踪。一旦启用跟踪,dig 使用迭代查询解析待查询名称。它将按照从根服务器的参照,显示来自每台使用解析查询的服务器的应答。

3.+[no]identify:当启用 +short 选项时,显示 [或不显示] 提供应答的 IP 地址和端口号。

4.+[no]stats:该查询选项设定显示统计信息:查询进行时,应答的大小等等。缺省显示查询统计信息。

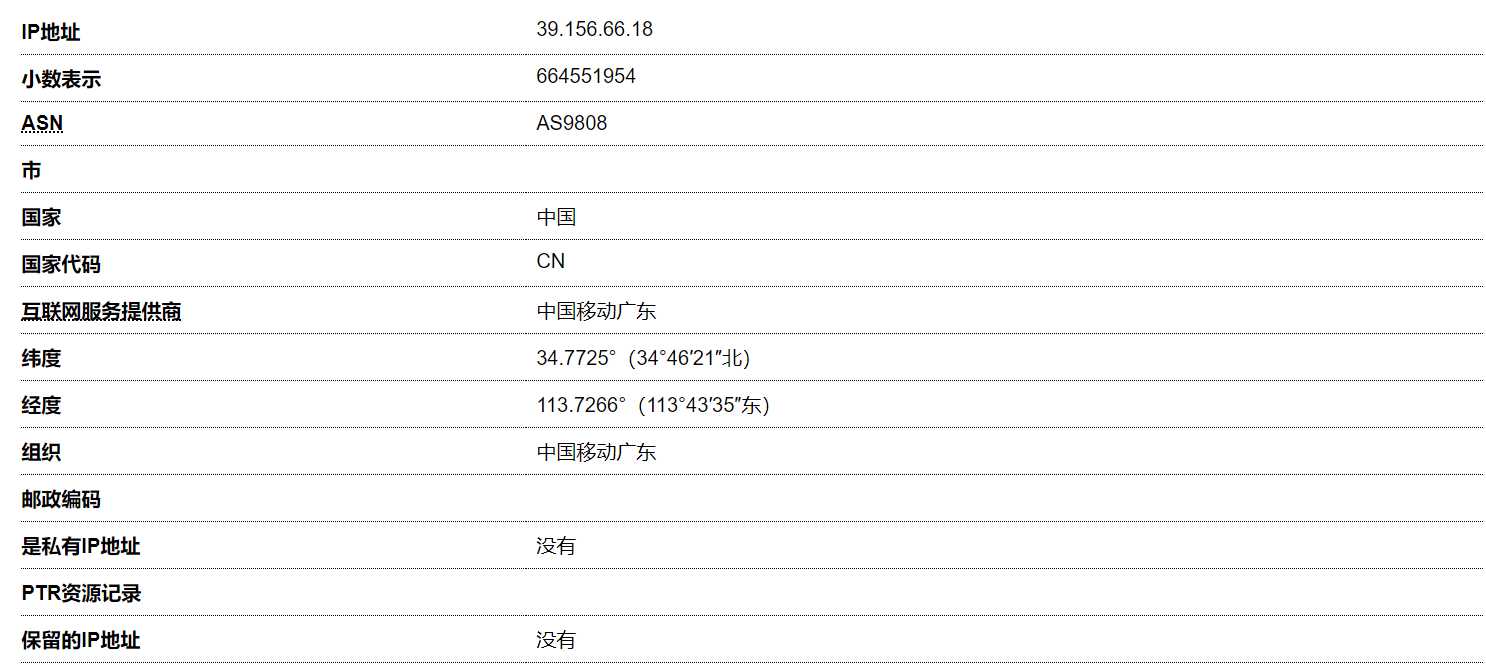

3、 IP2Location地理位置查询

www.maxmind.com网站可以根据IP查询地理位置。

利用ping www.baidu.com的查看网站的IP地址 -> 打开网站网页www.maxmind.com->在网站下方输入IP->点击前往查看结果

www.ip-adress.com这个网站可以查询到更详细的关于IP的信息

网页在左上角的框框里可以输入想要查询的IP,我们还是看看百度的

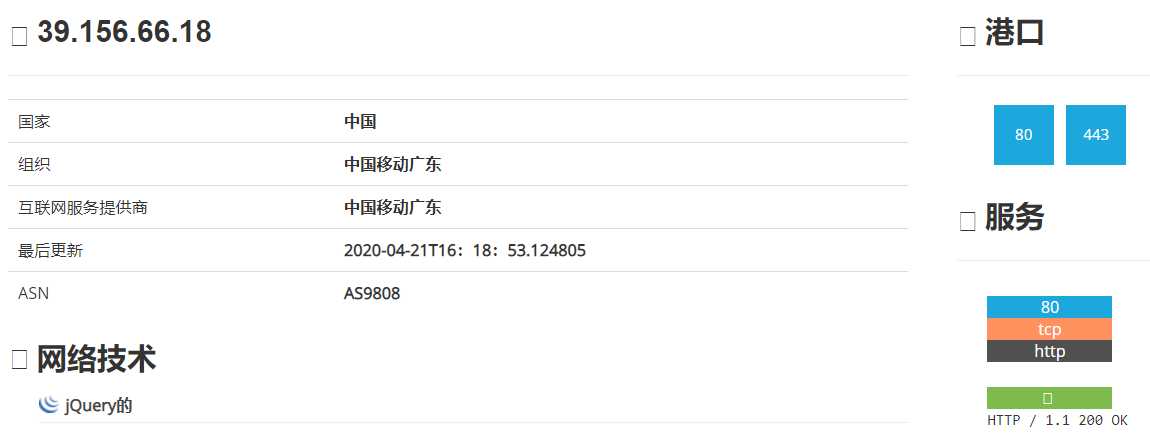

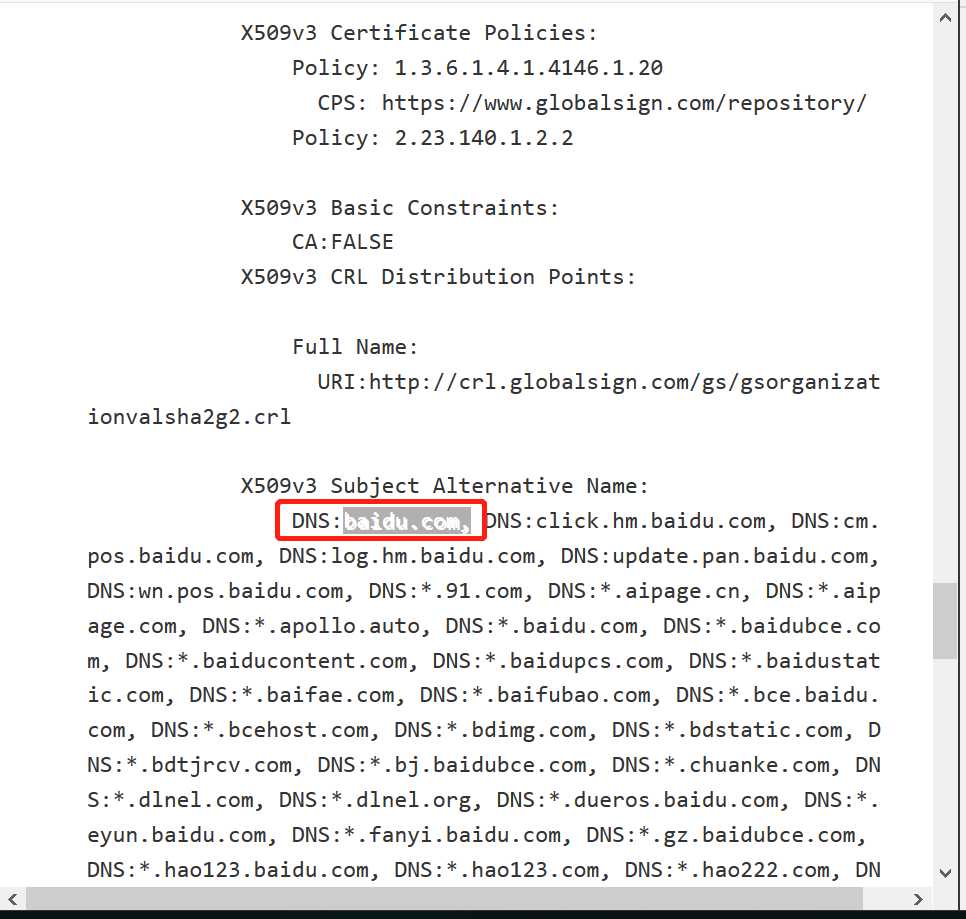

4、 IP2反域名查询

shodan:->https://www.shodan.io/搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型

1、 主机发现

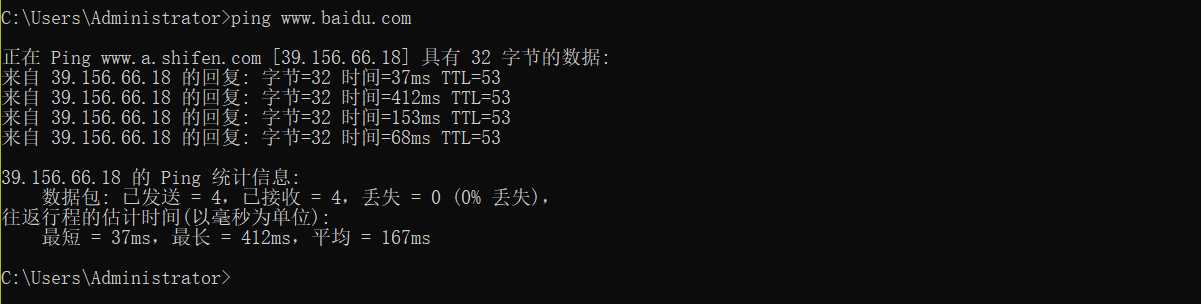

(1)ping命令用发送ICMP报文的方法检测活跃主机

(2)输入命令ping www.baidu.com

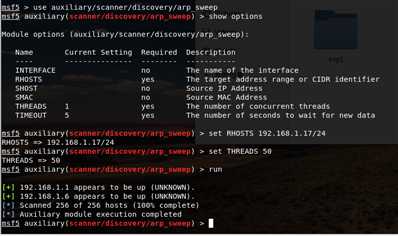

arp_sweep和udp_sweep都是metasploit中位于modules/auxiliary/scanner/discovery中的模块arp_sweep使用ARP请求枚举本地局域网络中的所有活跃主机;msfconsoleuse auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块show options //查询模块参数set RHOSTS 192.168.1.17/24 //用set进行hosts主机段设置set THREADS 50 //加快扫描速度run //执行run进行扫描

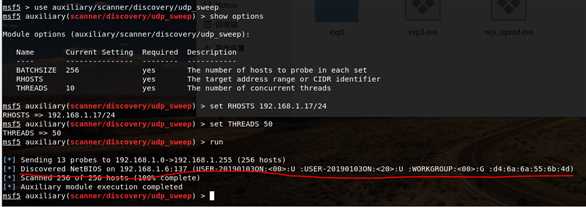

3.udp_sweep模块除了可以探测到存活主机之外,还可以获得主机名称信息

msfconsole

use auxiliary/scanner/discovery/udp_sweep //进入udp_sweep 模块

show options //查询模块参数

set RHOSTS 192.168.1.17/24 //用set进行hosts主机段设置

set THREADS 50 //加快扫描速度

run //执行run进行扫描

nmap的相关参数如下

-sS:TCP SYN扫描,可以穿透防火墙;

-sA:TCP ACK扫描。有时候由于防火墙会导致返回过滤/未过滤端口;

-sP:发送ICMP echo探测;

-sT:TCP connect扫描,最准确,但是很容易被IDS检测到,不推荐;

-sF/-sX/-sN:扫描特殊的标志位以避开设备或软件的监测;

-O:启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息;

-sV:获取开放服务的版本信息;

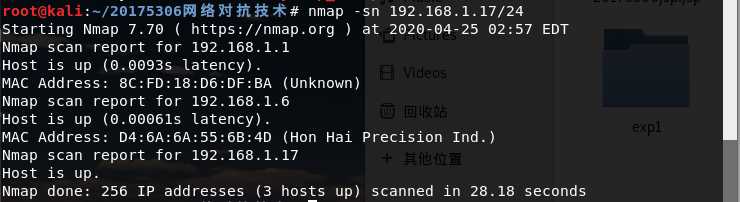

nmap -sn参数可以用来探测某网段的活跃主机nmap -sn 192.168.1.17/24

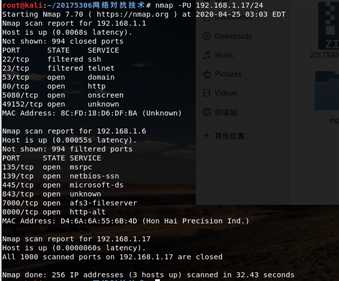

2、端口扫描

nmap -PU参数是对UDP端口进行探测,与udp_sweep模块功能相同。nmap -PU 192.168.1.17/24

3、版本探测

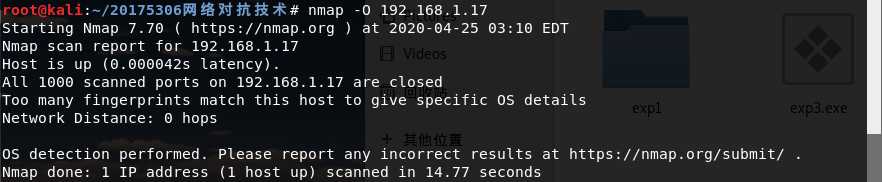

nmap -O

(1)nmap -O选项让Nmap对目标的操作系统进行识别,获取目标机的操作系统和服务版本等信息

(2)输入命令nmap -O 192.168.1.17

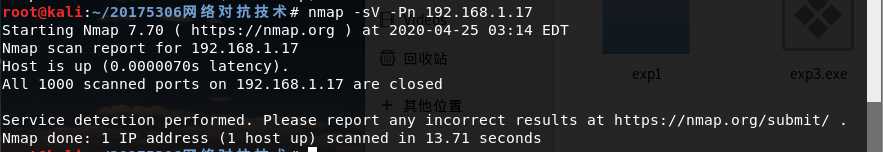

nmap -sV

(1)nmap -sV查看目标主机的详细服务信息

(2)输入命令nmap -sV -Pn 192.168.1.17,其中-Pn是在扫描之前,不发送ICMP echo请求测试目标

4、 具体服务的查点

metasploit中有许多相关工具,大部分都在Scanner辅助模块,常以[service_name]_version(用以遍历主机,确定服务版本)和[service_name]_login(进行口令探测攻击)命名。

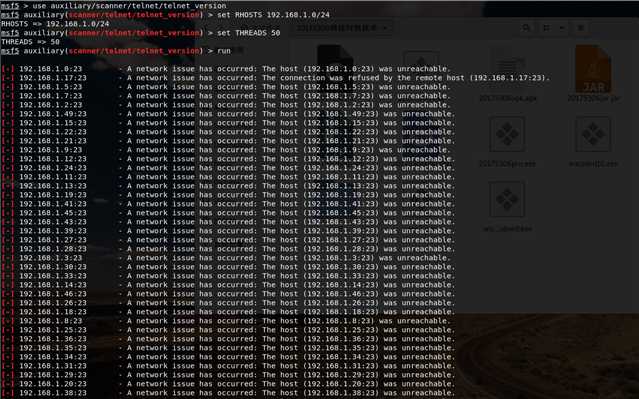

Telnet服务扫描

telnet命令用于登录远程主机,对远程主机进行管理。

msfconsole

use auxiliary/scanner/telnet/telnet_version //进入telnet模块

set RHOSTS 192.168.1.0/24 //扫描192.168.1.0网段

set THREADS 50 //提高查询速度

run

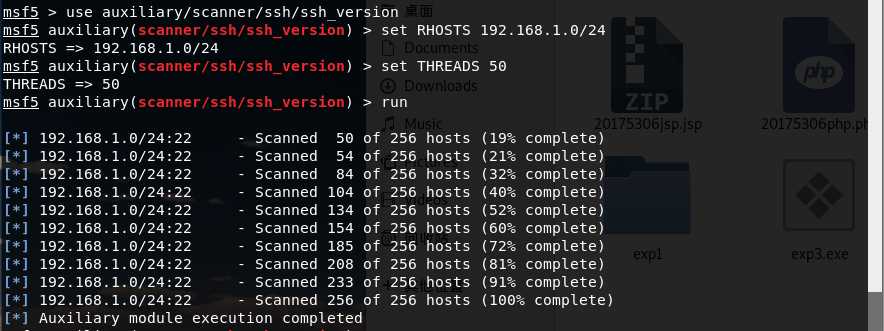

SSH服务

(1)SSH(“安全外壳”)协议是用于从一个系统安全远程登录到另一个的方法。用户通过客户端 - 服务器架构格式的不安全网络使用安全通道,用于将SSH客户端与SSH服务器连接起来。

msfconsole

use auxiliary/scanner/ssh/ssh_version //进入ssh模块

set RHOSTS 192.168.1.0/24 //扫描网段

set THREADS 50 //提高查询速度

run

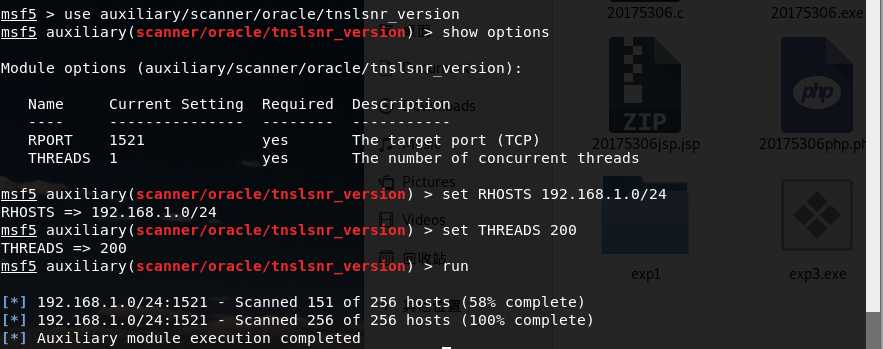

Oracle数据库服务查点

msfconsole

use auxiliary/scanner/oracle/tnslsnr_version

show options

set RHOSTS 192.168.1.0/24

set THREADS 200

run

1、 安装OpenVAS

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

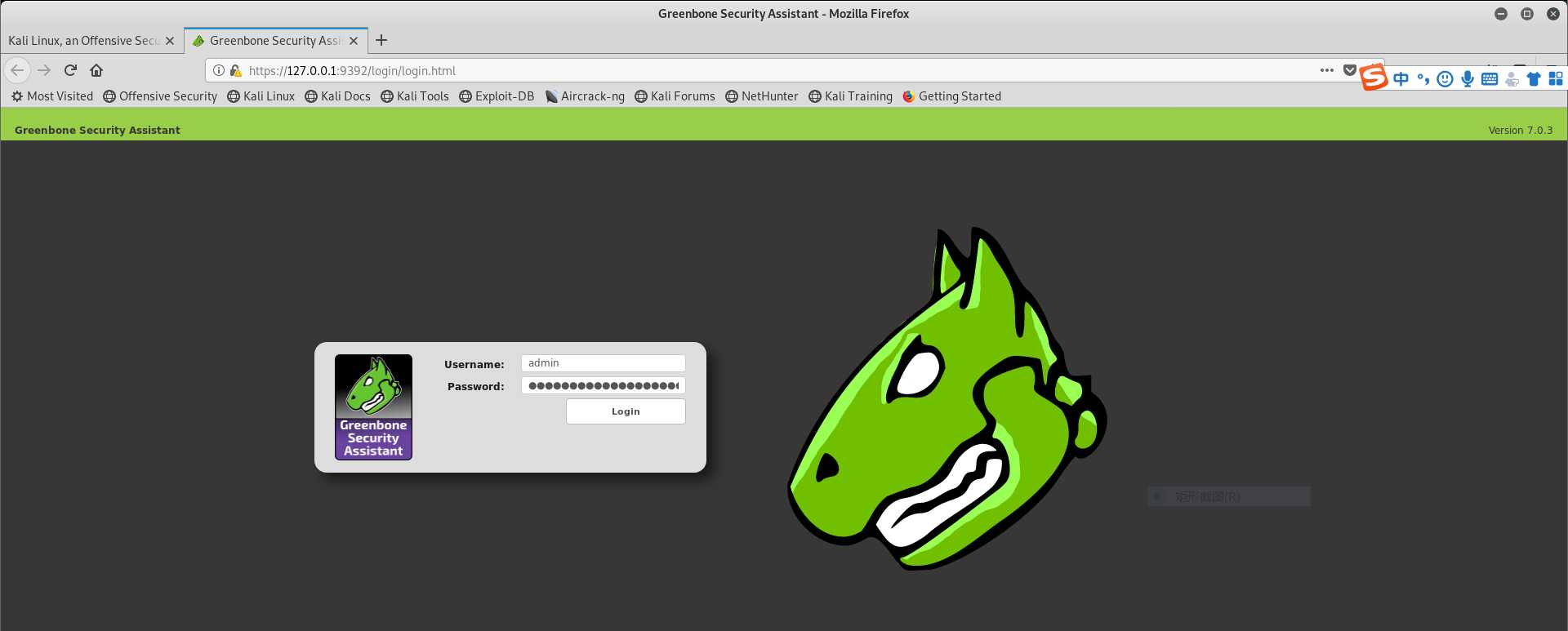

2、 登陆:输入生成的账户、密码

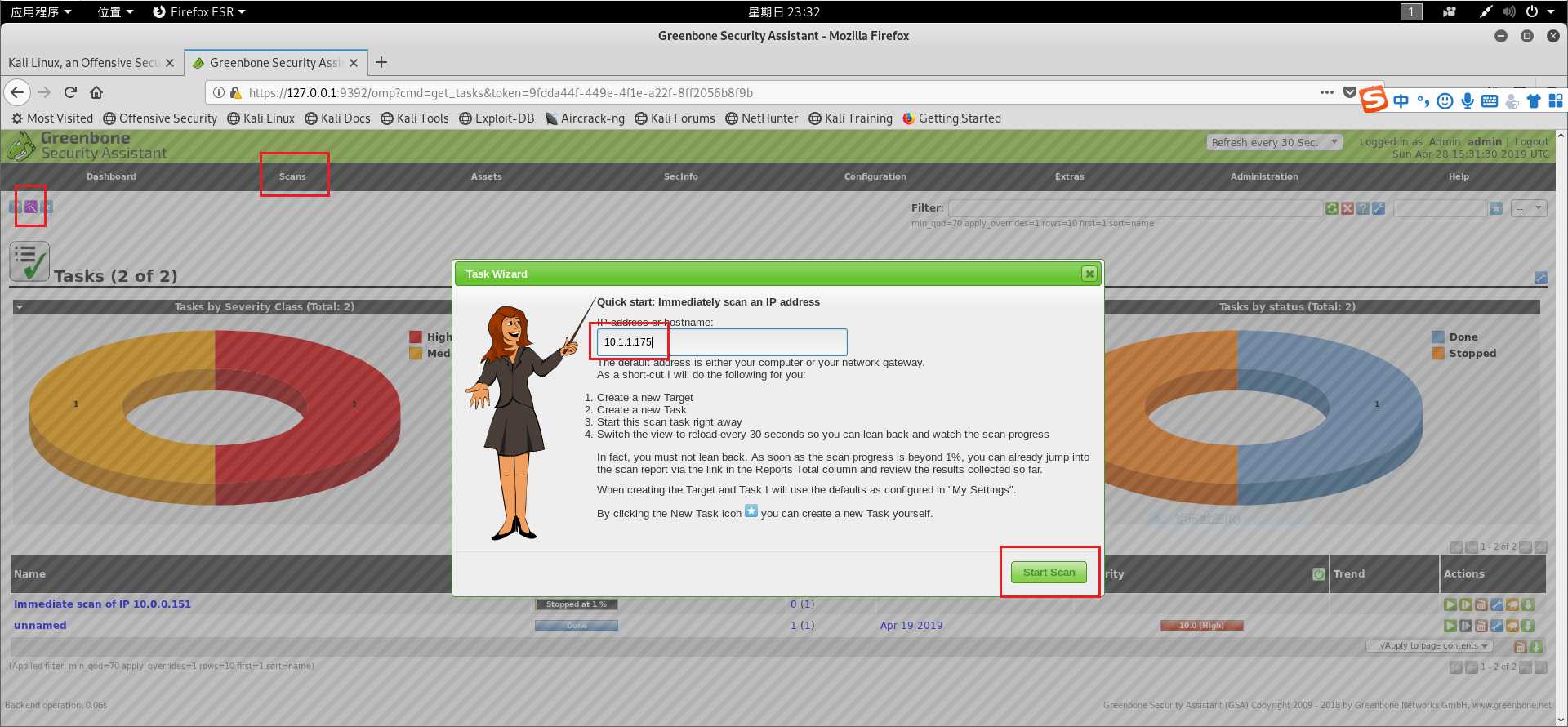

3、 新建Target,开始扫描

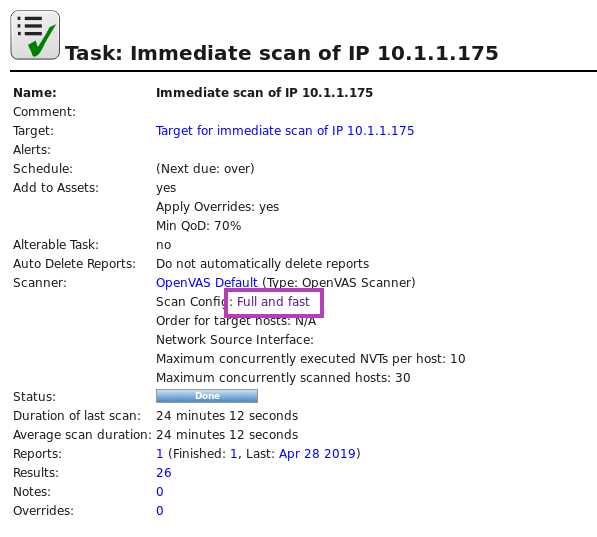

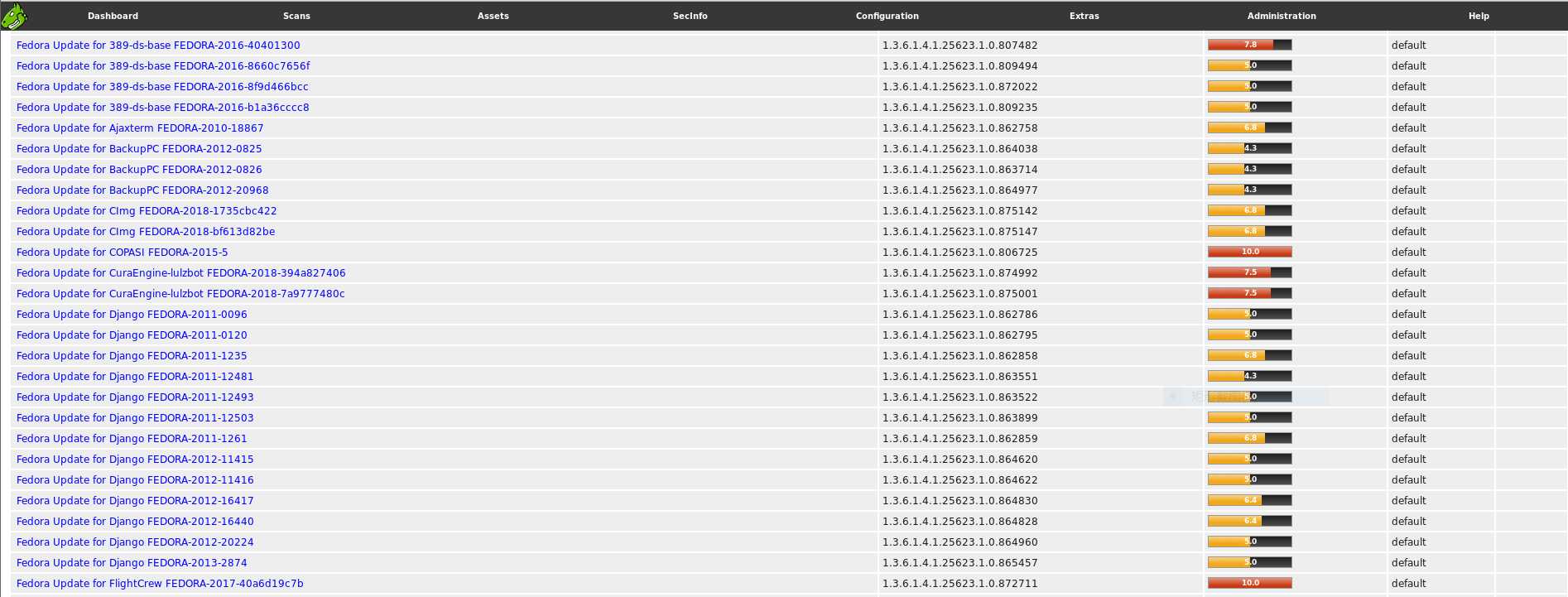

4、 查看并分析扫描结果

打开该扫描结果的详细信息,并点击其中的“Full and fast”:

点击进入Buffer overflow查看详细结果,其中标注了漏洞的危险等级:

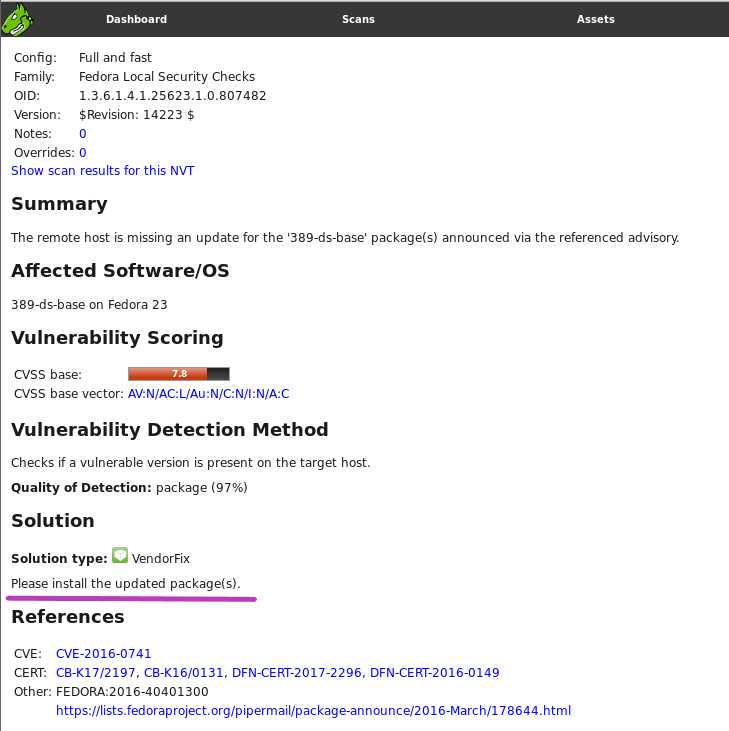

可以点开一个危险等级较高的漏洞Fedora Local Security Checks:

查看其中一个Fedora Update for 389-ds-base,给出的解决方法是安装更新包。

1、 哪些组织负责DNS,IP的管理。

本次实验总的来说不太难,唯一的难点就在于最后的OpenVAS安装,虽然只有简单的三个步骤,但是会遇到许多千奇百怪的问题,而且老师的参考里还没有相应问题的回答,所以只能自己不断找材料解决。最后总算是历尽千辛万苦解决了。老师说这次实验不难,果然,男人的嘴。。。嘿嘿。说下次实验会更难,不知道会成什么样。总之虚拟机已经让我玩坏了。。。

2019-2020-2 20175306王佳烁《网络对抗技术》Exp5 信息搜集与漏洞扫描

标签:whois 检测 相关 策略 地区性 msf 枚举 try ant

原文地址:https://www.cnblogs.com/wjs123456/p/12765082.html