标签:grep otool tps xxx 配置 内存 image nts payload

该工具基于frida提供的强大功能通过注入js实现内存dump然后通过python自动拷贝到电脑生成ipa文件,适合现iOS11版本之后的越狱手机使用。

1、安装frida

python3 -m pip install frida-tools

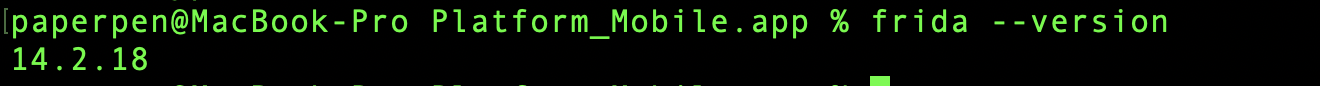

查看frida版本frida --version

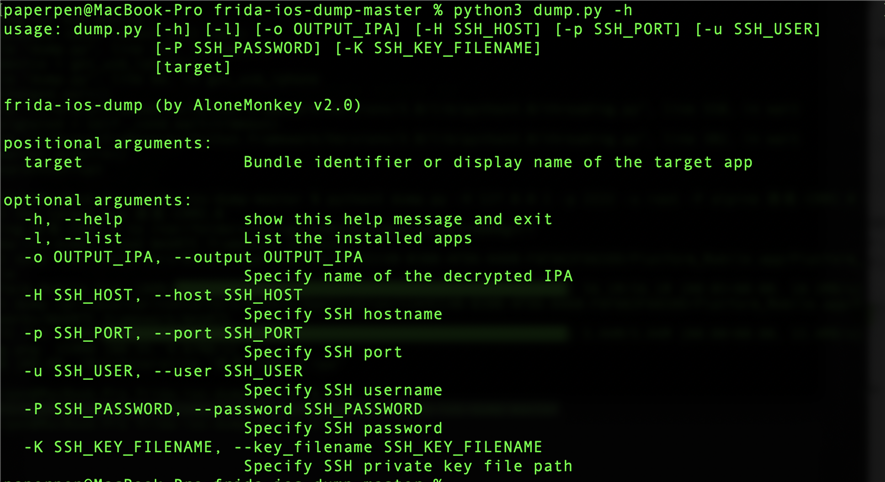

2、下载frida-ios-dump

git clone https://github.com/AloneMonkey/frida-ios-dump.git

cd frida-ios-dump-master

sudo python3 -m pip install -r requirements.txt --upgrade

1、iPhone越狱(使用爱思助手)

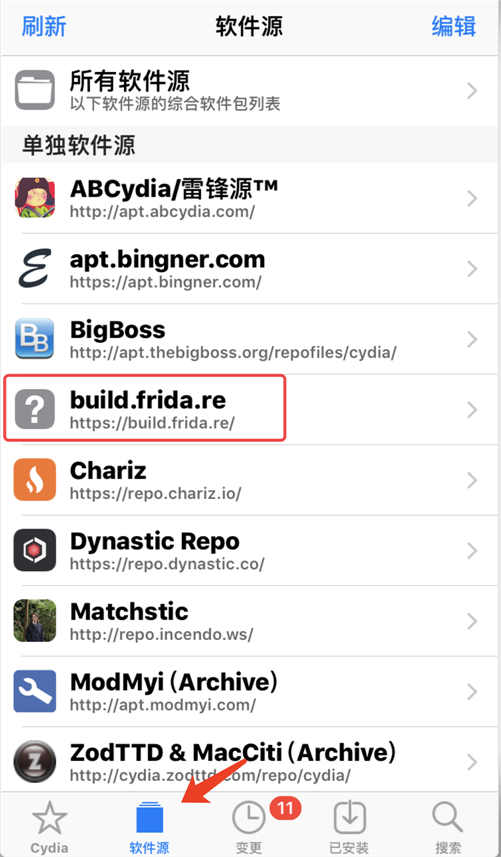

2、安装frida

打开Cydia,点击软件源,右上角编辑,然后点击左上角添加

输入地址https://build.frida.re,点击添加源

添加后点击上图红框条目,全部软件包——Frida——安装

安装后查看frida版本,需与Mac端frida版本一致

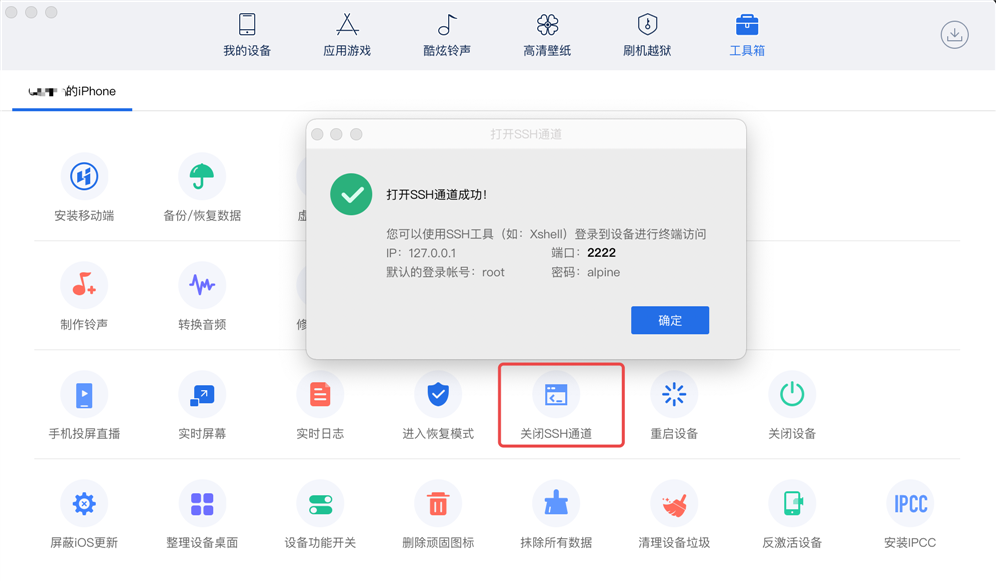

将iPhone的22端口转发至本地2222端口

爱思助手可实现:工具箱——打开SSH通道

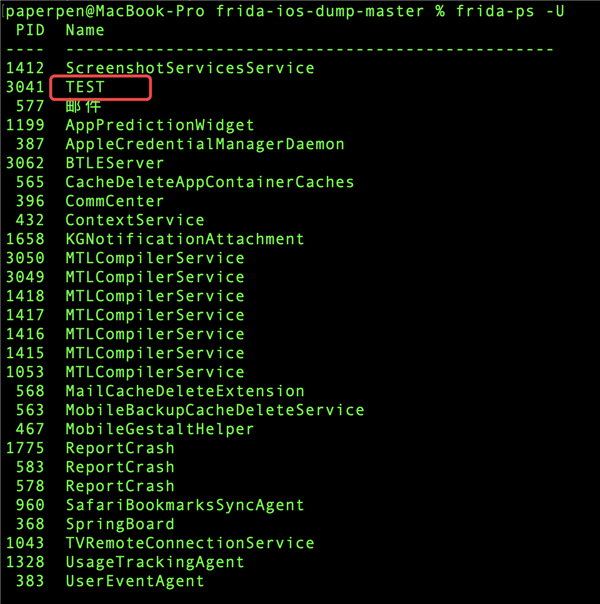

1、执行frida-ps -U,查看iPhone中已安装的应用名

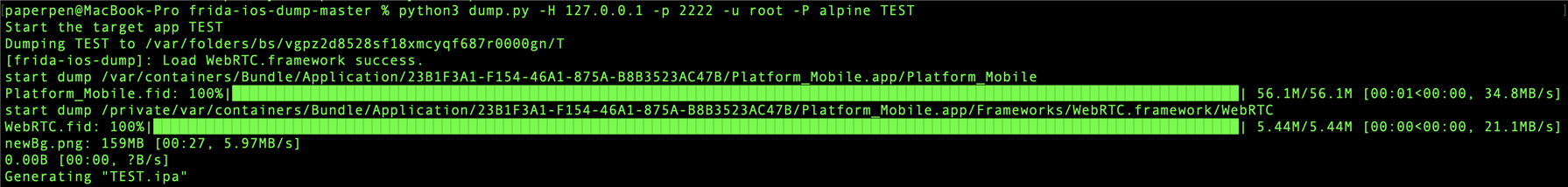

2、python3 dump.py -H 127.0.0.1 -p 2222 -u root -P alpine <app_name>

至此,成功导出ipa包

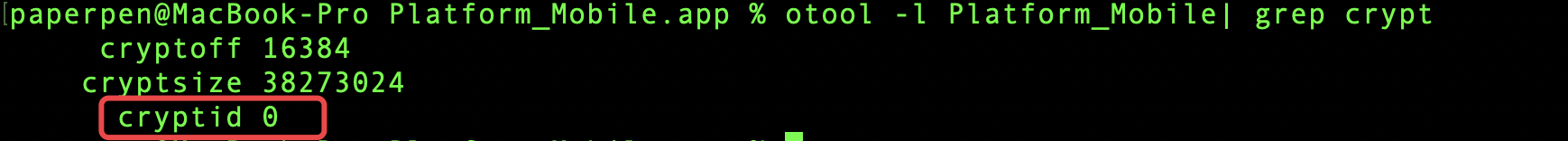

改ipa后缀为zip,解压后进入Payload目录,可以看到xxx.app

进入xxx.app目录执行以下命令查询cryptid的值

otool -l xxx | grep crypt

可以看到cryptid的值为0,得出ipa包未加密

标签:grep otool tps xxx 配置 内存 image nts payload

原文地址:https://www.cnblogs.com/paperpen/p/14845675.html