标签:emc com 本地 ecs 客户端 vim info png 组织

1、创建ca文件夹,存放CA私钥和公钥

mkdir -p /usr/local/ca

cd /usr/local/ca/

2、生成CA私钥和公钥

openssl genrsa -aes256 -out ca-key.pem 4096

连续输入两次密码

3、依次输入密码、国家、省、市、组织名称、邮箱等

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem

现在已经有了CA,接下来创建一个服务器密钥和证书签名请求(CSR),确保“公用名”与你用来连接到Docker的主机名匹配。

4、生成server-key.pem

openssl genrsa -out server-key.pem 4096

5、CA来签署公钥

由于TLS连接可以通过IP地址和DNS名称进行,所以在创建证书时需要指定IP地址。例如,允许使用10.10.10.20和127.0.0.1进行连接:

$Host换成你自己服务器外网的IP或者域名

openssl req -subj "/CN=$Host" -sha256 -new -key server-key.pem -out server.csr

6、配置白名单

1 )允许指定ip可以连接到服务器的docker,可以配置ip,用逗号分隔开。

2 )因为已经是ssl连接,所以我推荐配置0.0.0.0,也就是所有ip都可以连接(但只有拥有证书的才可以连接成功),这样配置好之后公司其他人也可以使用。

echo subjectAltName = IP:自己的服务器id,IP:0.0.0.0 >> extfile.cnf

7、将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证

echo extendedKeyUsage = serverAuth >> extfile.cnf

8、生成签名证书

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out server-cert.pem -extfile extfile.cnf

9、生成客户端的key.pem

openssl genrsa -out key.pem 4096 openssl req -subj ‘/CN=client‘ -new -key key.pem -out client.csr

10、使密钥适合客户端身份验证

echo extendedKeyUsage = clientAuth >> extfile.cnf

echo extendedKeyUsage = clientAuth > extfile-client.cnf

11、生成签名证书

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out cert.pem -extfile extfile-client.cnf

生成cert.pem,需要输入前面设置的密码。

12、 删除不需要的文件

rm -v client.csr server.csr extfile.cnf extfile-client.cnf

一路确定即可

13、删除写入权限,只允许读取

chmod -v 0400 ca-key.pem key.pem server-key.pem chmod -v 0444 ca.pem server-cert.pem cert.pem

14、归集服务器证书

cp server-*.pem /etc/docker/

cp ca.pem /etc/docker/

15、修改Docker配置

vim /lib/systemd/system/docker.service 将 ExecStart=/usr/bin/dockerd替换为: ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/usr/local/ca/ca.pem -- tlscert=/usr/local/ca/server-cert.pem --tlskey=/usr/local/ca/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock

16、重新加载daemon并重启docker

systemctl daemon-reload

systemctl restart docker

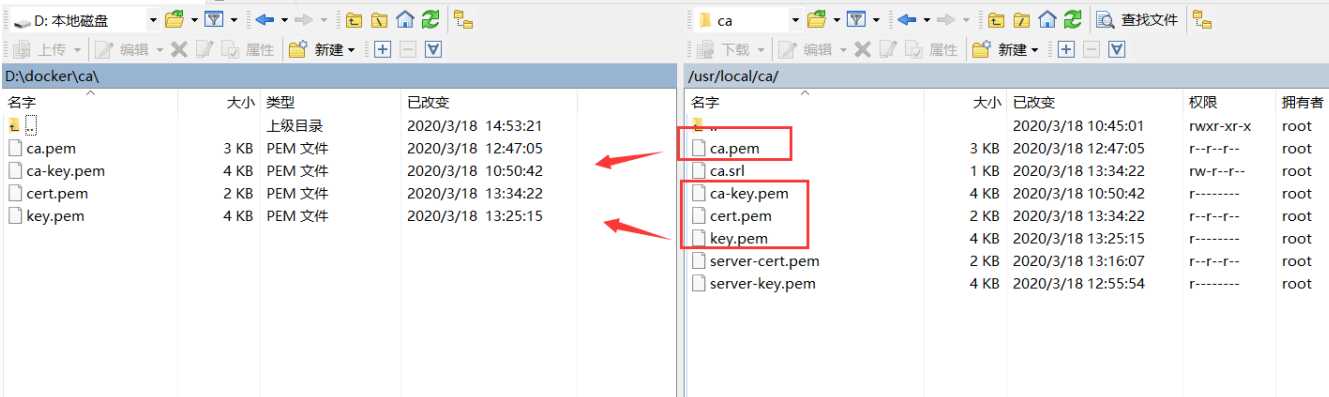

17、保存相关客户端的pem文件到本地

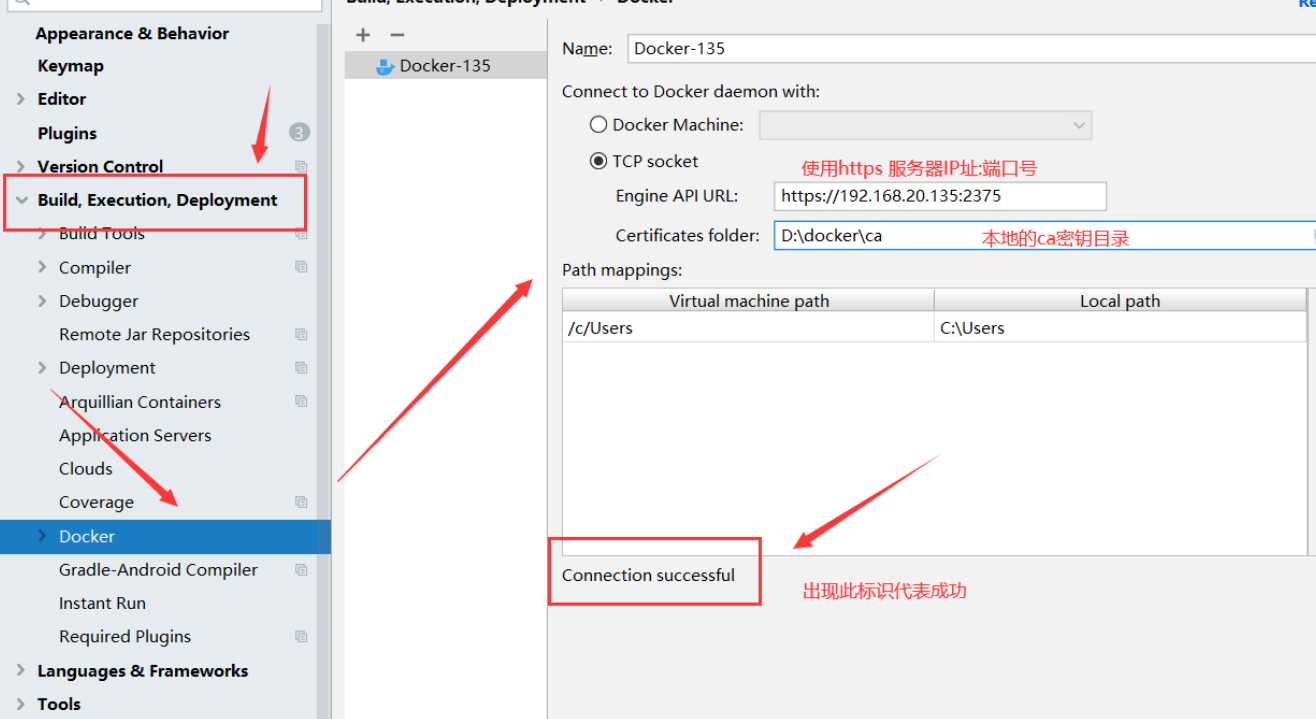

18、IDEA CA配置

标签:emc com 本地 ecs 客户端 vim info png 组织

原文地址:https://www.cnblogs.com/yamiya/p/12578567.html